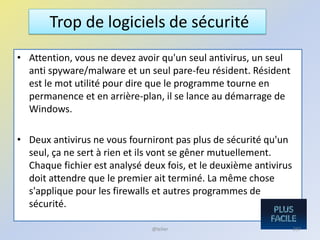

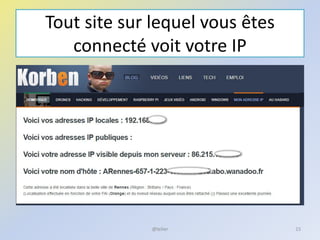

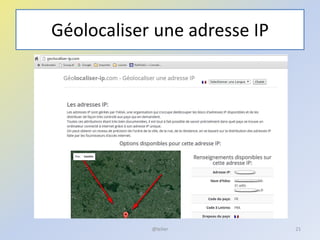

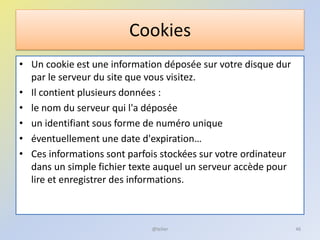

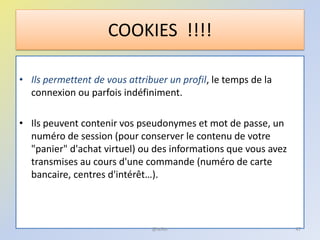

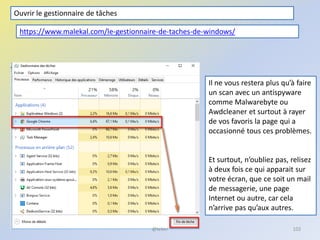

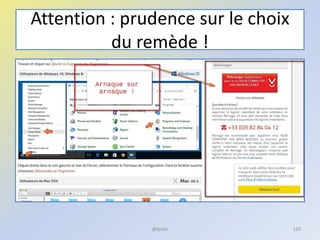

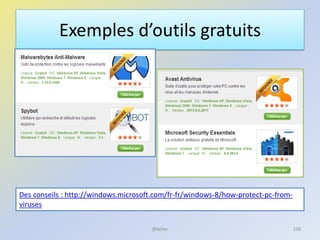

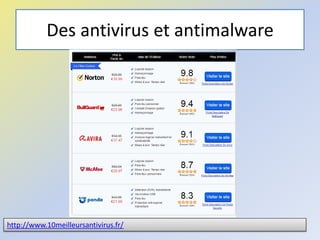

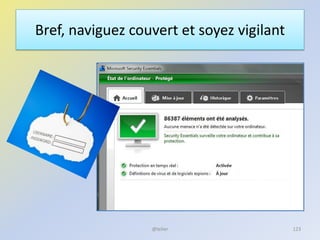

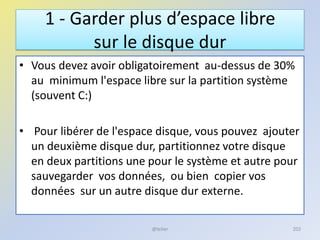

Le document fournit des conseils sur la sécurisation d'un ordinateur contre les menaces en ligne, en soulignant l'importance de la vigilance de l'utilisateur et de l'utilisation de logiciels de sécurité. Il met également en évidence les implications de la vie privée sur Internet, notamment les traces laissées par l'utilisateur et les cookies, ainsi que les risques associés aux réseaux Wi-Fi publics. Des recommandations sont faites pour utiliser un navigateur avec prudence, gérer les cookies, et maintenir des pratiques de sécurité pour protéger ses données personnelles.

![Sauvegarder automatiquement ses

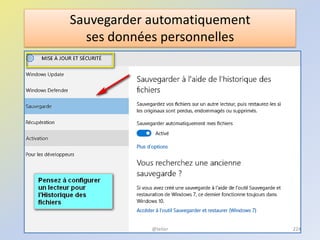

données personnelles

• Par défaut, l'outil Historique des fichiers met à l'abri votre contenu OneDrive,

ainsi que toutes vos bibliothèques de données personnelles.

• Cela inclut le contenu des répertoires Documents, Vidéos, Images, Musique et

Téléchargements. En outre, l'application sauvegarde aussi votre liste de

contacts, vos favoris, vos parties enregistrées, ainsi que tous les éléments du

Bureau.

• Mais rien n'est figé puisque vous avez la possibilité de prendre en compte

d'autres répertoires, ou de retirer certains dossiers parmi ceux pris en charge

par défaut.

• Pour cela, revenez à nouveau sur l'outil de sauvegarde et cliquez encore une

fois sur Plus d'options.

• Faites défiler la fenêtre qui s'affiche jusqu'à atteindre la ligne intitulée

Sauvegarder ces dossiers.

• Cliquez sur le petit symbole [+] et sélectionnez le dossier que vous désirez

ajouter à la sauvegarde automatique.

• Pour retirer un répertoire de la liste, cliquez simplement dessus et optez pour

la fonction Supprimer.

@telier 226](https://image.slidesharecdn.com/bfqvrgvlryaarsxcyy6g-signature-cab55cffbe943d0ad3548bed7e5649bd0020812c9d685c7743561cbe13ab6340-poli-170608131841/85/Securiser-et-entretenir-son-PC-226-320.jpg)