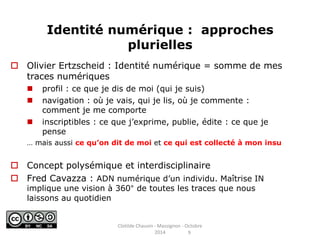

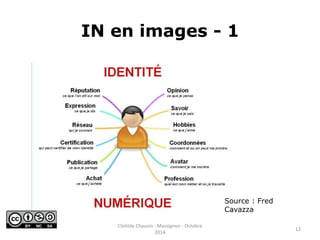

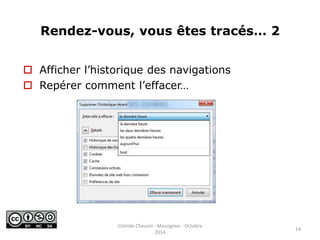

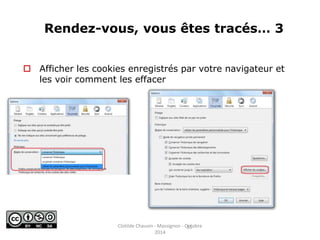

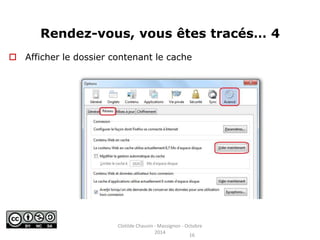

Le document présente des éléments fondamentaux relatifs à l'usage des navigateurs web, à l'identité numérique et à la gestion de la vie privée en ligne. Il aborde des sujets variés tels que les cookies, le cache, la sécurité de la navigation et les bonnes pratiques à adopter pour protéger ses données personnelles. Il souligne également l'importance de la vigilance sur les traces laissées sur Internet et les implications des réseaux sociaux dans la vie numérique des individus.