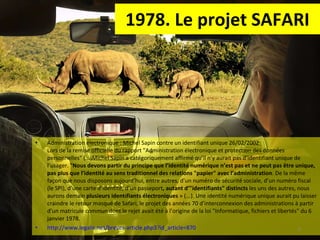

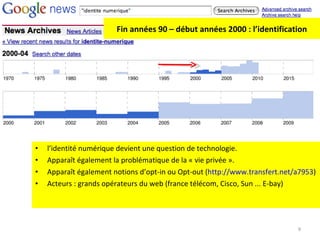

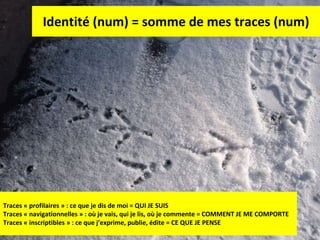

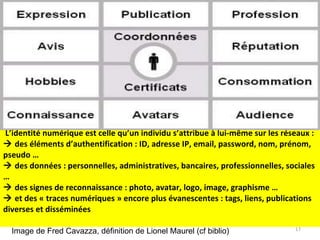

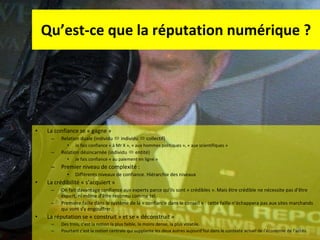

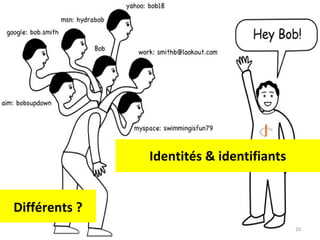

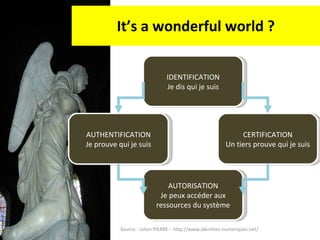

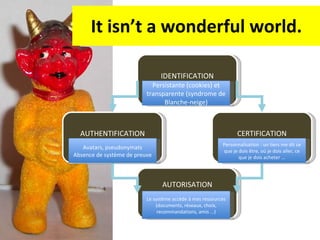

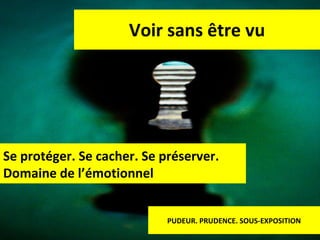

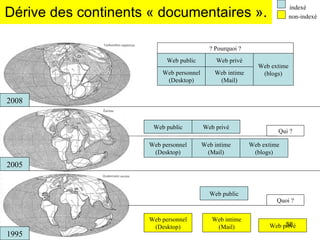

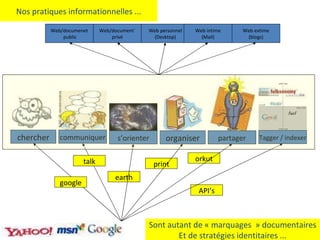

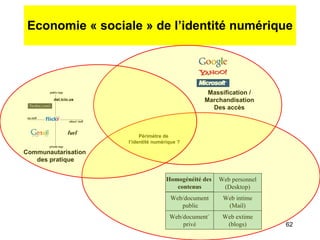

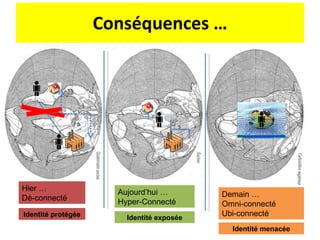

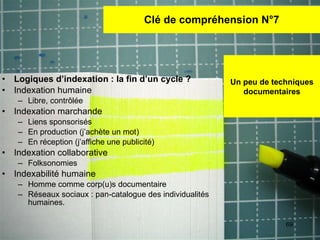

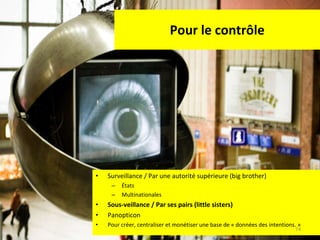

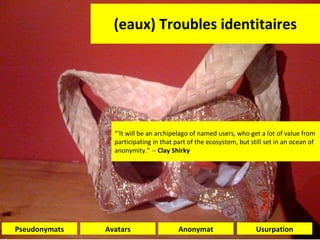

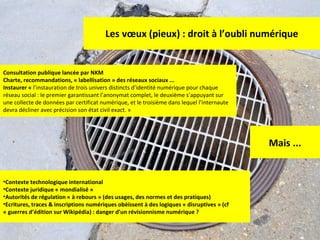

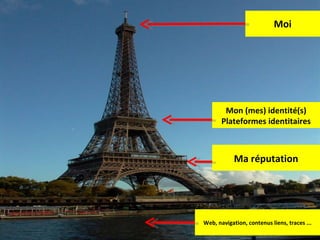

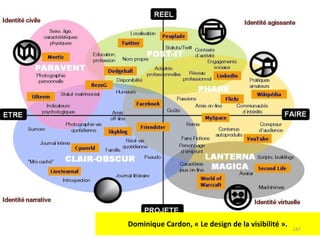

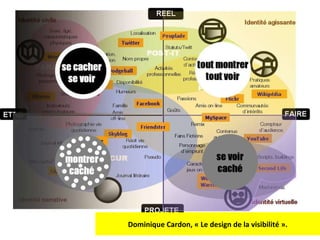

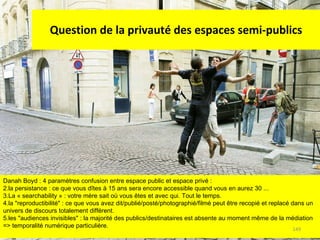

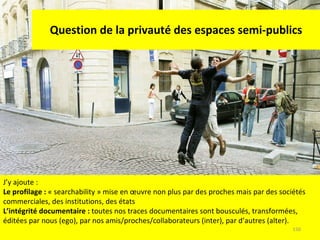

Le document explore les enjeux de l'e-réputation et de l'identité numérique, en mettant l'accent sur les méthodologies pour gérer ces identités sur le web. Il aborde la définition des identités numériques, les défis de la traçabilité et de la réputation, ainsi que les outils nécessaires pour surveiller et comprendre sa présence en ligne. L'auteur souligne l'importance croissante de l'identité numérique dans un monde connecté et les risques associés à une visibilité accrue sur internet.

![Bibliographie BOYD Danah « Social Network Sites : Public, Private or What ? », Knowledge Tree, 13 Mai 2007. En ligne http://www.danah.org/papers/KnowledgeTree.pdf « Privacy and publicity in the context of Big Data », 29 Avril 2010, WWW2010, http://www.danah.org/papers/talks/2010/WWW2010.html CAHEN Murielle « L’usurpation d’identité sur les réseaux sociaux », 9 décembre 2009. En ligne : http://www.legavox.fr/blog/murielle-cahen/usurpation-identite-reseaux-sociaux-1372.htm « L’identité numérique post-mortem ». 6 Janvier 2010. En ligne http://www.legavox.fr/blog/murielle-cahen/identite-numerique-post-mortem-1457.htm CAVAZZA Frédéric. Qu’est-ce que l’identité numérique ? 22 octobre 2006 [en ligne]. http://www.fredcavazza.net/2006/10/22/qu-est-ce-que-l-identite-numerique/ « Vers de multiples identités numériques », 27 Avril 2009, Etats Généraux de l’Identité Numérique. En ligne : http://www.slideshare.net/fredcavazza/vers-de-multiples-identits-numriques CARDON Dominique. Le design de la visibilité : un essai de typologie du web 2.0. Internet Actu, 1 er février 2008 [en ligne] http://www.internetactu.net/2008/02/01/le-design-de-la-visibilite-un-essai-de-typologie-du-web-20/ http://caddereputation.over-blog.com/ DESCHAMPS Christophe. L’indispensable gestion de la réputation numérique, 6 février 2006 [en ligne]. http://www.zdnet.fr/blogs/2006/02/06/lindispensable-gestion-de-la-reputation-numerique/ DIGIMIND, Définition de l’e-reputation http://www.digimind.fr/solutions/par-besoins/e-reputation/e-reputation-definition (voir également les nombreuses ressources liées) DURAND Didier, « Facebook obtient le nom de chaque utilisateur visitant les pages équipées du bouton Like : démo concrète. », ZDNet, 3 Mai 2010. En ligne http://www.zdnet.fr/blogs/media-tech/bouton-like-j-aime-et-plugins-sociaux-facebook-obtient-le-nom-de-chaque-utilisateur-visitant-les-pages-equipees-demo-concrete-39751334.htm](https://image.slidesharecdn.com/identite-numerique-100505031702-phpapp01/85/Identite-numerique-192-320.jpg)

![Bibliographie ERTZSCHEID Olivier « Science identifiée et scientifiques identifiables », Nancy, RPIST, Juin 2009, en ligne : http://www.slideshare.net/olivier/identitenumeriqueacademique « L’homme est un document comme les autres », Paris, séminaire GDR-TICS, en ligne http://www.slideshare.net/olivier/lhomme-est-un-document-come-les-autres « L’Homme est un document comme les autres : du World Wide Web au World Life Web », in Hermès n°53, 2009, pp. 33-40. En ligne, http://archivesic.ccsd.cnrs.fr/sic_00377457/fr/ EUDES Yves, « Les nettoyeurs du net », in Le Monde http://www.lemonde.fr/technologies/article/2009/11/23/les-nettoyeurs-du-net_1270862_651865.html GÉVAUDAN Camille, « Vie privée : Google, Microsoft et Yahoo dans la durée », in Ecrans.fr, 29 Janvier 2010, en ligne http://www.ecrans.fr/Vie-privee-Des-moteurs-a-plusieurs,9075.html GFII, E-reputation et identité numérique des organisations, 15 Avril 2010, en ligne, http://www.actulligence.com/files/1004/GFII_ereputation.pdf GOOGLE. Supprimer du contenu de l'index Google [en ligne]. http://www.google.com/intl/fr/remove.html GUYOMARD Julien, « Facebook : protégez votre vie privée, désactivez Open Graph. » Ilonet.fr, 23 Avril 2010, en ligne : http://ilonet.fr/facebook-protegez-votre-vie-privee-desactivez-open-graph.html HELLY Perrine, page delicious.com sur les réseaux sociaux de chercheurs http://delicious.com/Formadoct/r%C3%A9seaux_sociaux+chercheurs IDATE, Caisse des Dépôts, ACSEL, « La confiance des français dans le numérique », 11 Mars 2010, en ligne : http://www.lesechos.fr/medias/2010/0311//300416656.pdf ISKOLD Alex, EPELBOIN Fabrice, « Le nouveau Facebook : un guide complet (...) », in ReadWriteWeb France, 26 Avril 2010, en ligne : http://fr.readwriteweb.com/2010/04/26/a-la-une/nouveau-facebook-guide-complet-les-diteurs-les-annonceurs-les-utilisateurs-concurrence/ ITEANU Olivier. L'identité numérique en question. Paris : Eyrolles 2008. KAPLAN Daniel, “Informatique, Liberté, Identité” Internet Actu. En ligne : http://www.internetactu.net/2010/04/27/informatique-libertes-identites/](https://image.slidesharecdn.com/identite-numerique-100505031702-phpapp01/85/Identite-numerique-193-320.jpg)