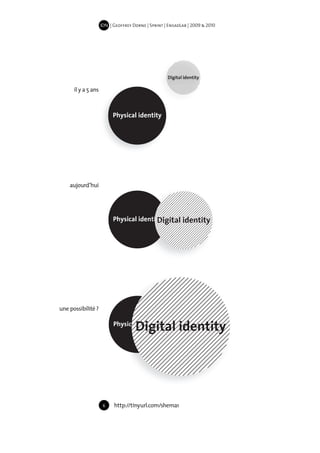

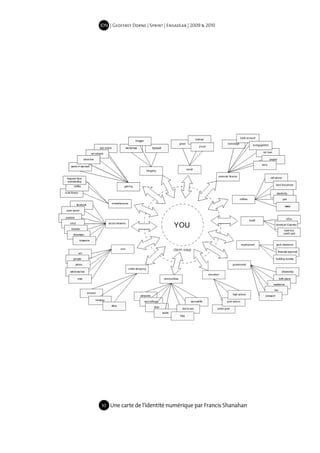

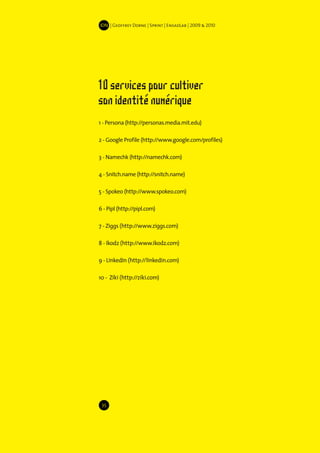

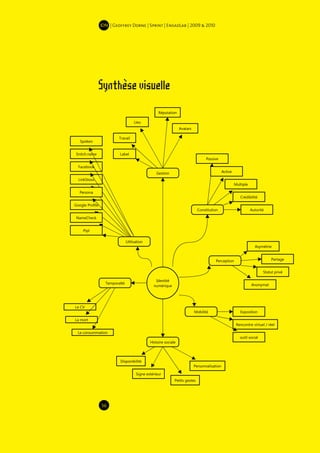

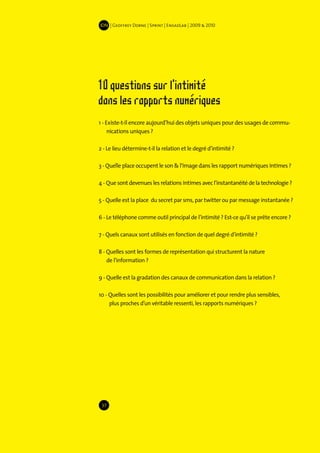

Le document traite de l'identité numérique, définie comme un lien technologique entre les entités réelles et virtuelles, et souligne son importance croissante dans le cadre du web 2.0 et des réseaux sociaux. Il aborde également les enjeux associés, notamment la gestion de l'e-réputation et la complexité des identités numériques multiples que chacun possède. Enfin, il explore la problématique de la visibilité en ligne et les implications de l'utilisation des avatars et des informations personnelles sur notre identité dans le monde numérique.