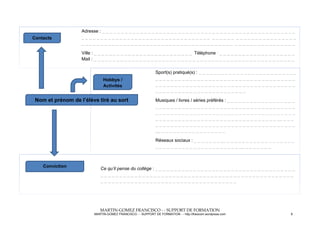

Le document explore le concept d'identité numérique et d'e-réputation, soulignant que l'identité numérique est constituée de traces laissées sur internet. Il met en évidence la nécessité d'une éducation à la citoyenneté pour sensibiliser les élèves à la gestion de leur image en ligne et aux risques associés. Des propositions pratiques pour des séances éducatives sont également présentées, visant à renforcer la culture informationnelle et la compréhension des enjeux liés aux données personnelles.