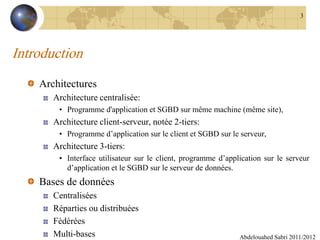

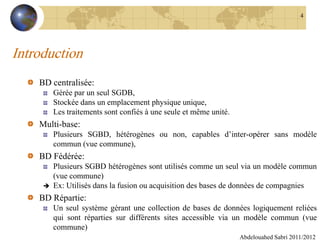

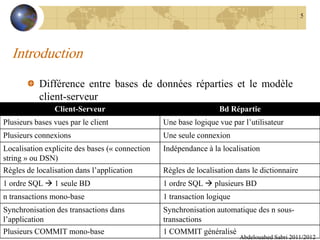

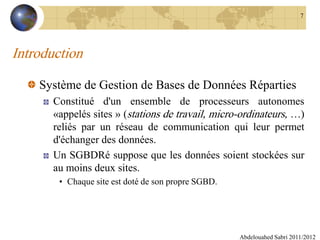

Ce document présente les bases de données réparties, abordant leur définition, avantages et inconvénients, ainsi que les différentes architectures et les objectifs visés. Il explique les concepts de fragmentation, d'allocation et de répartition des données sur plusieurs sites, en mettant l'accent sur la nécessité de rendre le système robuste et efficace. En outre, il discute des méthodes de conception et des techniques de fragmentation pour assurer une gestion optimale des bases de données distribuées.

![Objectifs d’une base de données repartie

Les 12 principaux objectifs définis par C.J. Date[1] sont:

Abdelouahed Sabri 2011/2012

12

1) Transparence pour l’utilisateur,

2) Autonomie de chaque site,

3) Absence de site privilégié,

4) Continuité de service,

5) Transparence vis-à-vis de la

localisation de données,

6) Transparence vis-à-vis de la

fragmentation,

7) Transparence vis-à-vis de la

réplication,

8) Traitement réparti des requêtes,

9) Indépendance vis-à-vis du

matériel,

10) Indépendance vis-à-vis du

système d’exploitation,

11) Indépendance vis-à-vis du

réseau,

12) Indépendance vis-à-vis du

SGBD

[1] C.J. Date: auteur du livre An Introduction to Database Systems (8th Edition)](https://image.slidesharecdn.com/basesdedonnesrparties-130717132752-phpapp02/85/Bases-de-donnees-reparties-12-320.jpg)