Le document présente une analyse des attaques réseaux, définissant une attaque comme l'exploitation des failles d'un système informatique. Il catégorise les types d'attaques, y compris les attaques directes et indirectes, ainsi que des techniques telles que le spoofing IP et les attaques par DNSSpoofing. Le texte aborde également les mesures de prévention pour se protéger contre ces menaces, notamment la configuration appropriée des serveurs et des routeurs.

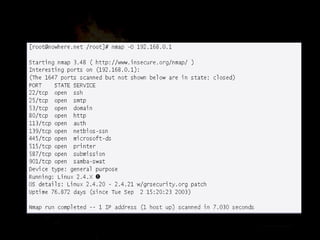

![Comment s'en protéger ? Configurer votre pare-feu pour empêcher les scans : [root@nowhere /root]# iptables -A FORWARD -p tcp --tcp-flags SYN,ACK,FIN,RST RST -m limit --limit 1/s -j ACCEPT Nmap parvient à déterminer le système d'exploitation tournant sur la machine cible. La machine cible utilise un noyau Linux 2.4.21-grsec. Nmap ne s'est pas trompé. Il faut savoir que chaque système d'exploitation construit ses paquets d'une manière bien particulière. Certains champs au niveau de la couche IP ou TCP sont propres à chaque système d'exploitation. Nmap contient une base de données d'un grand nombre de systèmes. Nmap envoie donc des paquets tests à la machine cible et compare les paquets reçus en réponse à ceux de sa base de données et en déduit le type de système. Cette base de données est mise à jour en fonction des différentes version de Nmap.](https://image.slidesharecdn.com/hackernew-110624131202-phpapp02/85/Hackernew-28-320.jpg)

![Le SYN flood Cette technique consiste à saturer un serveur en envoyant une multitude de paquets TCP avec le flag SYN armé, cela aura pour but de créer une multitude de connexions demandant un grand nombre de ressources système. La plupart des attaques par SYN-flood sont bien détectées par différents firewalls. Comment s'en protéger ? Exemple avec iptables limitant les demandes d'établissement de connexion TCP acceptées à une par seconde: [root@nowhere /root]# iptables -A FORWARD -p tcp --syn -m limit --limit 1/second -j ACCEPT](https://image.slidesharecdn.com/hackernew-110624131202-phpapp02/85/Hackernew-30-320.jpg)