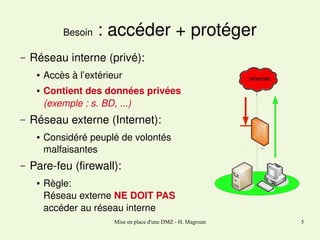

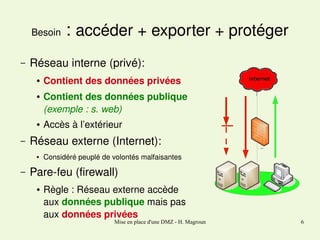

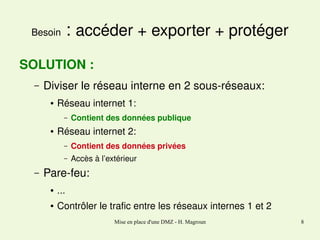

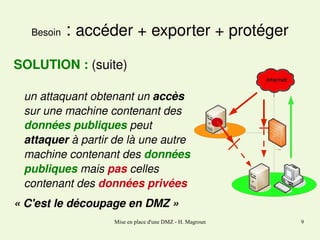

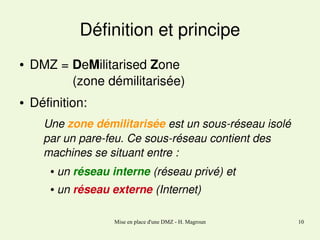

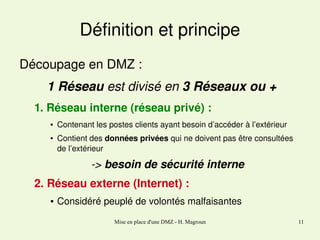

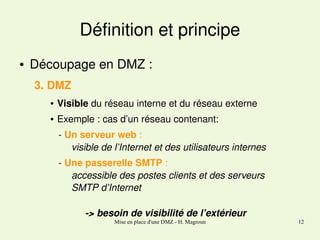

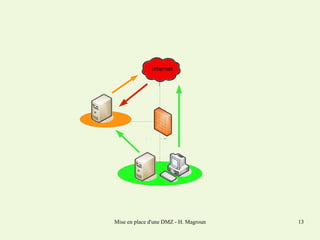

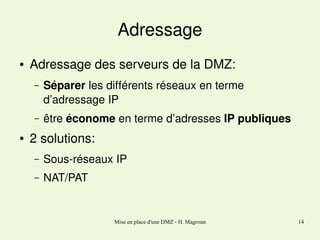

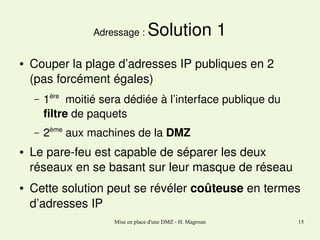

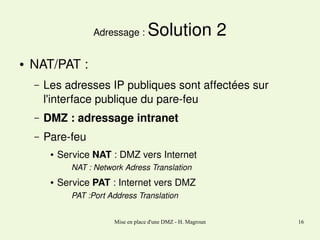

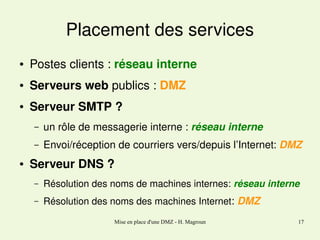

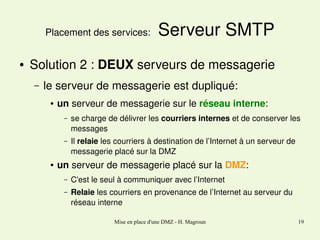

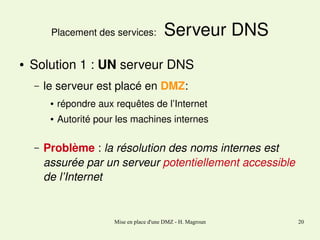

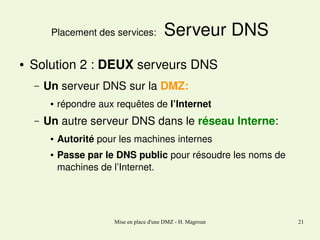

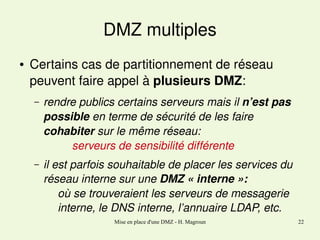

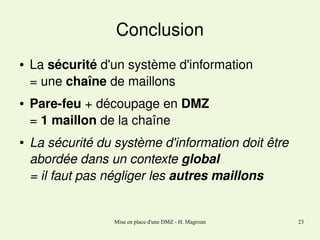

Le document traite de la mise en place d'une zone démilitarisée (DMZ) pour sécuriser les réseaux LAN et WAN, en permettant l'accès et l'exportation de ressources tout en protégeant les données internes. Il présente les besoins d'une entreprise en matière de sécurité réseau, ainsi que des solutions pour segmenter le réseau en plusieurs sous-réseaux pour éviter les menaces extérieures. Enfin, il souligne l'importance de considérer la sécurité des systèmes d'information dans un contexte global, en intégrant la DMZ comme une partie d'une chaîne de sécurité plus large.