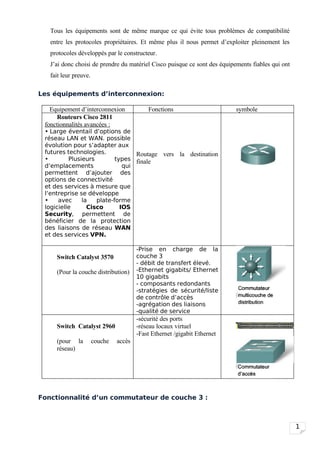

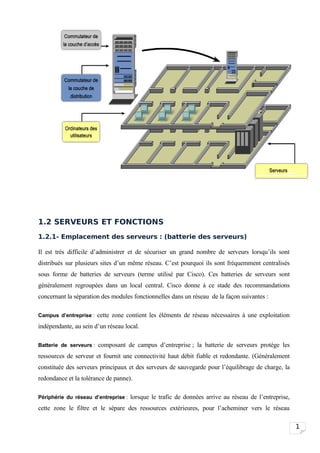

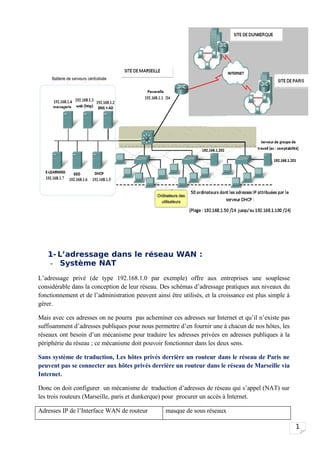

Ce document présente une architecture réseau LAN/WAN proposée pour la Compagnie d'Assurance de Marseille, axée sur l'intranet, la gestion électronique de documents et l'e-learning. Les objectifs principaux incluent l'extensibilité, la disponibilité, la sécurité et la facilité de gestion, tout en utilisant une infrastructure matérielle unifiée de type Cisco. Le réseau est organisé en zones fonctionnelles, segmenté par VLAN pour assurer la sécurité et l'efficacité de la bande passante, avec un plan d'adressage et de nommage soigneusement conçu.