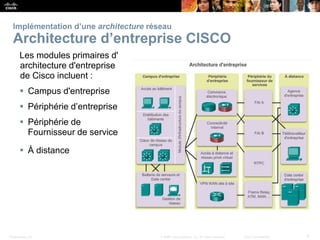

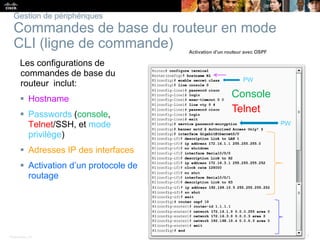

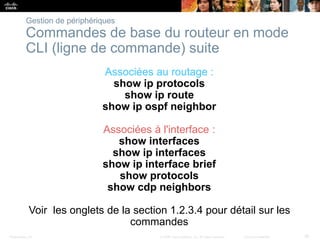

Le document présente une introduction à la conception de réseaux extensibles, en expliquant l'importance d'un modèle de réseau hiérarchique qui divise les fonctionnalités en couches d'accès, de distribution et de cœur. Il décrit également les équipements réseau appropriés pour les petites et moyennes entreprises, ainsi que les principes de sélection, configuration et gestion des dispositifs réseau. Enfin, il aborde la nécessité d'une conception scalable et d'une redondance pour des réseaux fiables et performants.