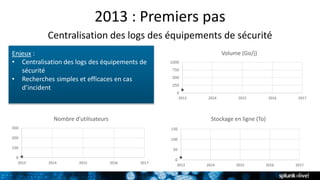

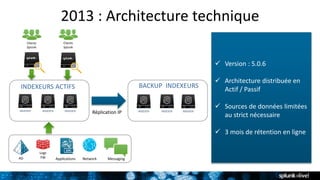

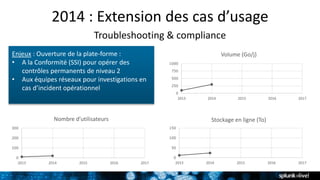

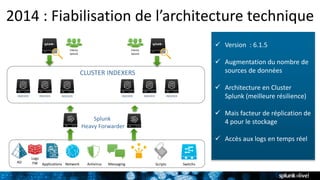

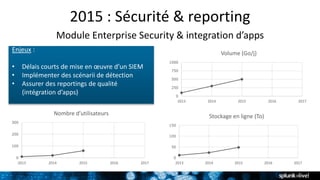

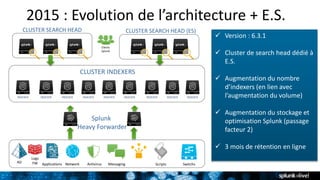

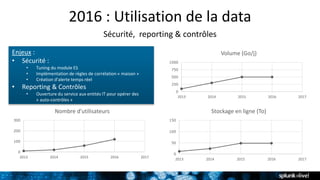

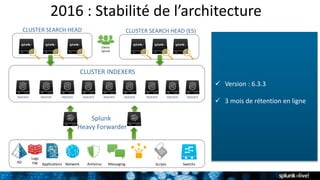

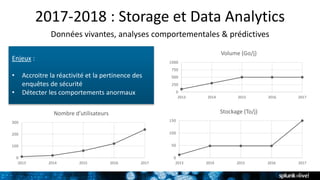

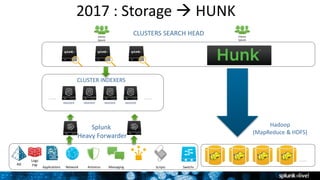

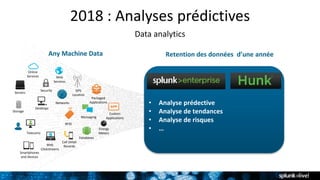

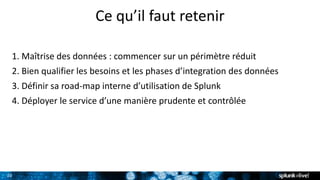

Le document décrit comment Natixis a intégré Splunk comme outil de SIEM pour sécuriser ses infrastructures et assurer une surveillance continue. À travers différentes étapes de 2013 à 2018, Natixis a élargi l'utilisation de Splunk pour la centralisation des logs, le reporting et les analyses prédictives. Les leçons retenues incluent l'importance de maîtriser les données et de définir une feuille de route claire pour l'intégration de Splunk.