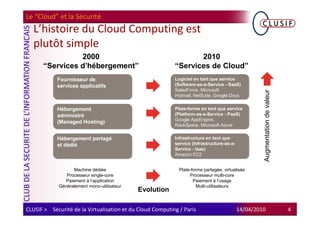

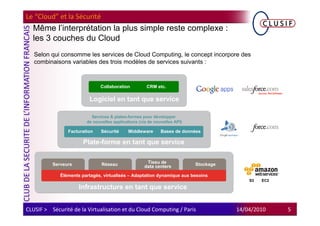

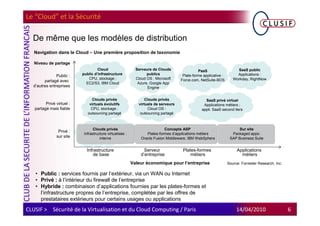

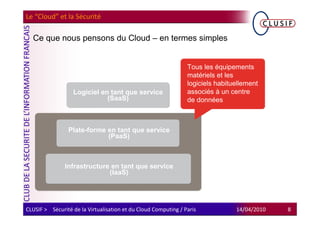

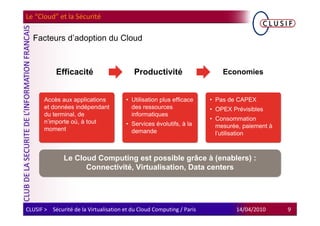

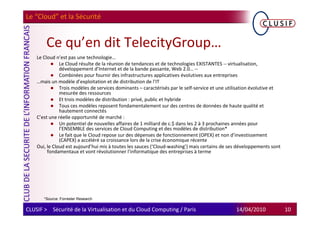

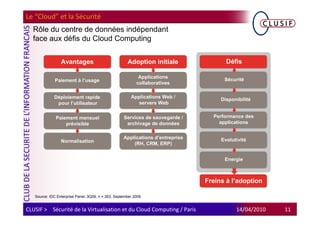

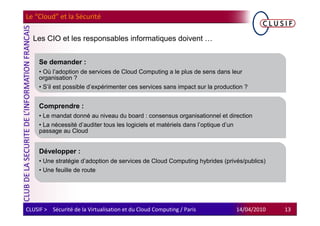

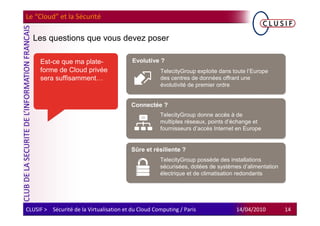

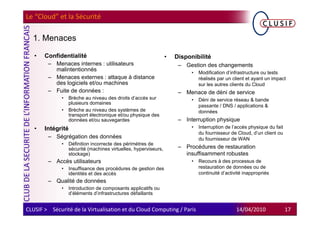

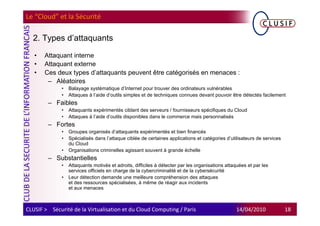

Le document aborde la définition et l'évolution du cloud computing ainsi que ses implications en matière de sécurité. Il souligne l'absence de normes généralisées et les défis sécuritaires associés à l'utilisation des services cloud, tout en mettant en avant les avantages économiques offerts par ce modèle. Enfin, il propose des conseils pour atténuer les risques liés à la sécurité dans le cloud.