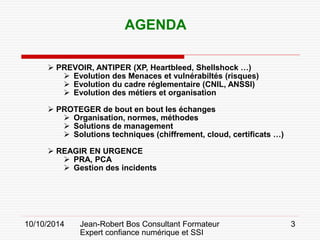

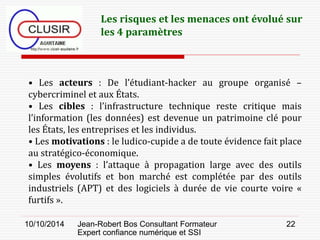

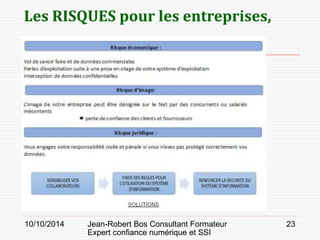

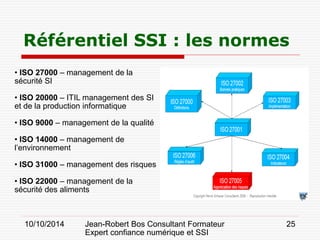

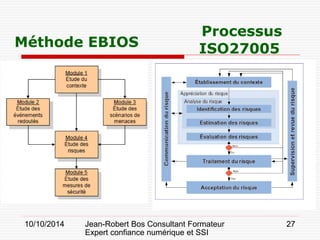

Le document traite de la cybersécurité et de l'évolution des menaces, en soulignant la difficulté croissante pour les entreprises de protéger leurs systèmes d'information face à des attaques de plus en plus sophistiquées. Il aborde également les normes, bonnes pratiques et solutions techniques pour améliorer la sécurité de bout en bout, tout en évoquant les défis posés par les technologies émergentes, tels que les smartphones et le cloud. Enfin, il souligne l'importance de la sensibilisation et de la mise en conformité réglementaire pour maintenir la confiance des clients.

![10/10/2014 Jean-Robert Bos Consultant Formateur

Expert confiance numérique et SSI

46

CONCLUSION

Hors les impacts financiers s’assurer que les informations sensibles demeurent sécurisées, pour éviter des sanctions réglementaires/juridiques ou de voir sa réputation remise en cause mais aussi , pour pérenniser la confiance de ses clients et de son entreprise

[FR] cybersécurité : les criminels de la toile [vidéo] - YouTube

7 avr. 2014 ... http://www.orange-business.com/fr/securite Chacun de nous peut être la cible d' une cyber-attaque à son insu. Pour les entreprises, les dégâts ... https://www.youtube.com/watch?v=u6V5cuSjUCA](https://image.slidesharecdn.com/ccioctobre2014-141031100255-conversion-gate01/85/CONFIANCE-NUMERIQUE-La-securite-de-bout-en-bout-CLUSIR-Aquitaine-46-320.jpg)