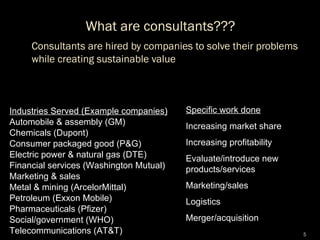

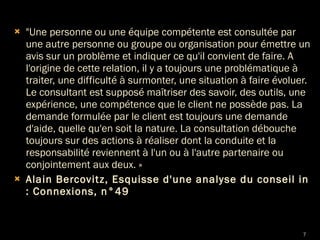

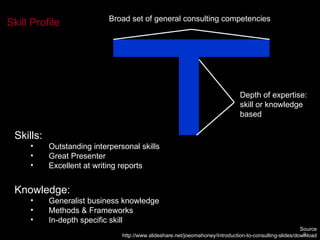

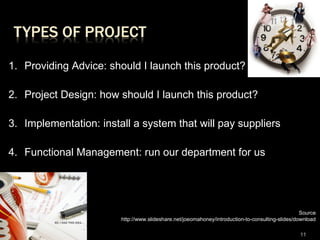

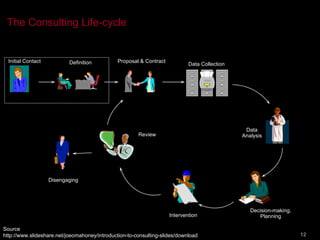

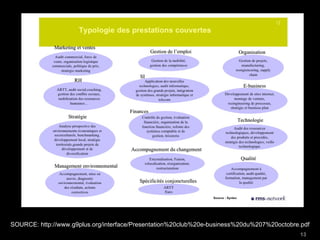

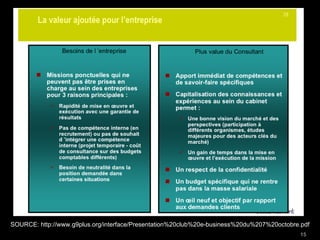

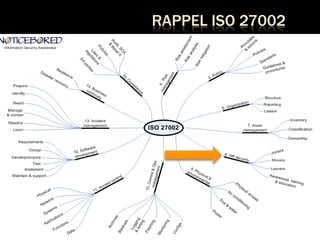

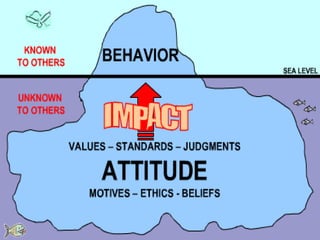

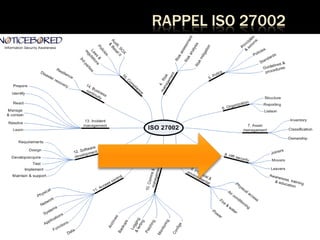

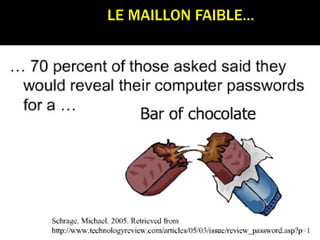

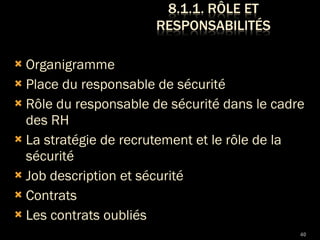

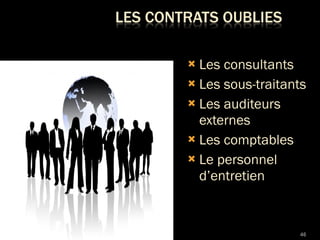

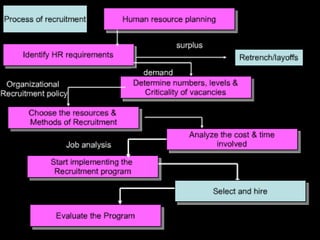

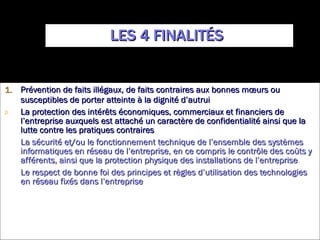

Le document traite des missions de conseil, expliquant que des consultants sont engagés pour résoudre des problèmes spécifiques d'entreprises dans divers secteurs. Il aborde les compétences requises pour les consultants, la nature de leurs missions (forfait ou régie) ainsi que le cycle de vie du consulting, tout en soulignant l'importance de la sécurité et de la confidentialité dans le cadre des ressources humaines. Enfin, il énonce les responsabilités des consultants et des employés concernant la gestion et la protection des données personnelles.