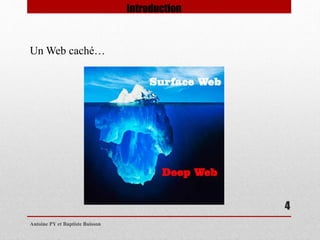

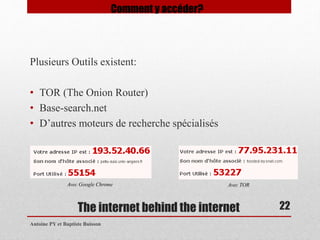

Le document traite du web invisible, qui comprend les pages non-indexées par les moteurs de recherche traditionnels, et décrit ses quatre niveaux d'invisibilité. Il explique également l'évolution du web, l'importance des bases de données et les outils nécessaires pour naviguer efficacement dans cet univers caché. Enfin, il fait la distinction entre le deep web et le dark web, tout en fournissant des ressources pour approfondir la recherche d'informations en ligne.