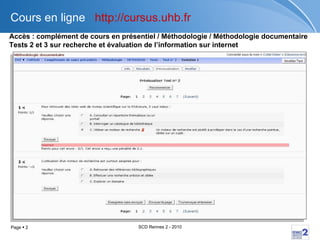

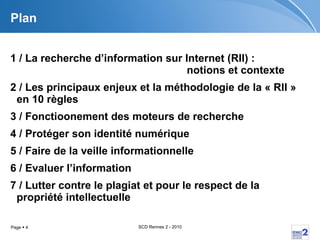

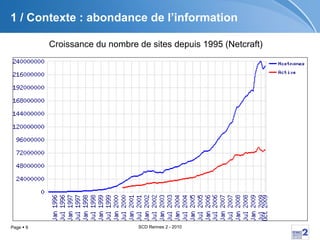

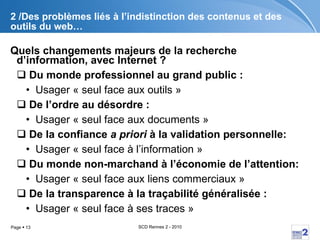

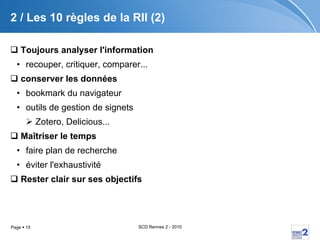

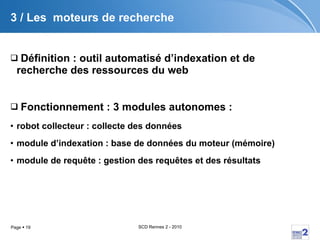

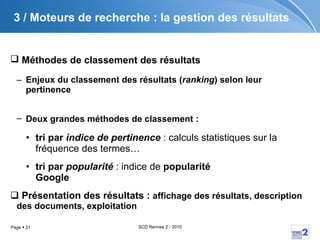

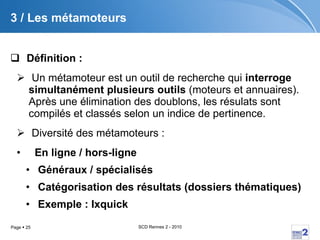

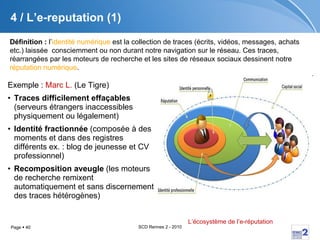

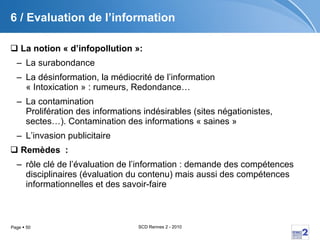

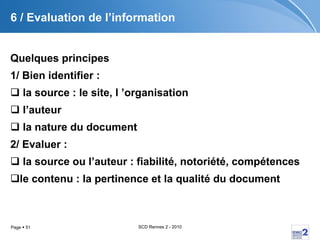

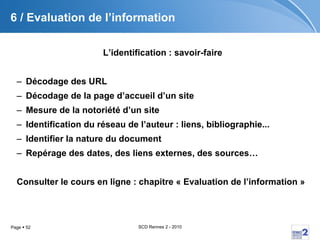

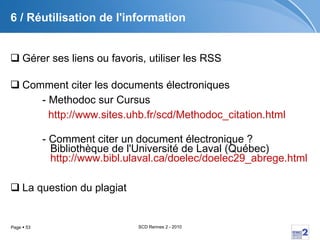

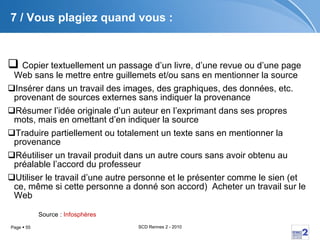

Le document traite de la recherche et de l'évaluation de l'information sur internet, soulignant la complexité croissante des outils et des contenus disponibles en ligne. Il propose une méthodologie en 10 règles pour améliorer la recherche d'information et aborde des enjeux tels que la protection de l'identité numérique et le plagiat. Il souligne également l'importance d'évaluer la fiabilité des informations en raison de l'abondance de données disponibles sur le web.

![Merci de votre attention [email_address] [email_address]](https://image.slidesharecdn.com/cminternet20102011-100901092513-phpapp01/85/Cm-internet-2010-2011-58-320.jpg)