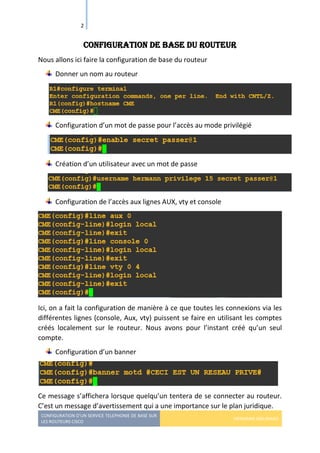

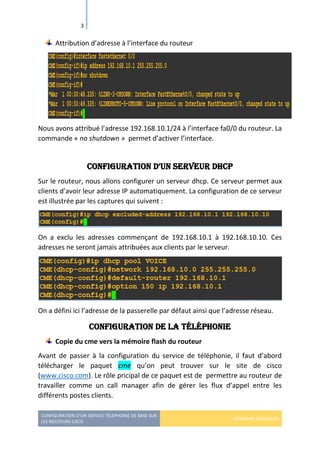

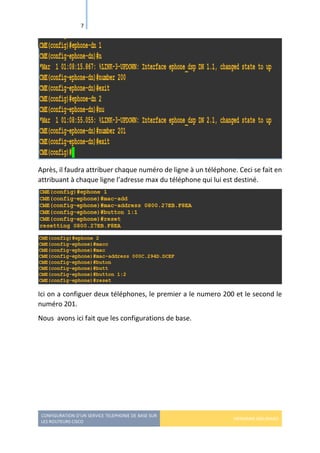

Ce document fournit un tutoriel sur la configuration d'un service de téléphonie de base sur les routeurs Cisco, en utilisant un routeur CME comme call manager. Il détaille les étapes de configuration de base du routeur, l'attribution d'adresses IP, la mise en place d'un serveur DHCP, et le téléchargement et la configuration du paquet CME. Le tutoriel conclut avec une simulation d'appel réussi entre deux utilisateurs, tout en notant que des configurations plus avancées peuvent être mises en place par la suite.