Le document traite de la qualité de code en programmation orientée objet, abordant des concepts comme la modularité, le refactoring, et les bonnes pratiques à adopter pour évaluer et améliorer le code. Il présente également des métriques pour mesurer la qualité du code, des principes de conception tels que l'héritage et la composition, et des exemples concrets de bonnes et mauvaises pratiques de programmation. Enfin, il met en avant l'importance de l'abstraction, de l'encapsulation et d'une utilisation prudente de l'héritage.

![Encapsulation

Minimiser l’accès aux classes et à leurs membres

Ne pas exposer les données de la classe

Ne pas exposer des détails d’implémentation

Diminuer au maximum le couplage entre classes

1 public class GradeReport

2 {

3 private Grade [] grades;

4

5 public double getGrade (String courseName) { /* ... */ }

6

7 private static class Grade { /* ... */ }

8 }

19](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-19-320.jpg)

![Constructeur

Initialiser toutes les variables d’instance

Interdire la création d’instances avec un constructeur privé

Éviter les shallow copies des paramètres

1 public class BookStore

2 {

3 private Books [] books;

4

5 public BookStore (Books [] books)

6 {

7 this.books = books;

8 }

9 }

21](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-21-320.jpg)

![Exemple 1

Il faut éviter un bloc vide pour l’instruction catch

Impossibilité de détecter si une erreur s’est produite

1 public static void main (String [] args)

2 {

3 for (int i = 0; i < 10; i++)

4 {

5 try

6 {

7 Thread.sleep (i * 100);

8 }

9 catch ( InterruptedException exception){}

10 }

11 }

29](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-29-320.jpg)

![Exemple 2

Il ne faut pas toujours réinventer la roue

Il faut exploiter au maximum les librairies existantes

1 public static void main (String [] args)

2 {

3 String [] tab = {"One", "Two", "Three", "Four",

4 "Five", "Six", "Eleven"};

5 String s = "[";

6

7 if (tab.length > 0)

8 {

9 s += tab [0];

10 }

11

12 for (int i = 1; i < tab.length; i++)

13 {

14 s += ", " + tab[i];

15 }

16

17 System.out.println (s + "]");

18 }

31](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-31-320.jpg)

![Exploiter la librairie standard

Il faut exploiter la librairie standard du language

Recèle de classes avec des méthodes utiles

Il existe également des librairies spécialisées

Boost pour C++, SciPy en Python, JUNG en Java...

1 public static void main (String [] args)

2 {

3 String [] tab = {"One", "Two", "Three", "Four",

4 "Five", "Six", "Eleven"};

5

6 String s = Arrays.toString (tab);

7

8 System.out.println (s);

9 }

32](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-32-320.jpg)

![Exemple 3

Attention aux calculs avec des nombres en précision finie

Il faut utiliser des objets spécialisés pour ces calculs

1 public static List <Double > change (double toPay , double givenMoney)

2 {

3 ArrayList <Double > back = new ArrayList <Double >();

4 double diff = givenMoney - toPay;

5 int i = coins.length - 1;

6

7 while (diff != 0)

8 {

9 while (i >= 0 && coins[i] <= diff)

10 {

11 back.add (coins[i]);

12 diff = diff - coins[i];

13 }

14 i = i - 1;

15 }

16

17 return Collections . unmodifiableList (back);

18 }

33](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-33-320.jpg)

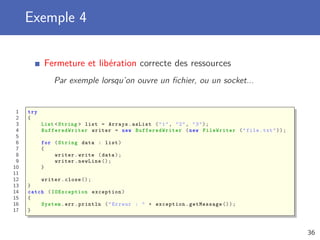

![Classe BigDecimal (2)

1 public static List <BigDecimal > change ( BigDecimal toPay ,

2 BigDecimal givenMoney)

3 {

4 ArrayList <BigDecimal > back = new ArrayList <BigDecimal >();

5 BigDecimal diff = givenMoney.subtract (toPay);

6 int i = coins.length - 1;

7

8 while (diff.compareTo ( BigDecimal .ZERO) != 0)

9 {

10 while (i >= 0 && coins[i]. compareTo (diff) <= 0)

11 {

12 back.add (coins[i]);

13 diff = diff.subtract (coins[i]);

14 }

15 i = i - 1;

16 }

17

18 return Collections . unmodifiableList (back);

19 }

35](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-35-320.jpg)

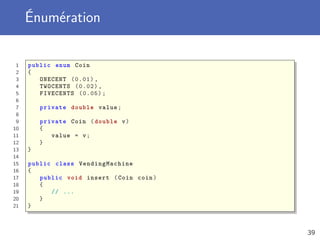

![Exemple 5

Énumérations pour un ensemble de valeurs possibles

Pour que le compilateur puisse contrôler les valeurs

1 public class VendingMachine

2 {

3 public static final double ONECENT = 0.01;

4 public static final double TWOCENTS = 0.02;

5 // ...

6

7 public void insert (double coin)

8 {

9 // ...

10 }

11

12 public static void main ( String [] args)

13 {

14 new VendingMachine ().insert (TWOCENTS);

15 }

16 }

38](https://image.slidesharecdn.com/ecam-coo3be-2015-cours12-slides-151209091125-lva1-app6891/85/Qualite-de-code-et-bonnes-pratiques-38-320.jpg)