Intégrer la présentation

Téléchargé 298 fois

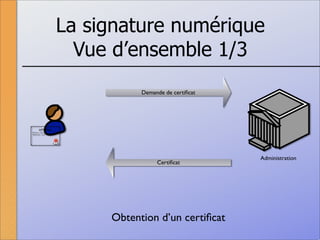

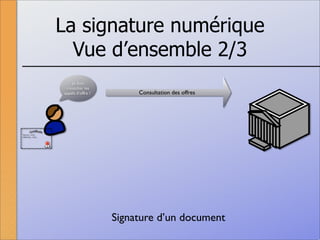

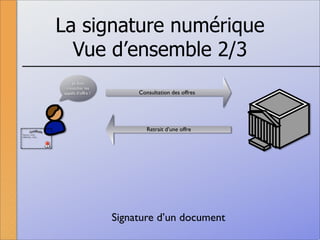

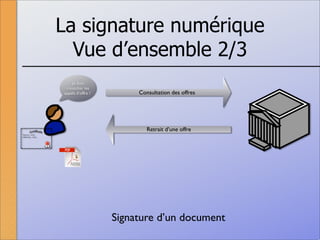

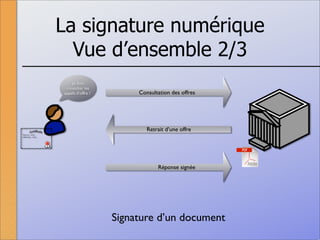

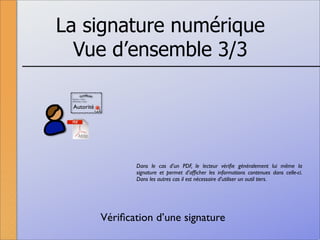

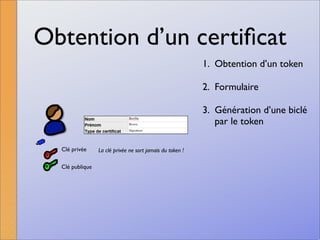

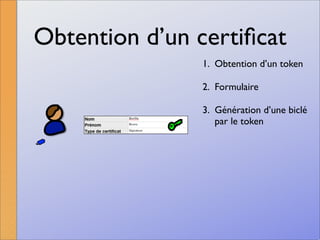

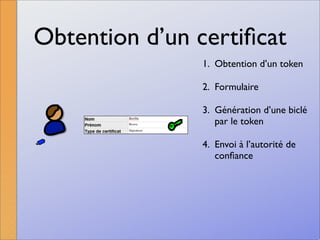

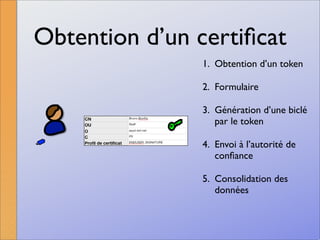

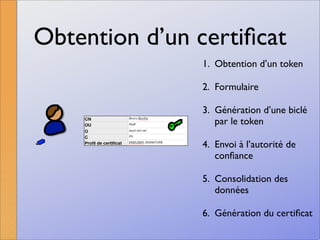

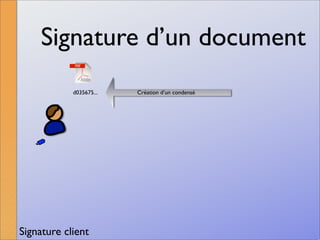

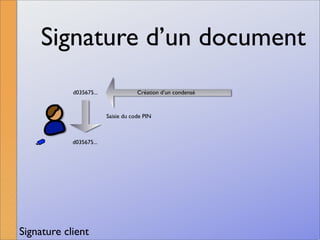

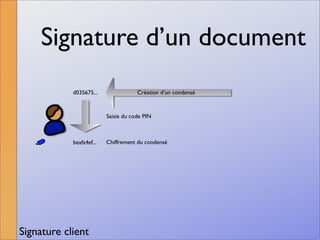

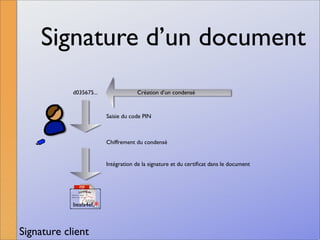

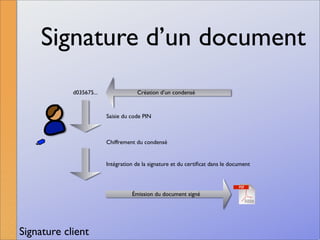

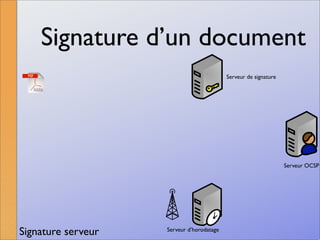

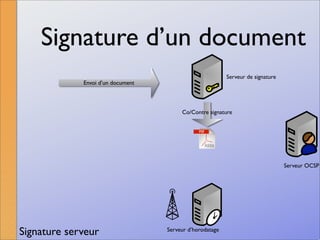

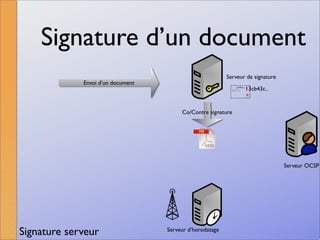

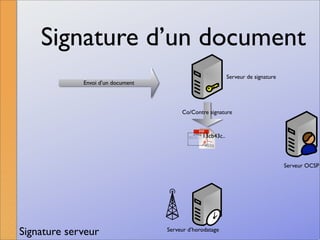

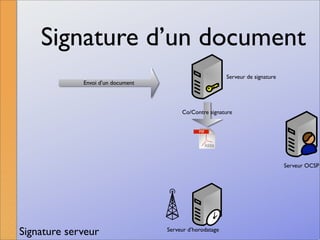

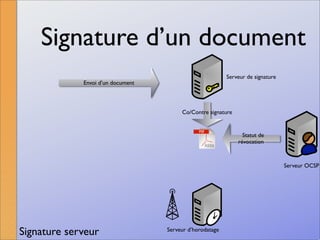

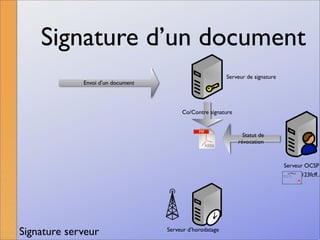

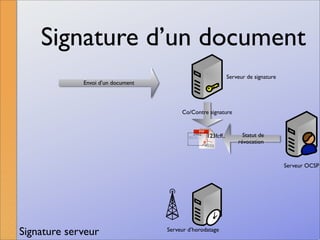

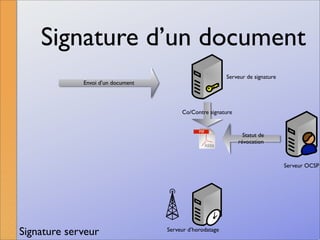

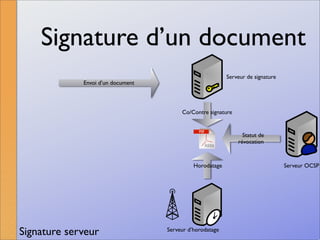

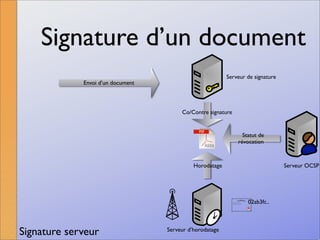

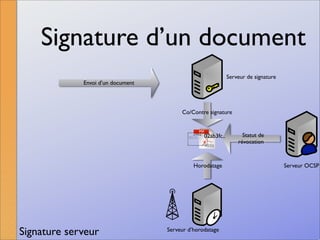

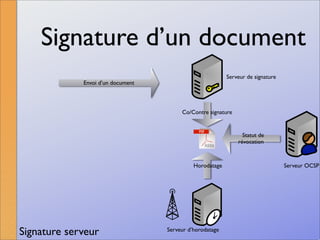

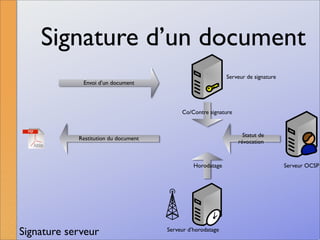

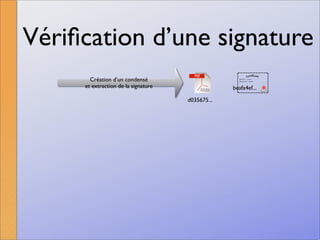

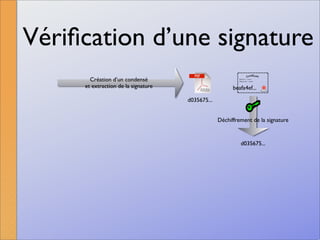

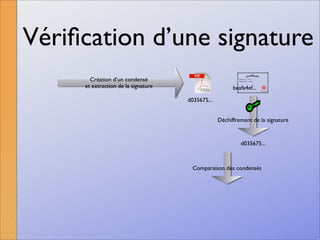

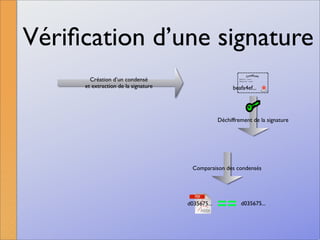

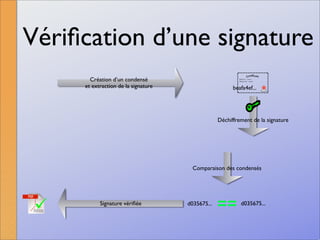

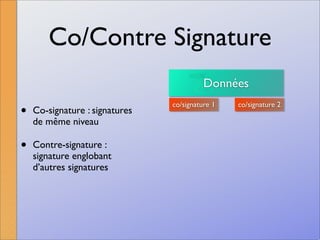

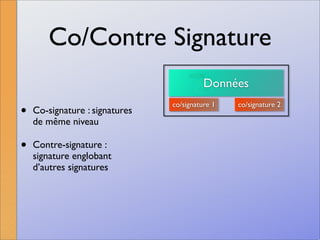

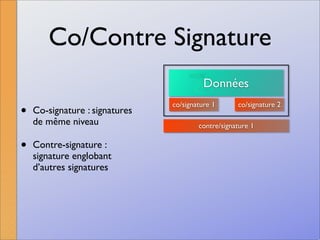

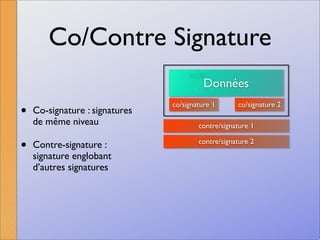

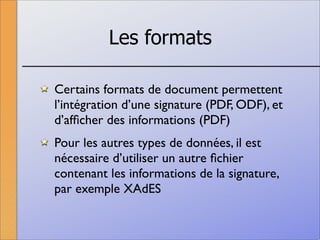

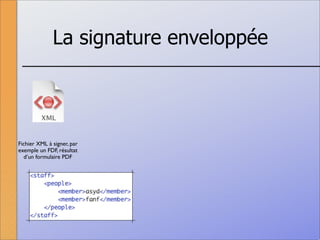

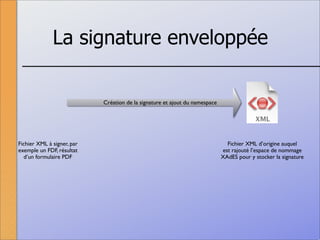

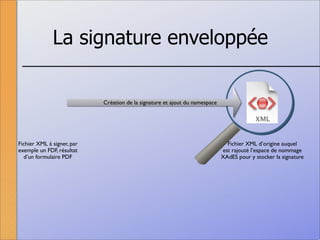

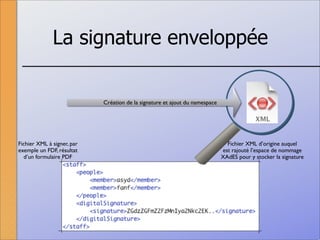

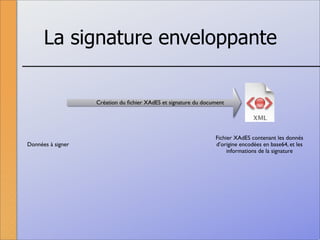

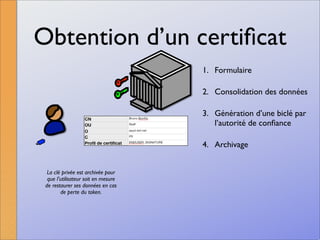

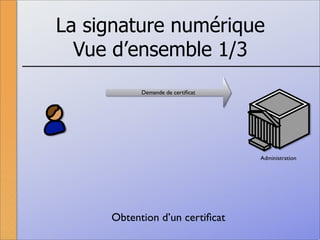

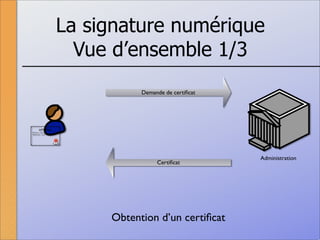

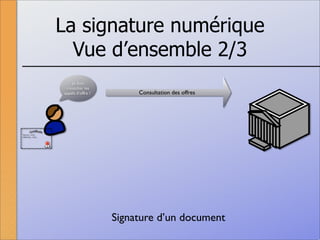

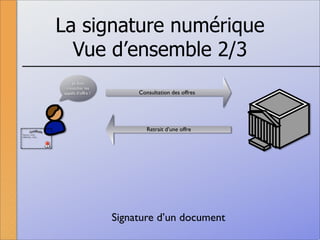

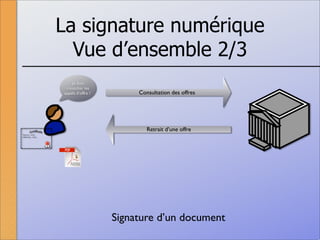

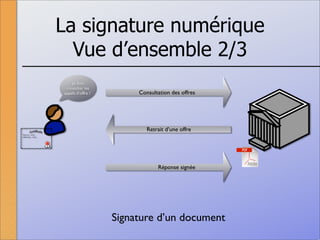

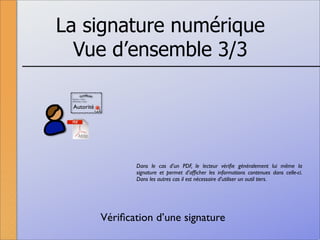

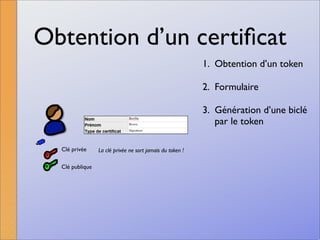

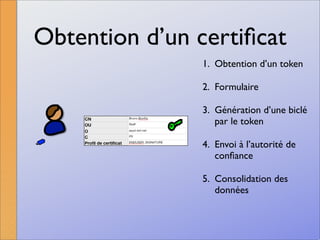

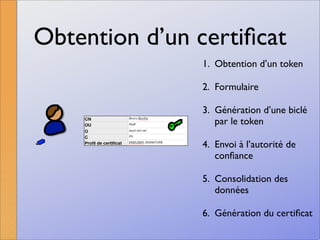

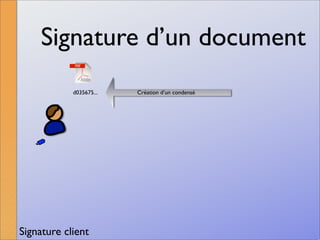

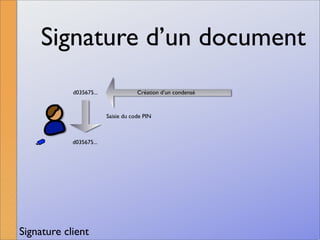

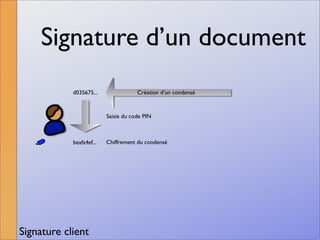

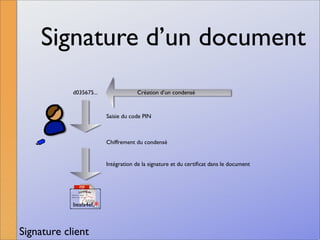

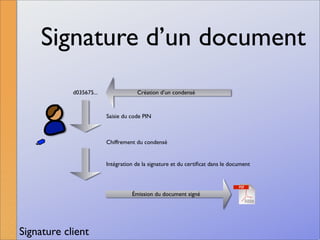

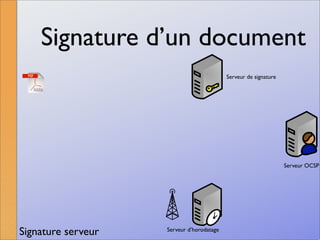

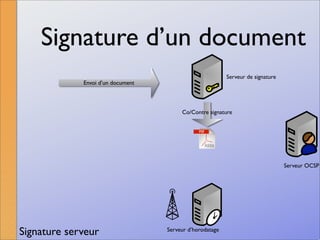

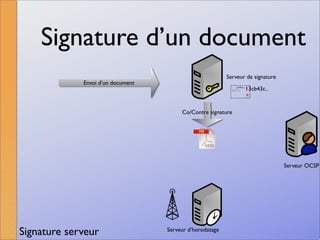

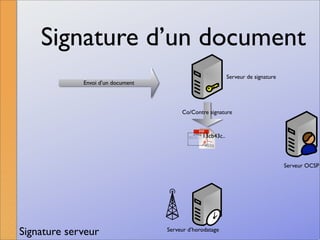

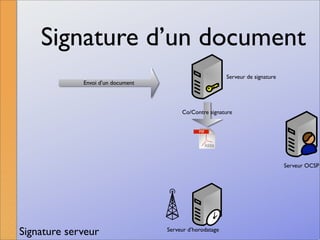

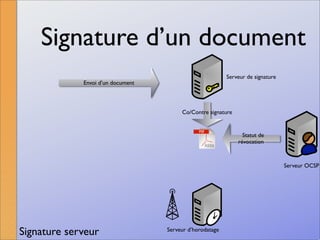

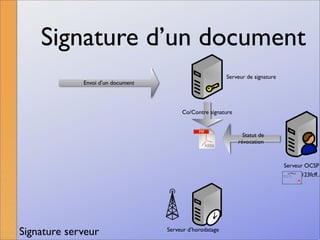

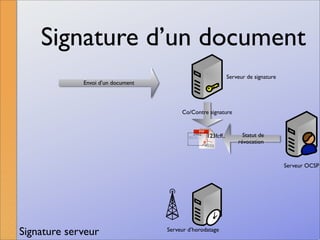

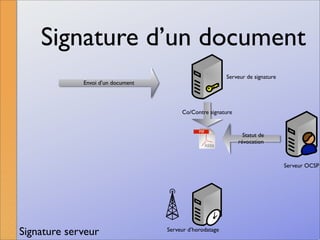

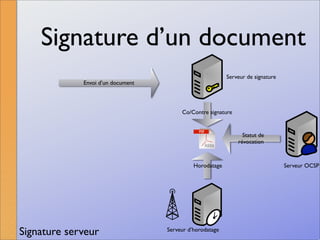

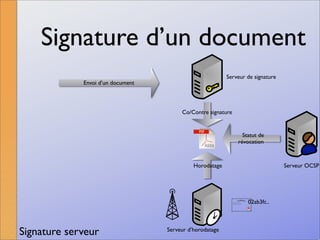

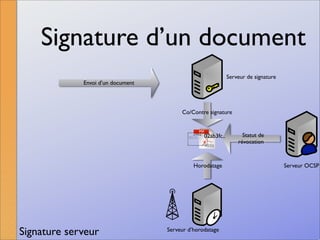

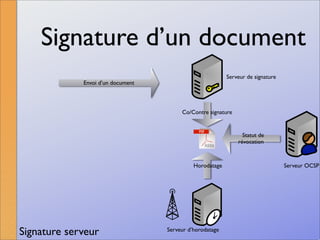

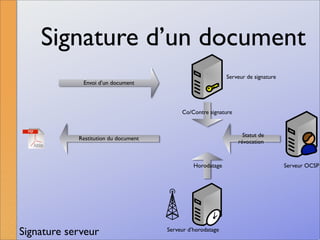

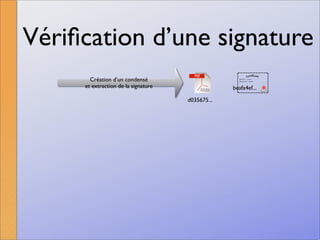

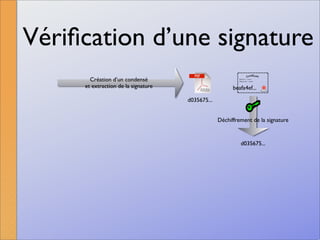

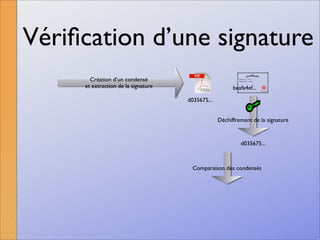

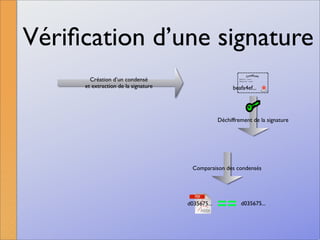

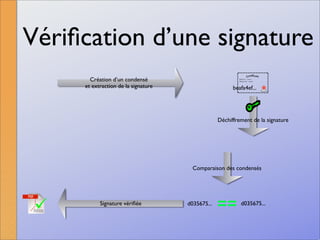

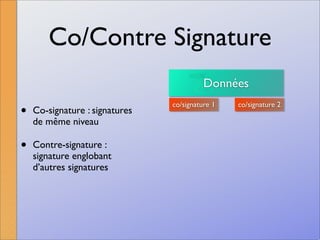

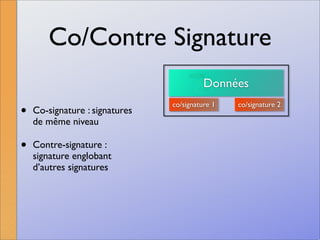

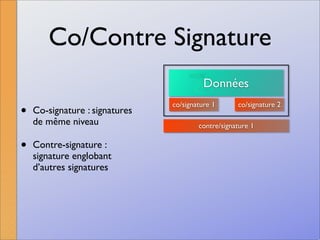

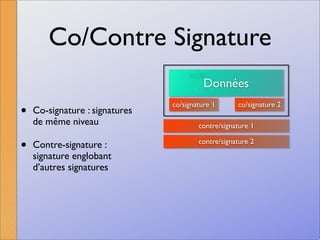

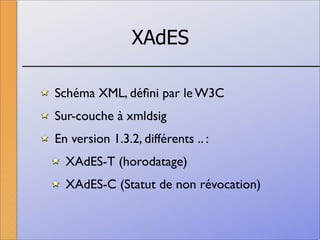

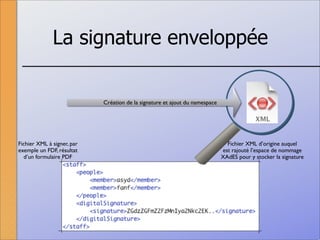

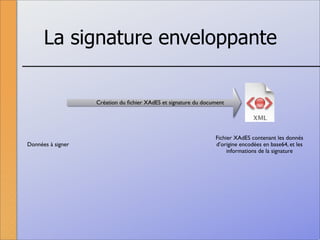

La signature numérique a la même valeur légale que la signature manuscrite, à condition que l'identité de la personne soit vérifiée et que l'intégrité du document soit garantie. Pour sa mise en œuvre, des certificats émis par des autorités de confiance sont nécessaires, avec des processus d'obtention et de vérification spécifiques. Le document détaille également divers formats et protocoles associés à la signature numérique.