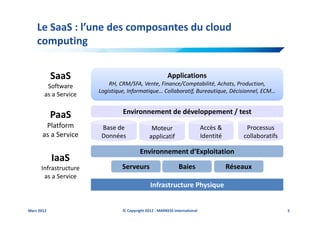

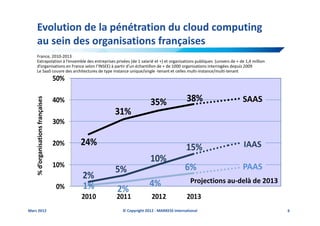

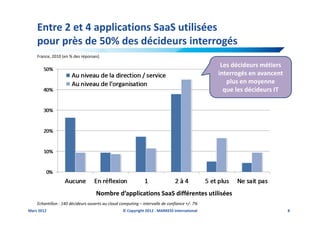

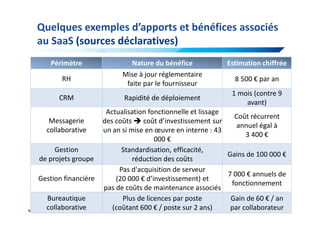

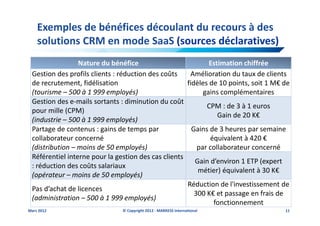

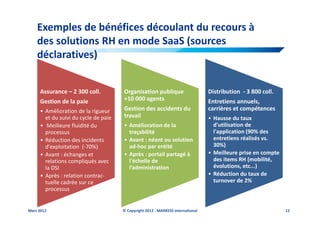

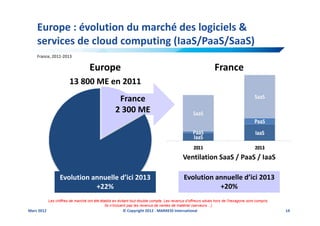

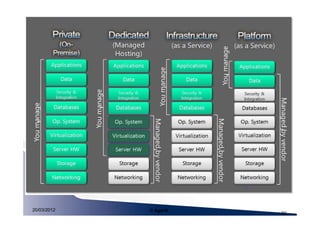

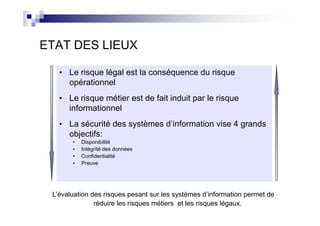

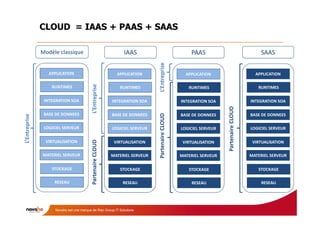

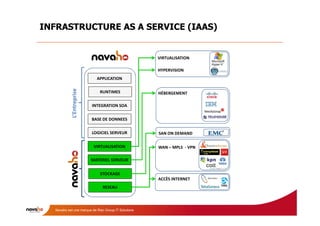

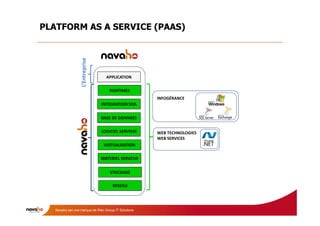

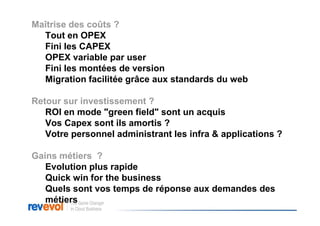

Le document présente une analyse du marché SaaS en France, abordant son évolution, ses usages et les bénéfices perçus par les entreprises. Il détaille les types d'applications, les motivations des décideurs pour adopter le SaaS, ainsi que les défis juridiques et de sécurité associés. Des exemples concrets de gains et d'efficacités réalisés grâce au SaaS sont également fournis.