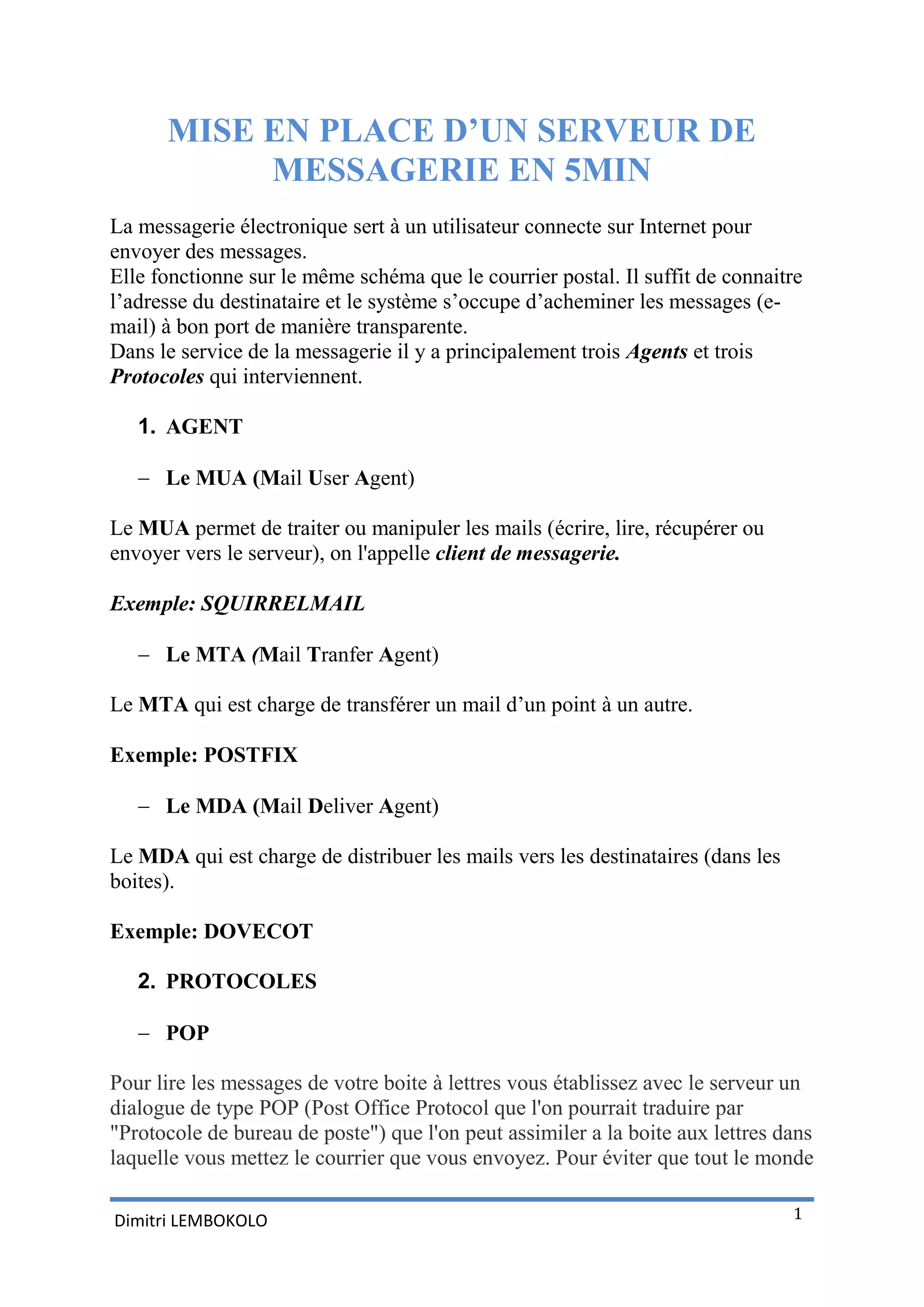

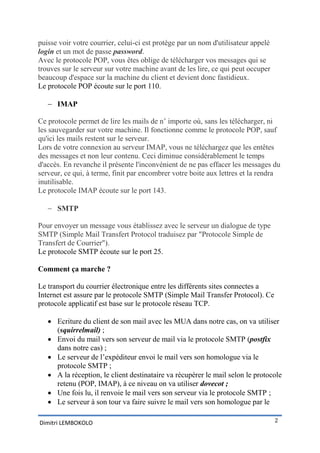

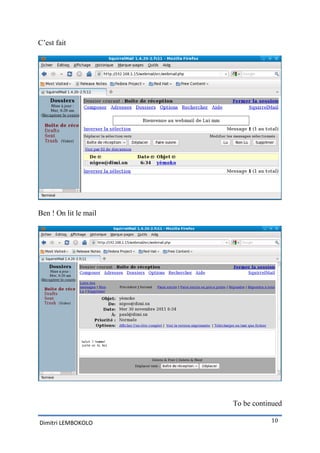

Le document décrit la mise en place d'un serveur de messagerie en expliquant les différents agents (MUA, MTA, MDA) et protocoles (POP, IMAP, SMTP) impliqués dans le processus de gestion des e-mails. Il fournit également des instructions sur l'installation et la configuration des services de messagerie tels que Postfix et Dovecot, ainsi que l'intégration d'un webmail comme SquirrelMail. Enfin, il illustre le fonctionnement avec des exemples de l'envoi et de la réception de messages.