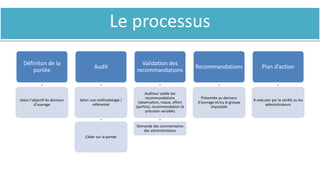

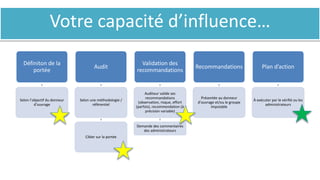

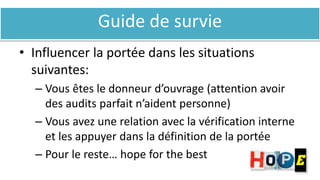

Le colloque du RISQ 2018 aborde les audits de sécurité, en mettant l'accent sur les perceptions, les acteurs et les processus impliqués dans un audit. Il propose également des stratégies de survie pour les entités soumises à un audit, en soulignant l'importance de la gestion des risques et de l'influence sur la portée de l'audit. Enfin, le document insiste sur la nécessité d'un processus interne de gestion des risques et d'une conformité aux normes pour une meilleure gestion des vulnérabilités.