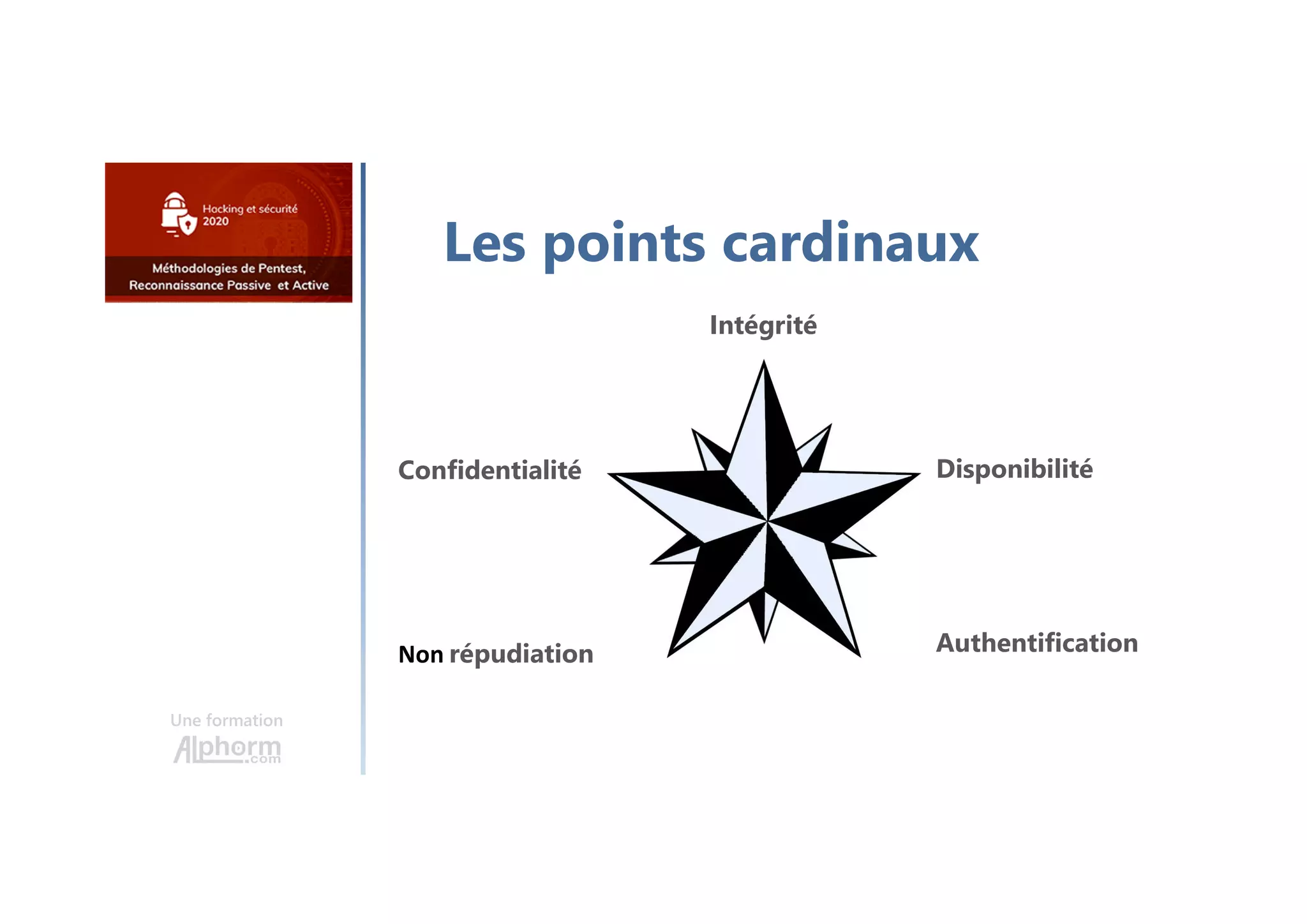

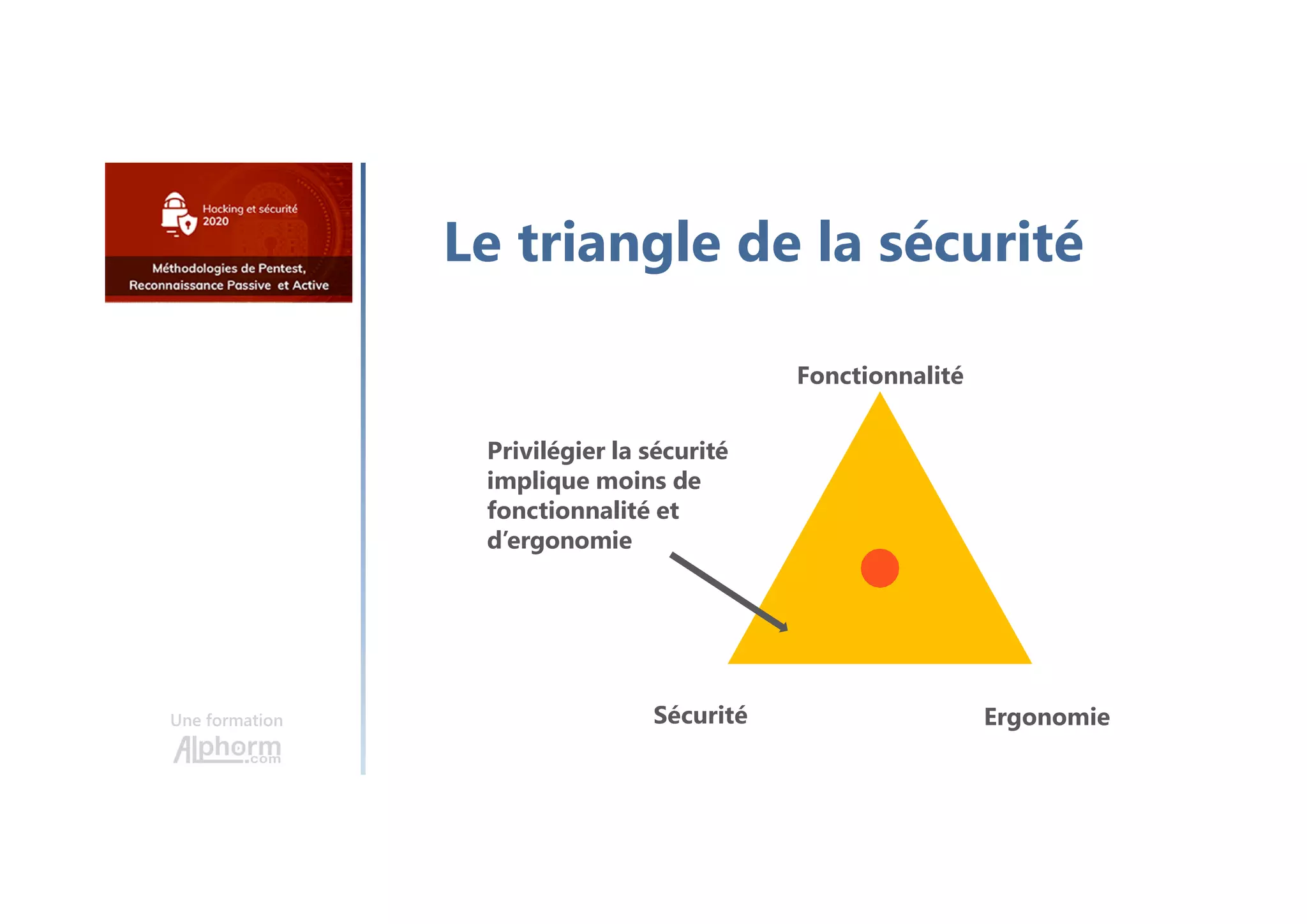

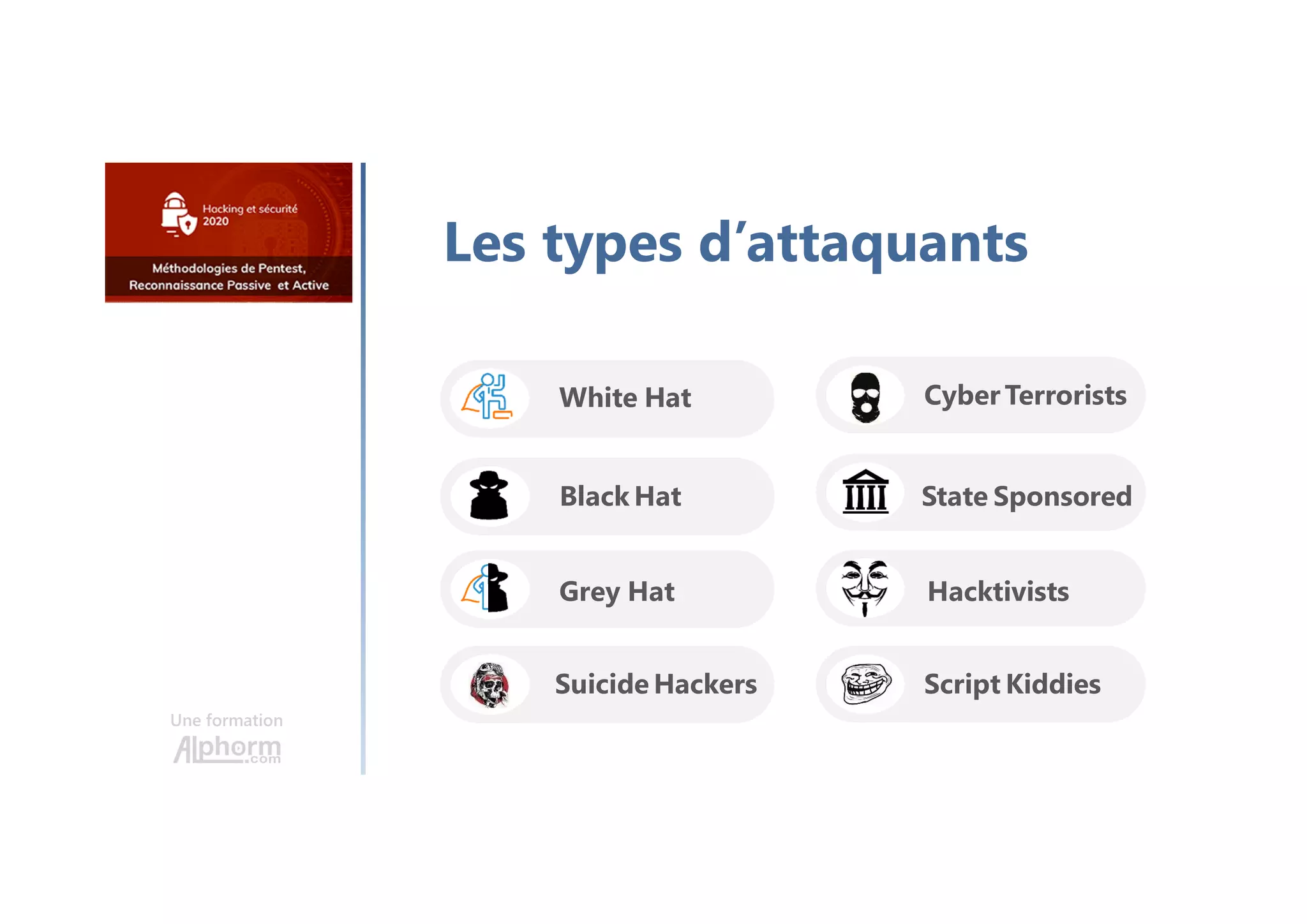

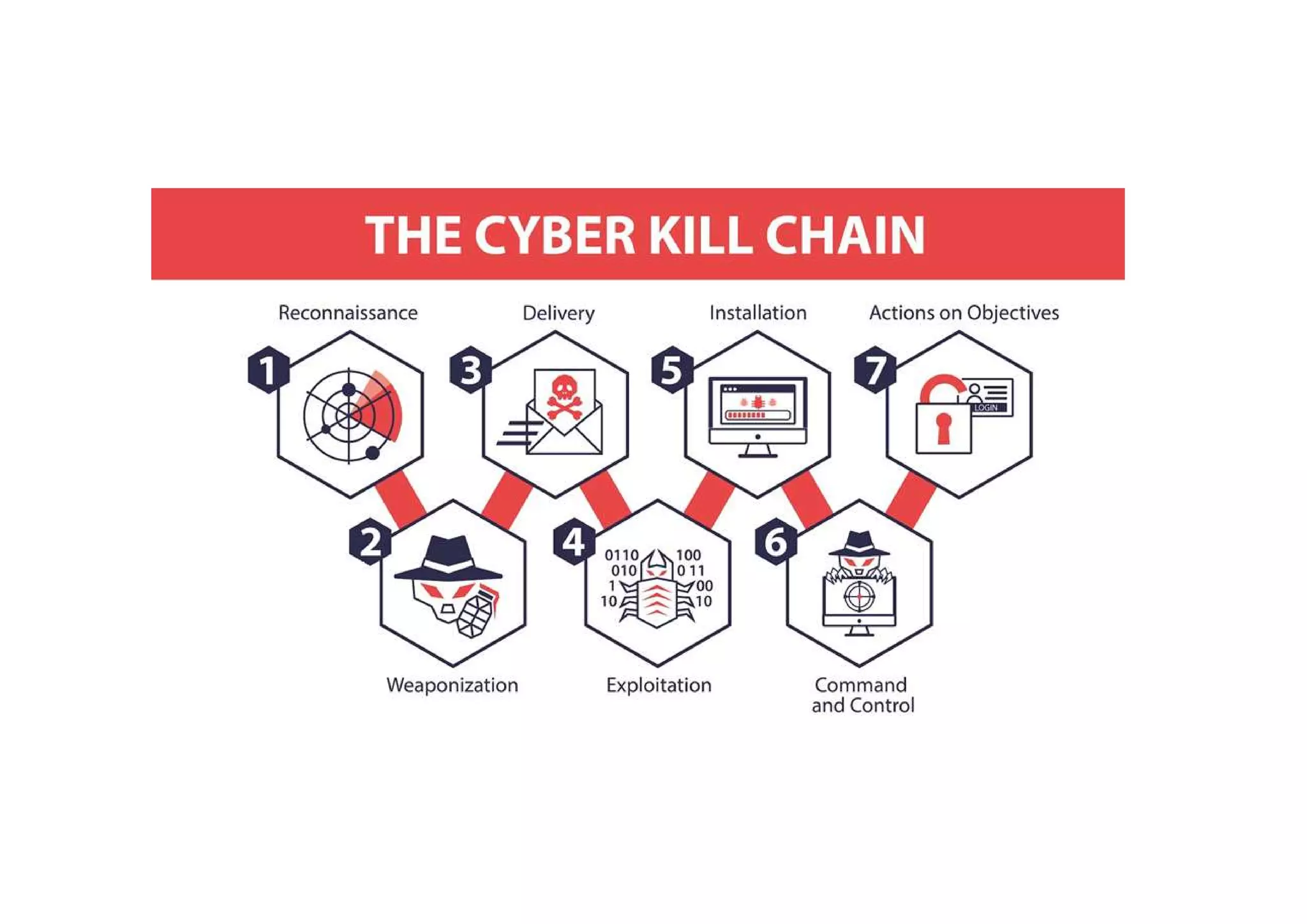

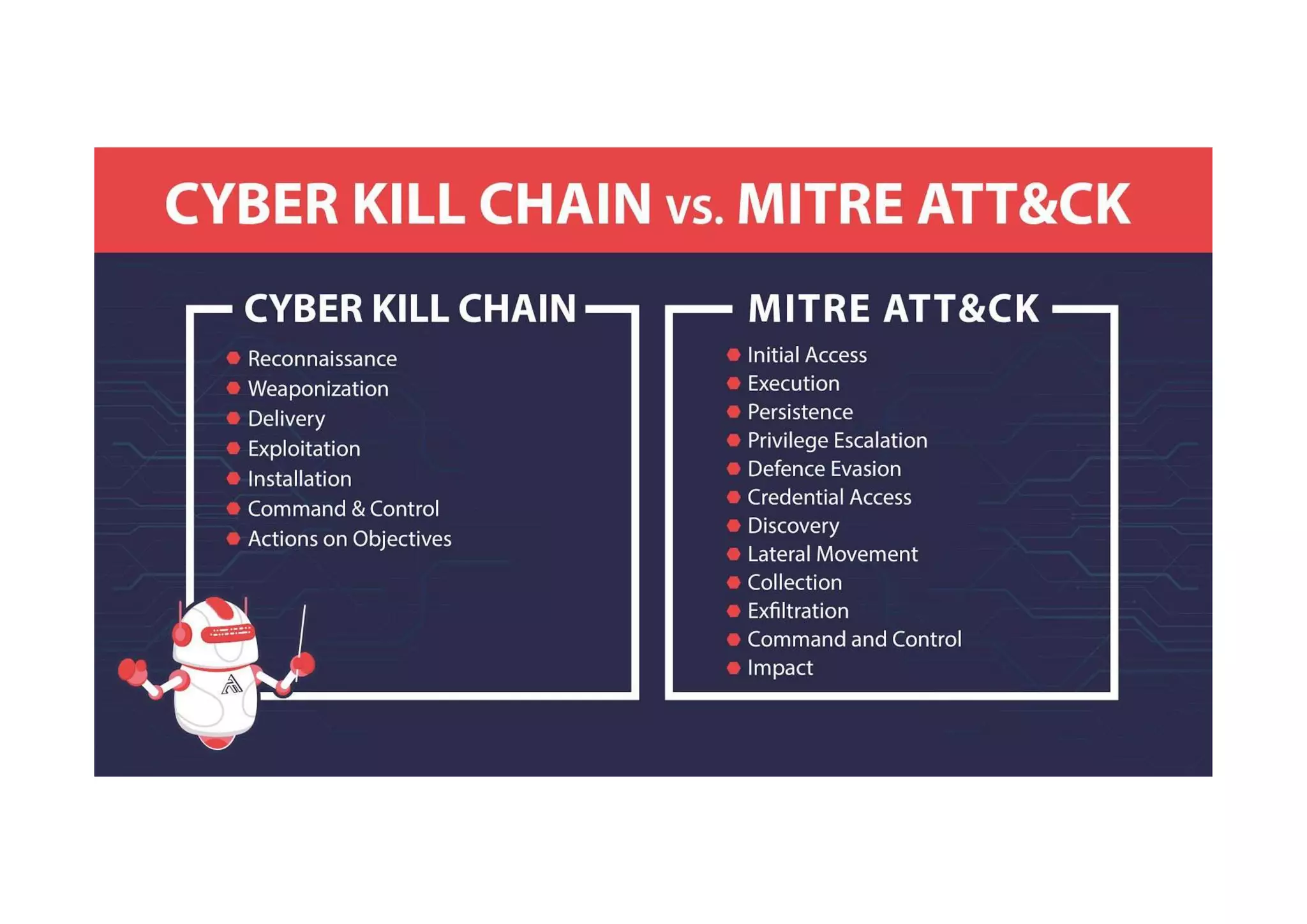

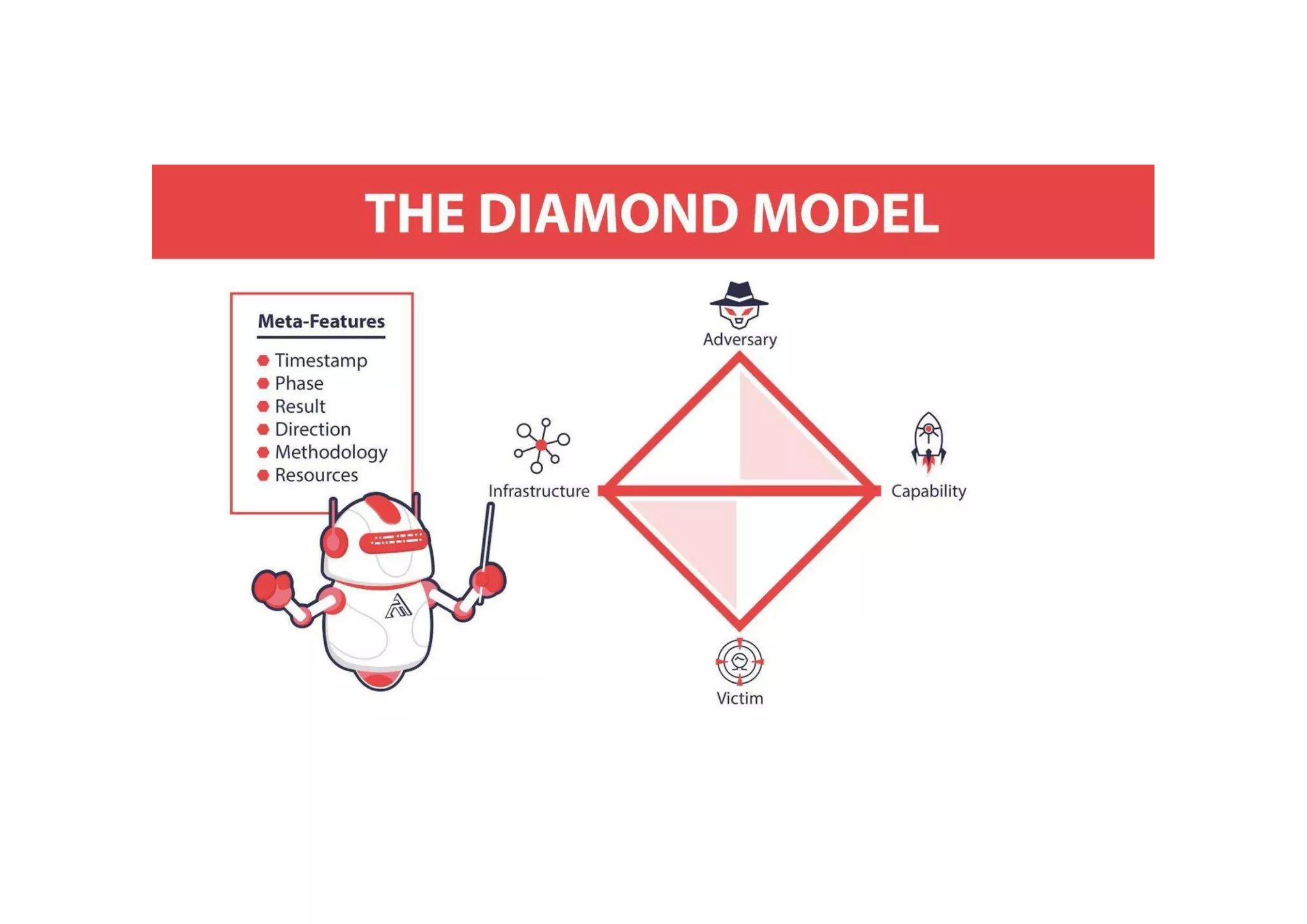

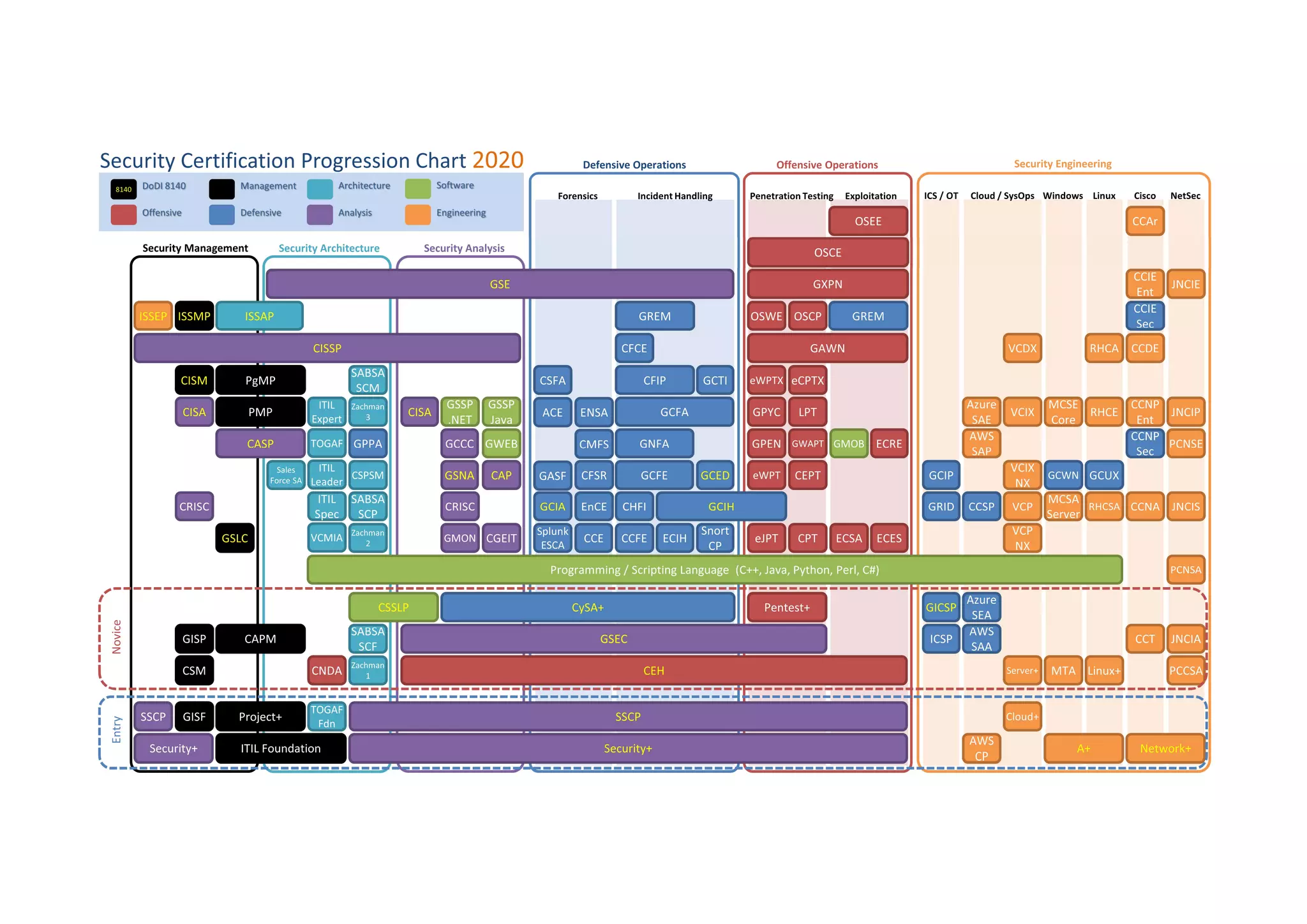

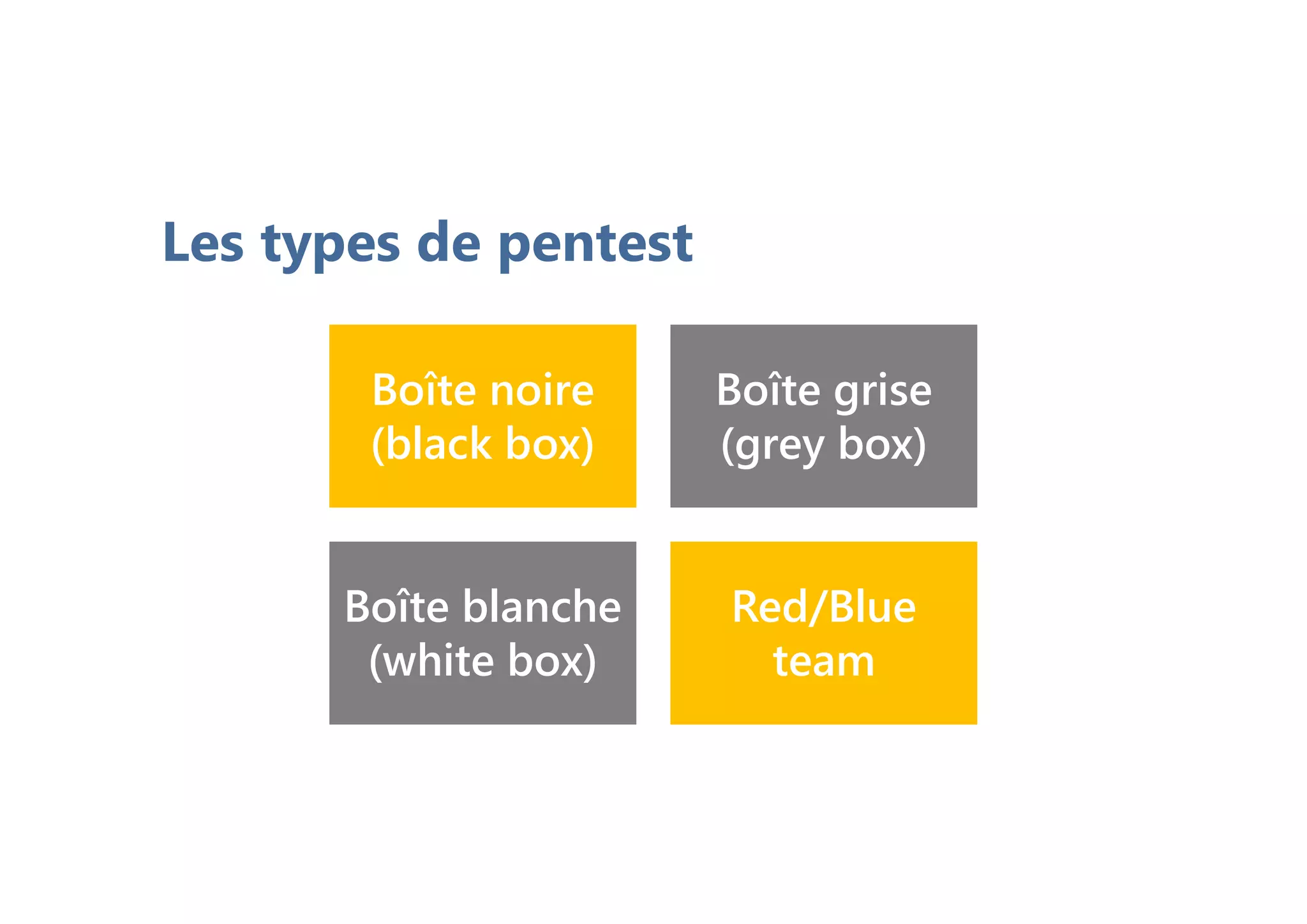

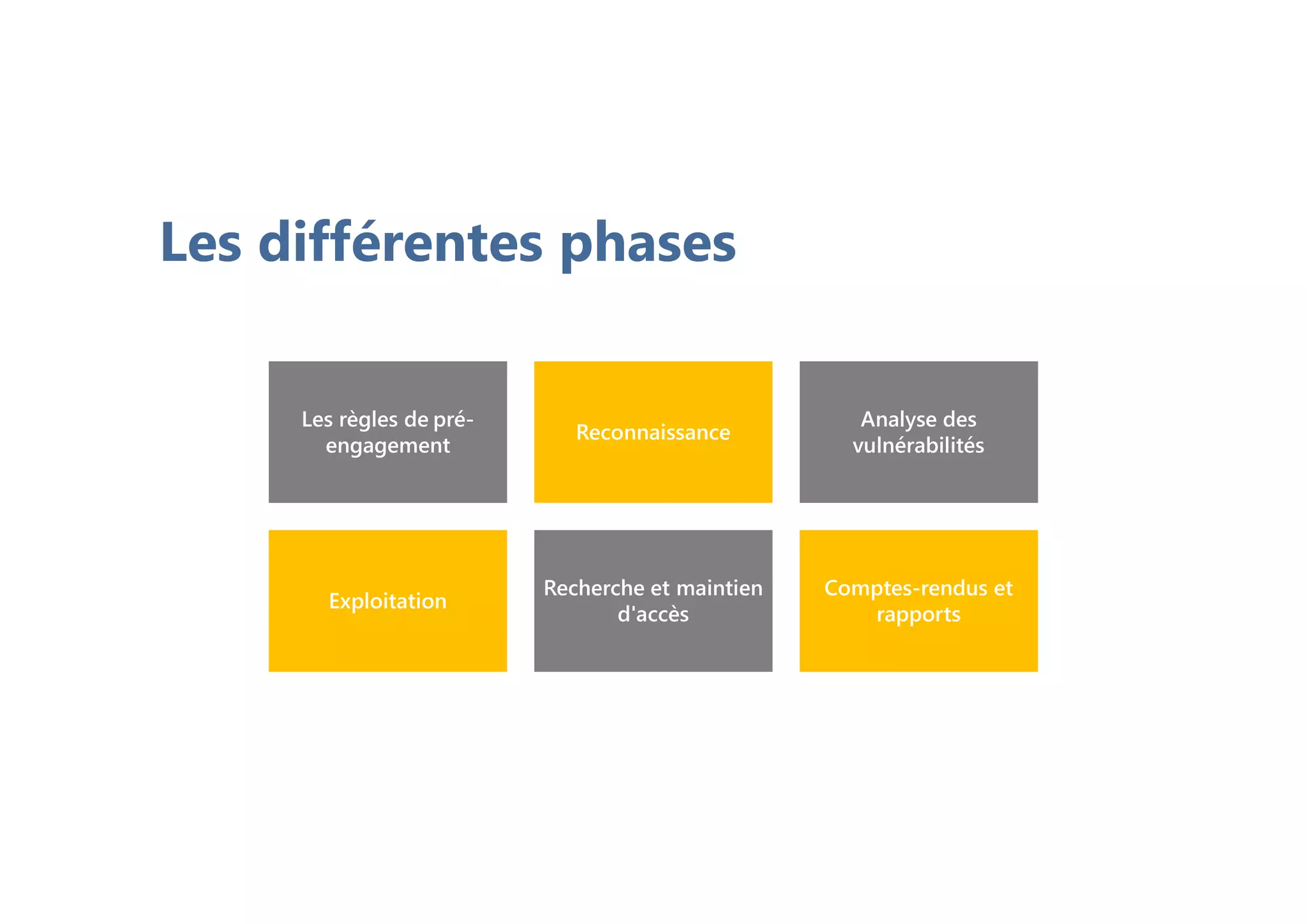

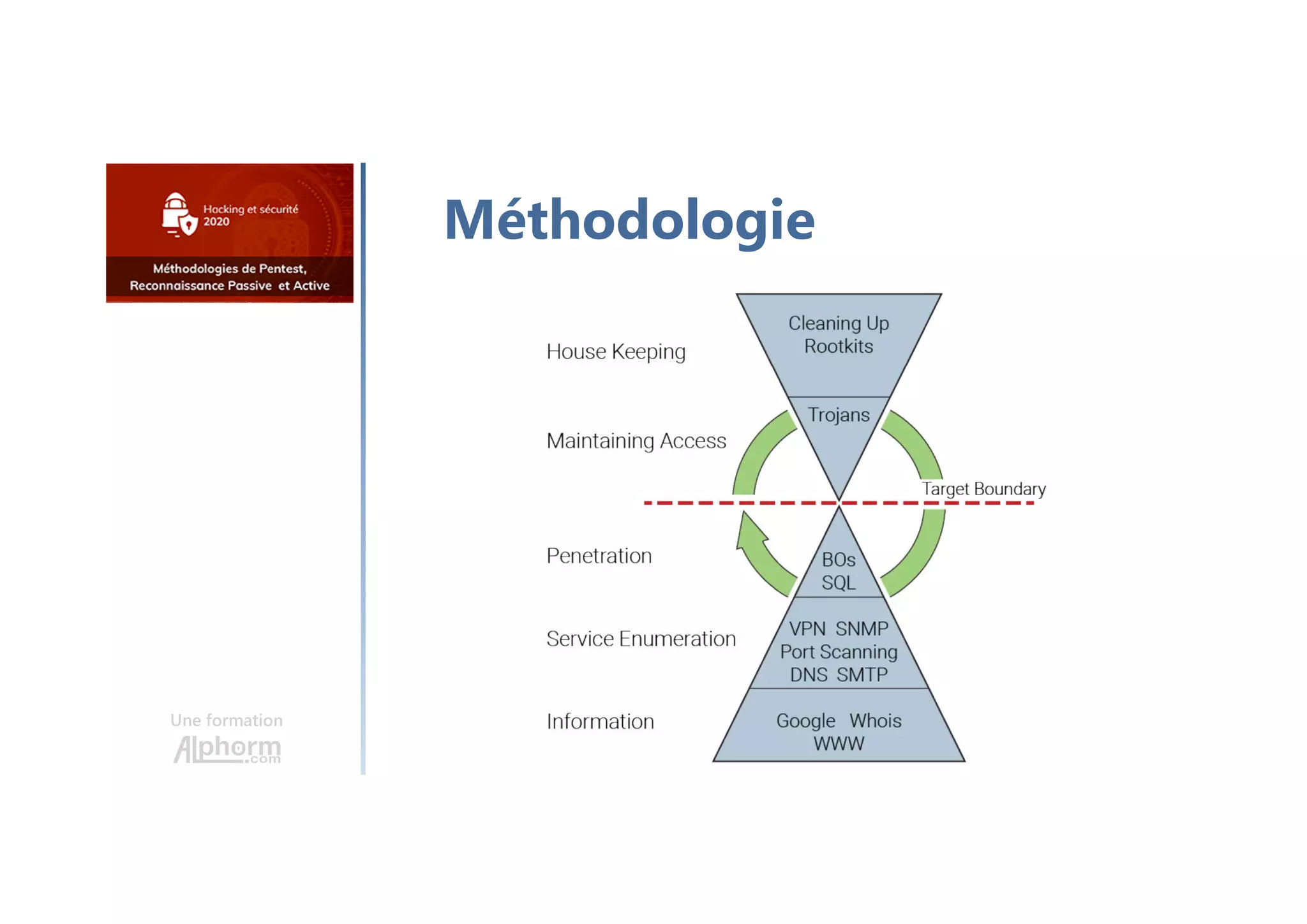

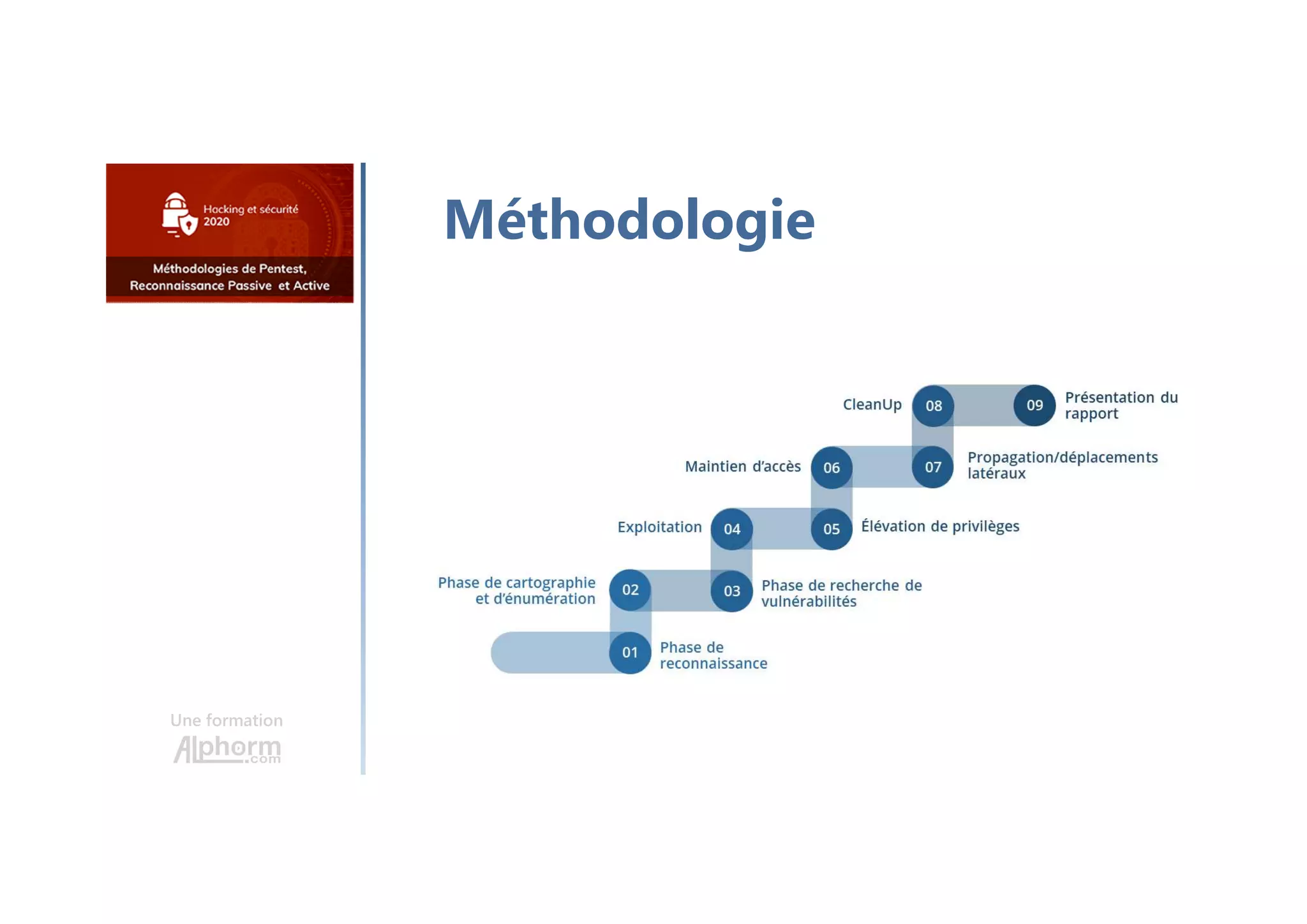

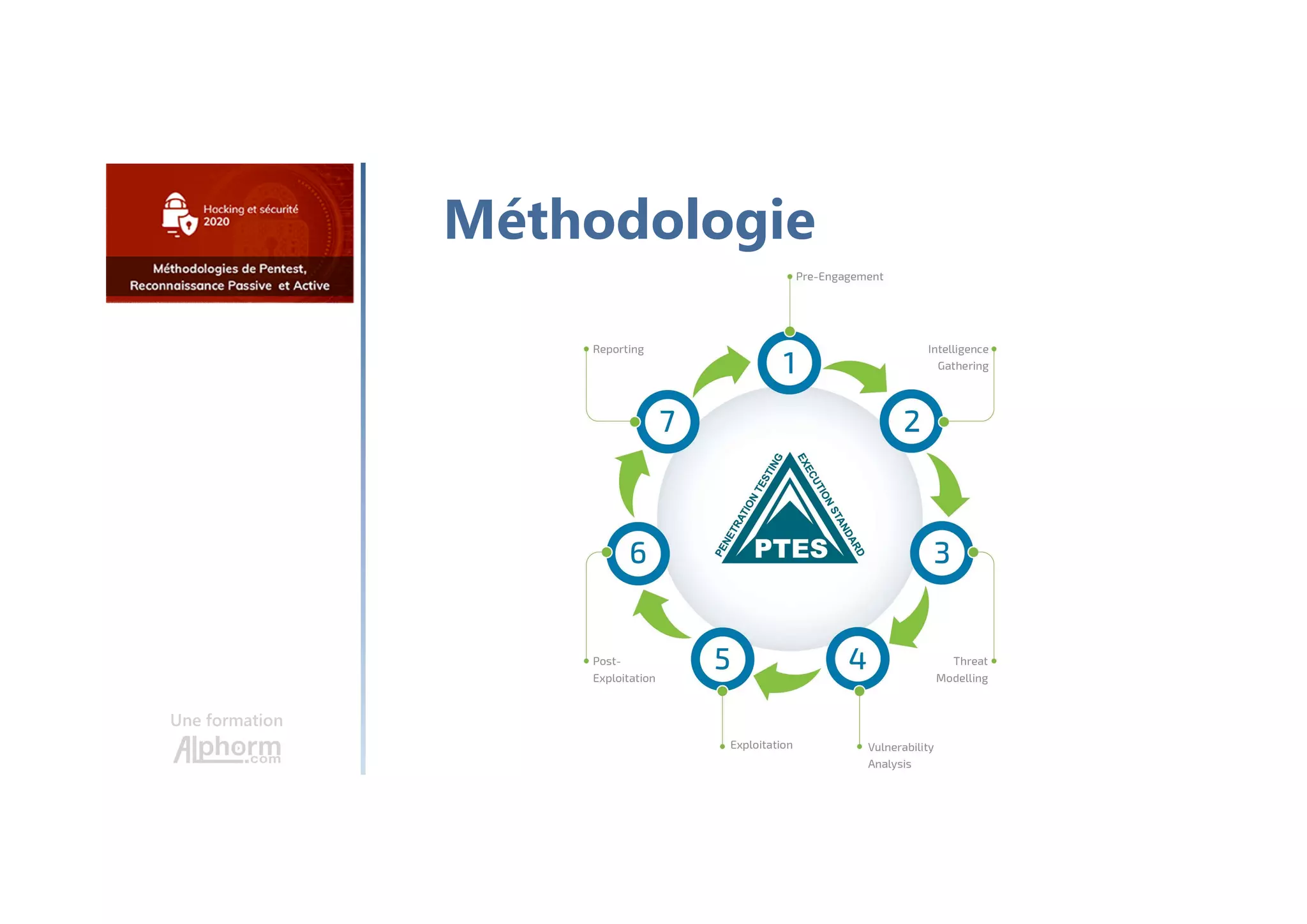

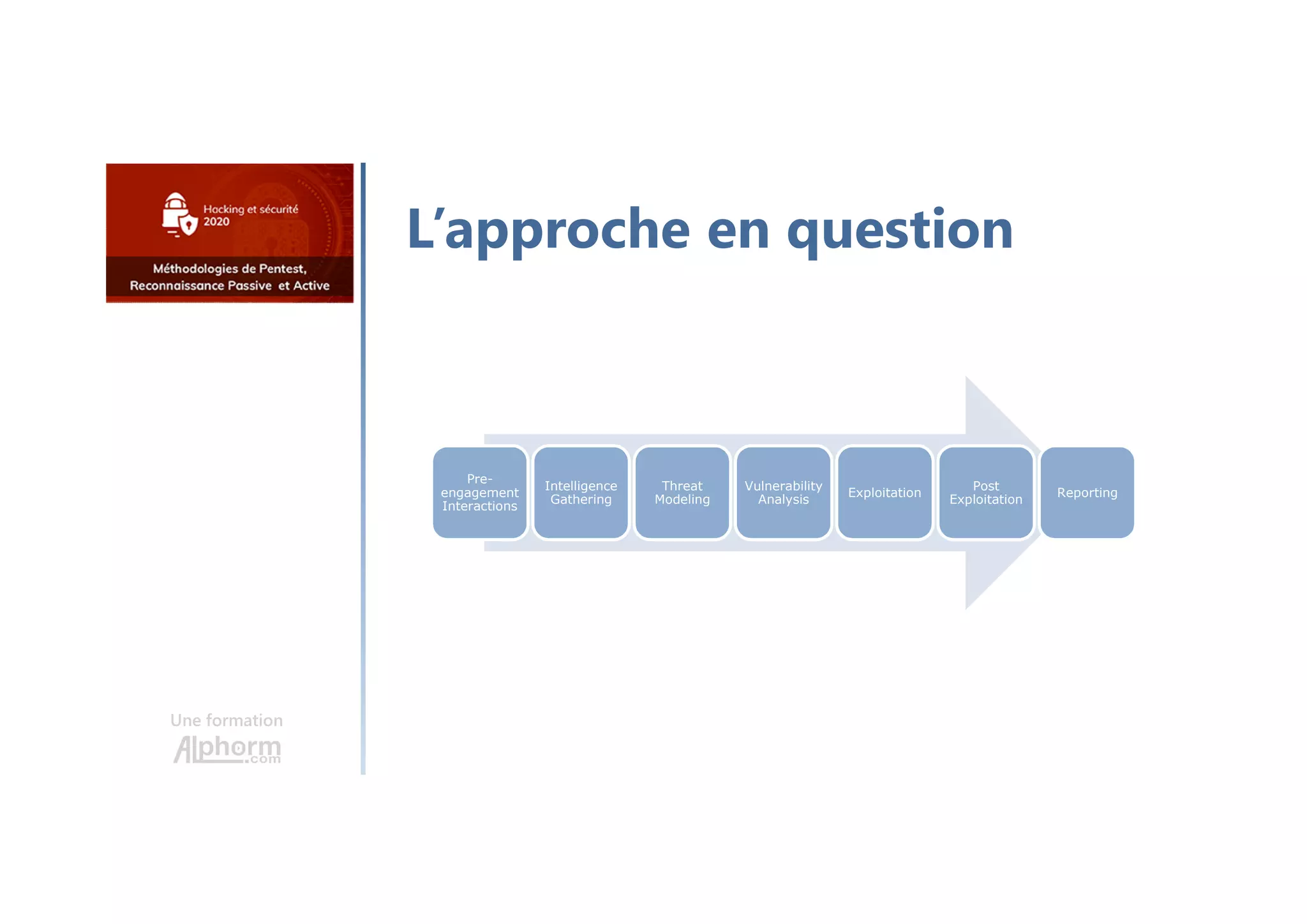

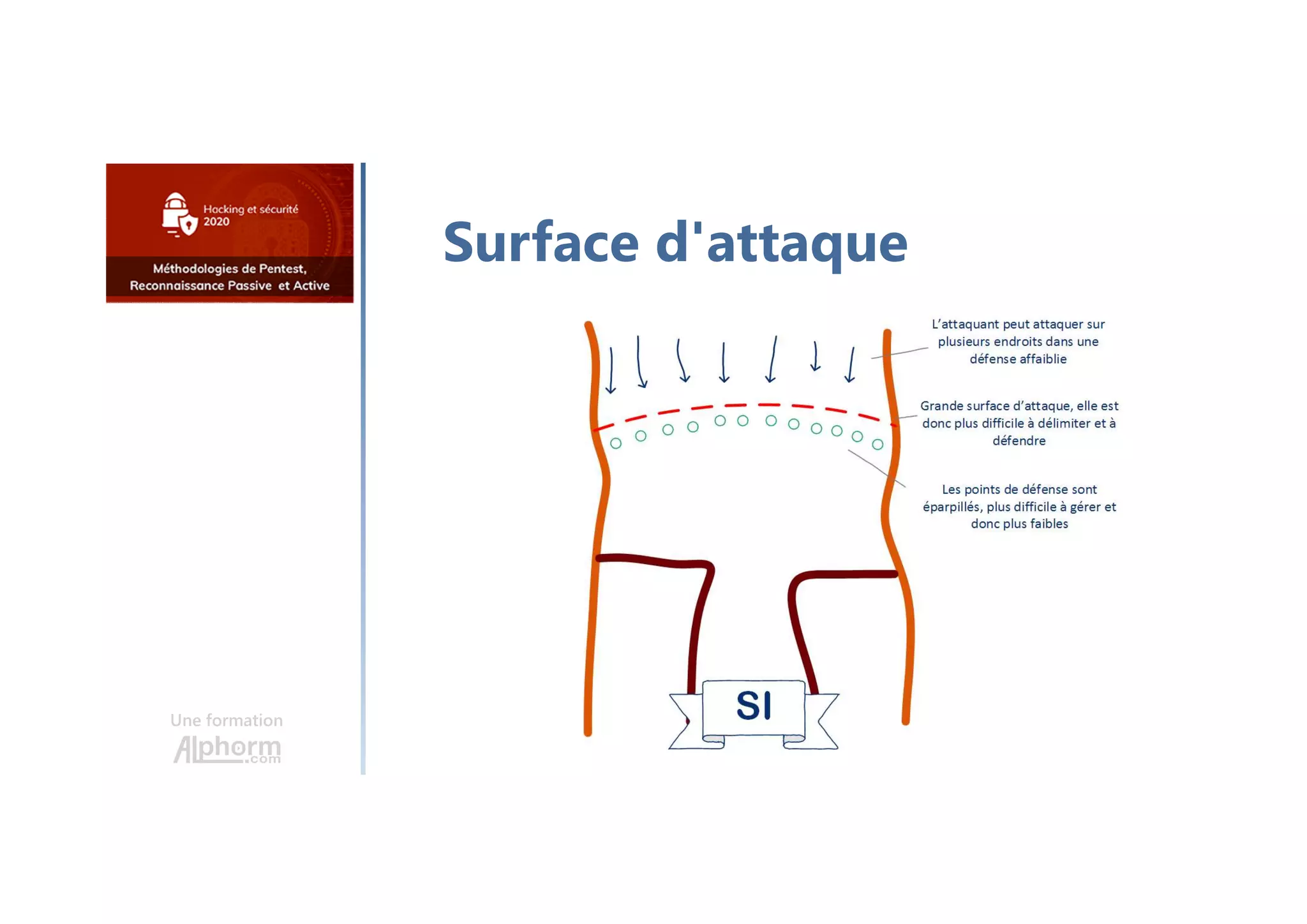

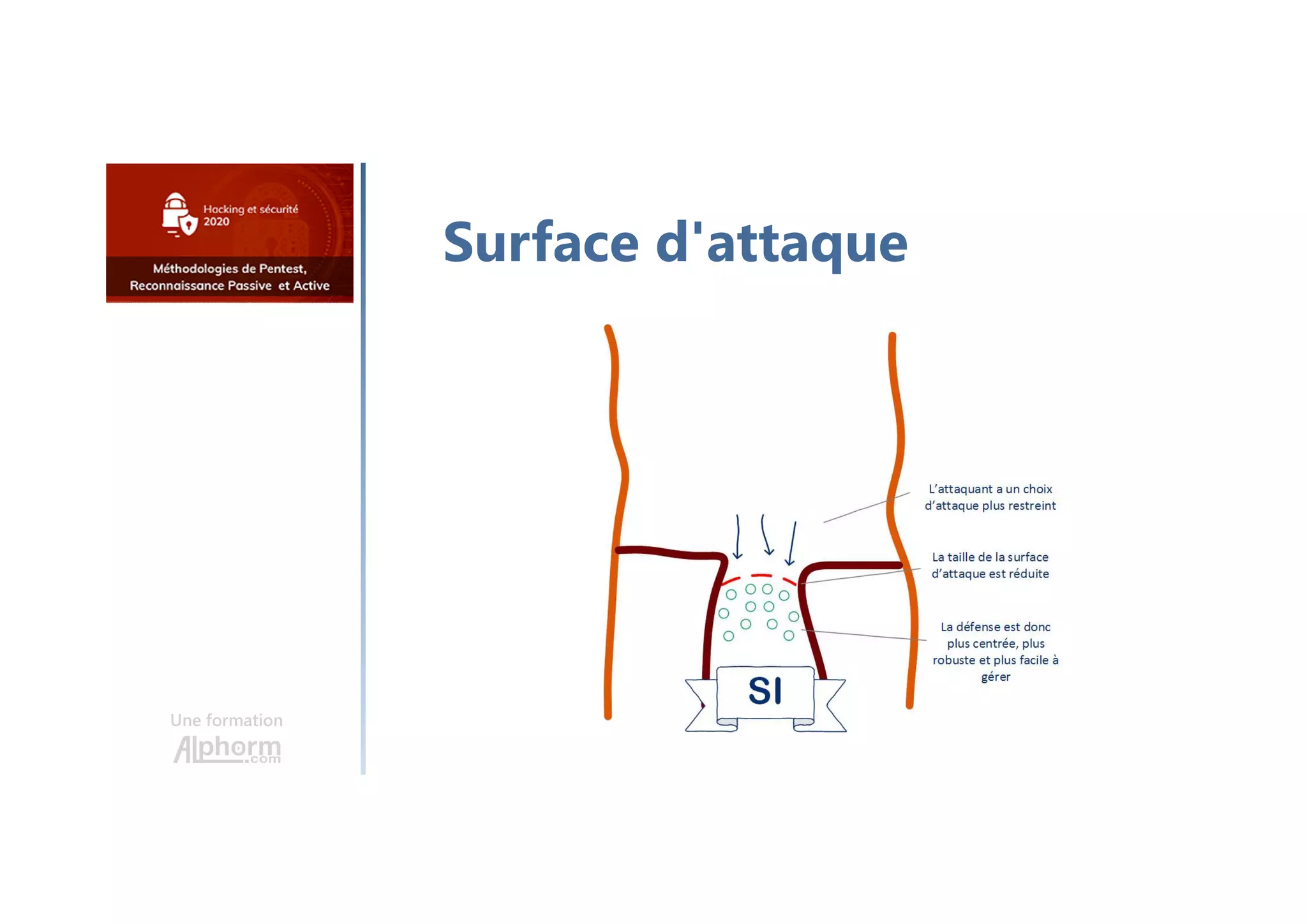

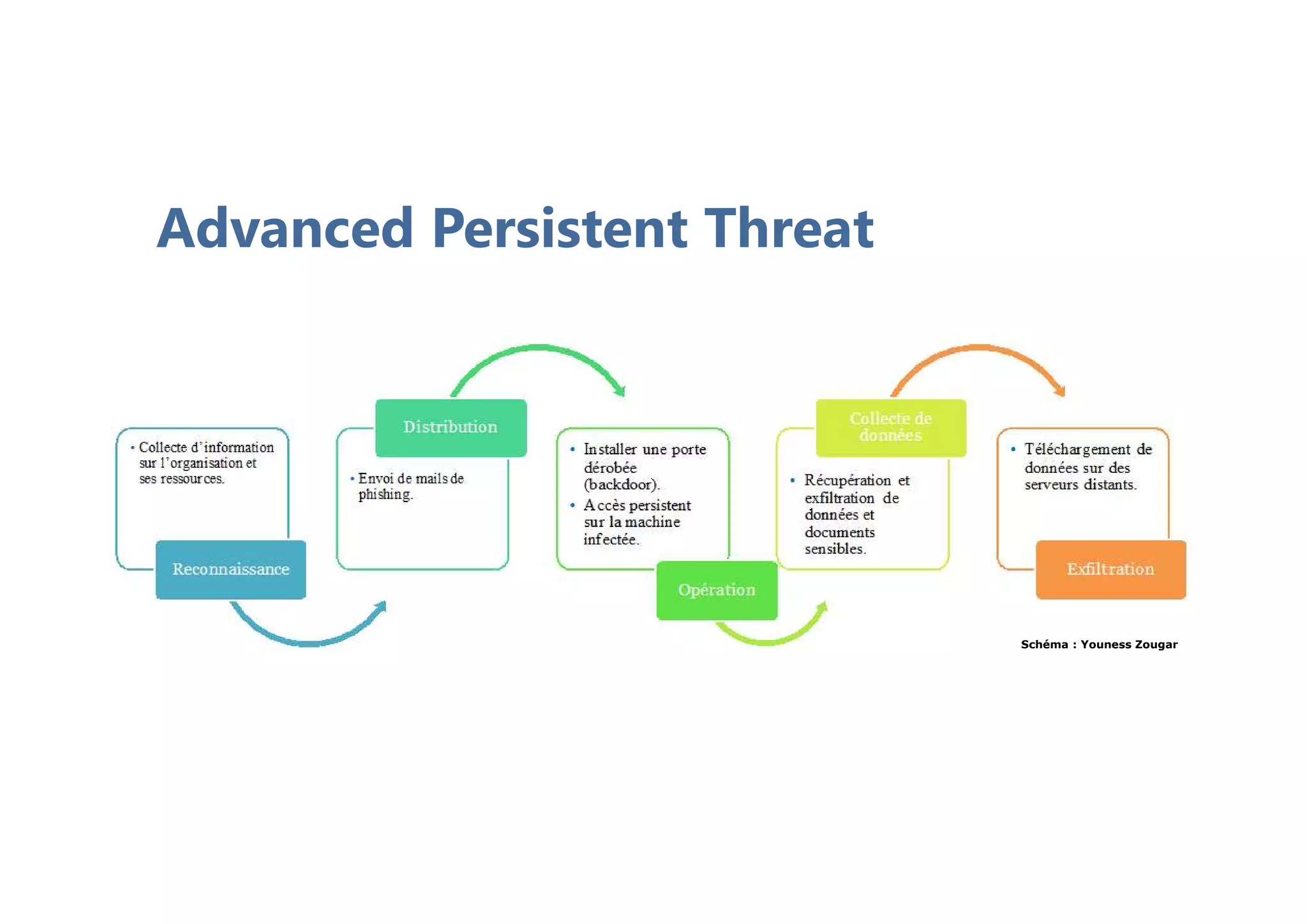

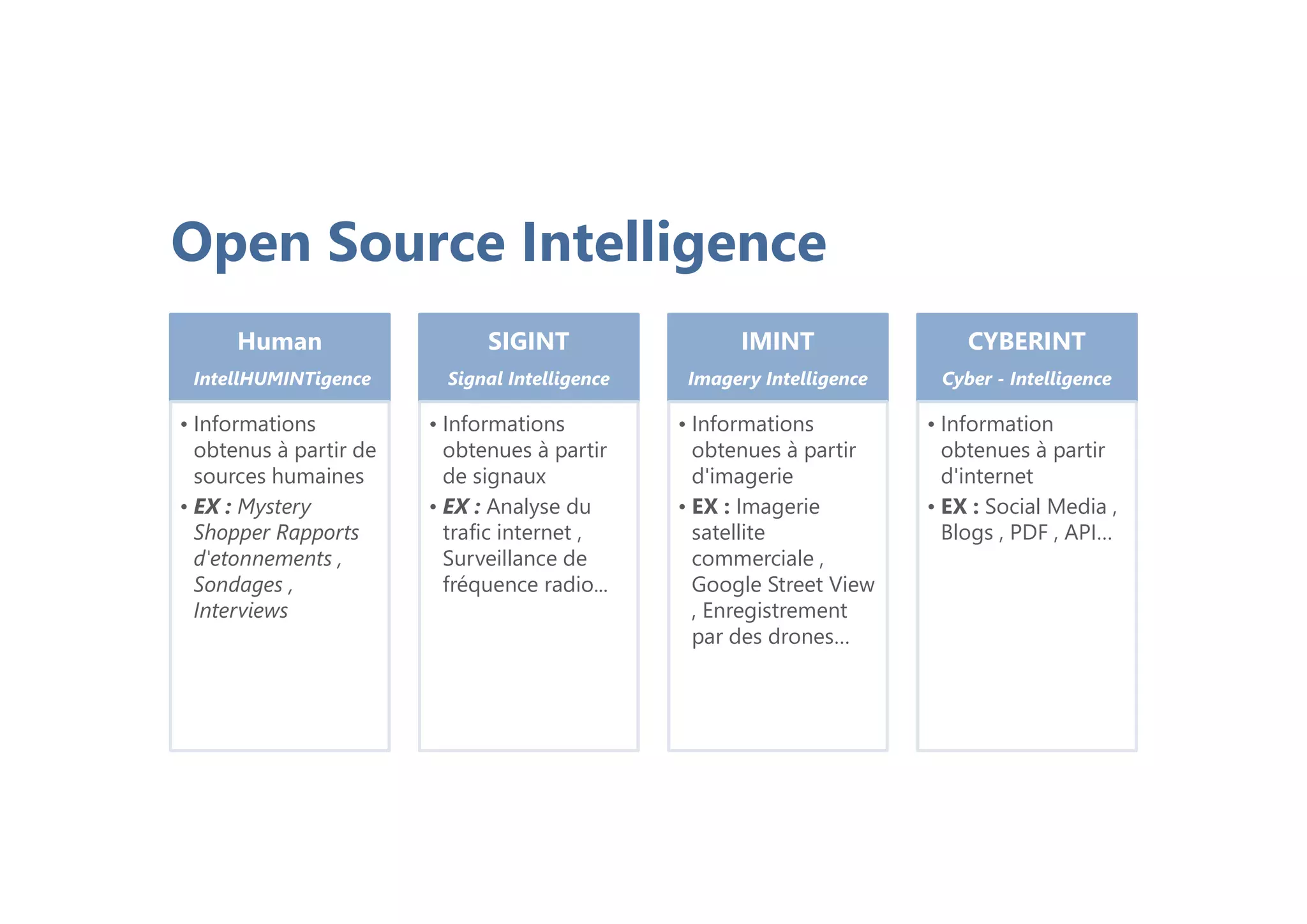

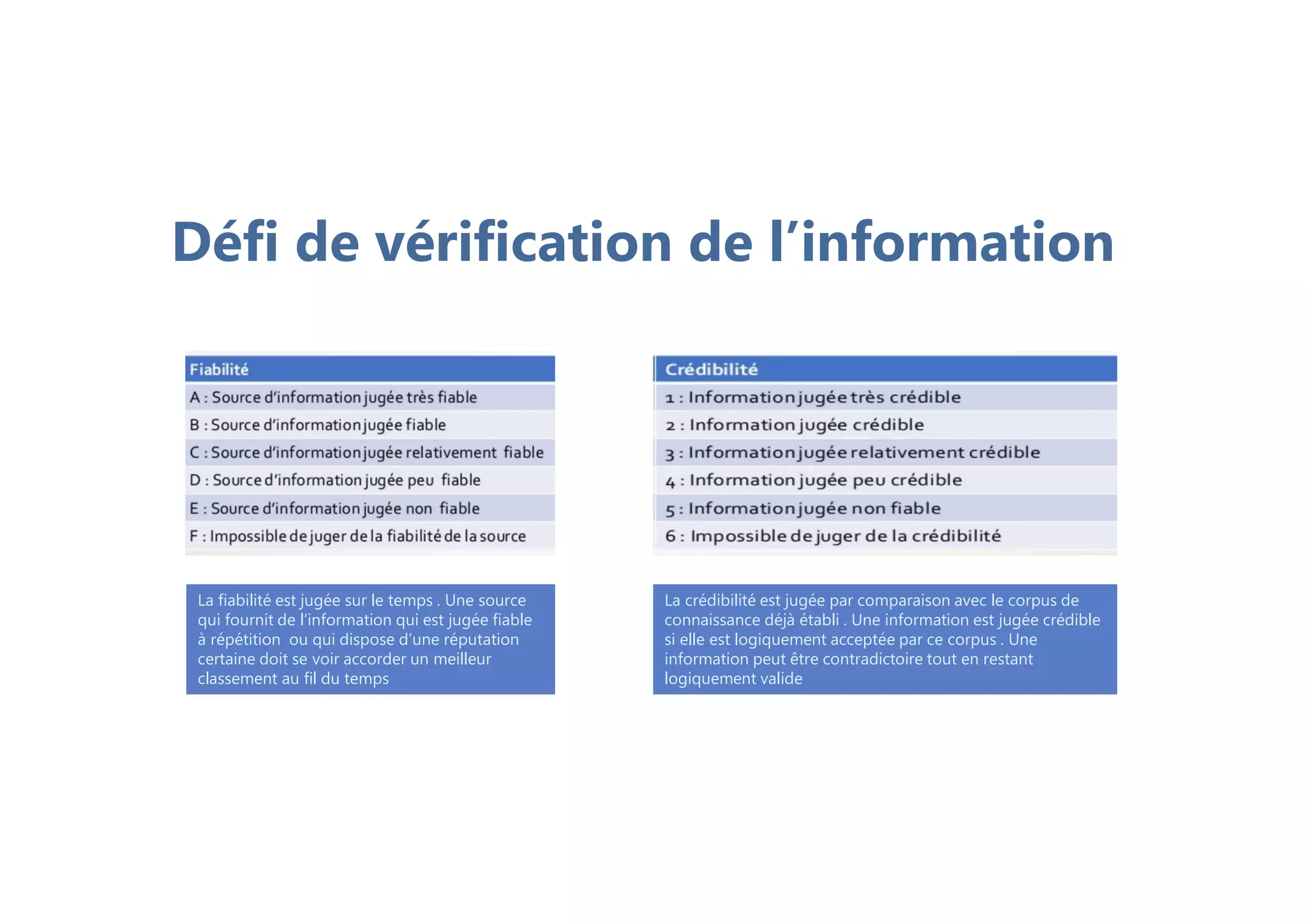

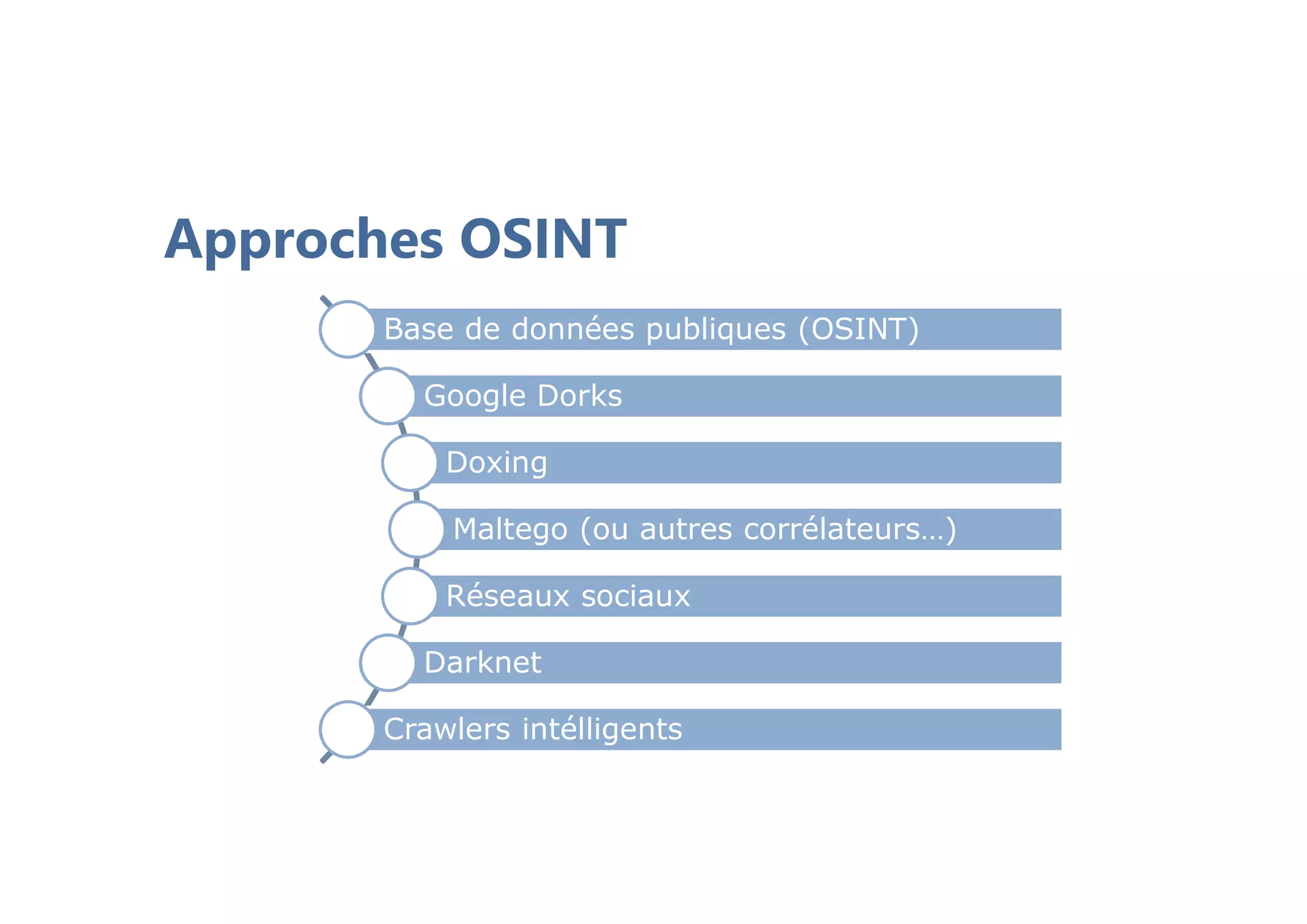

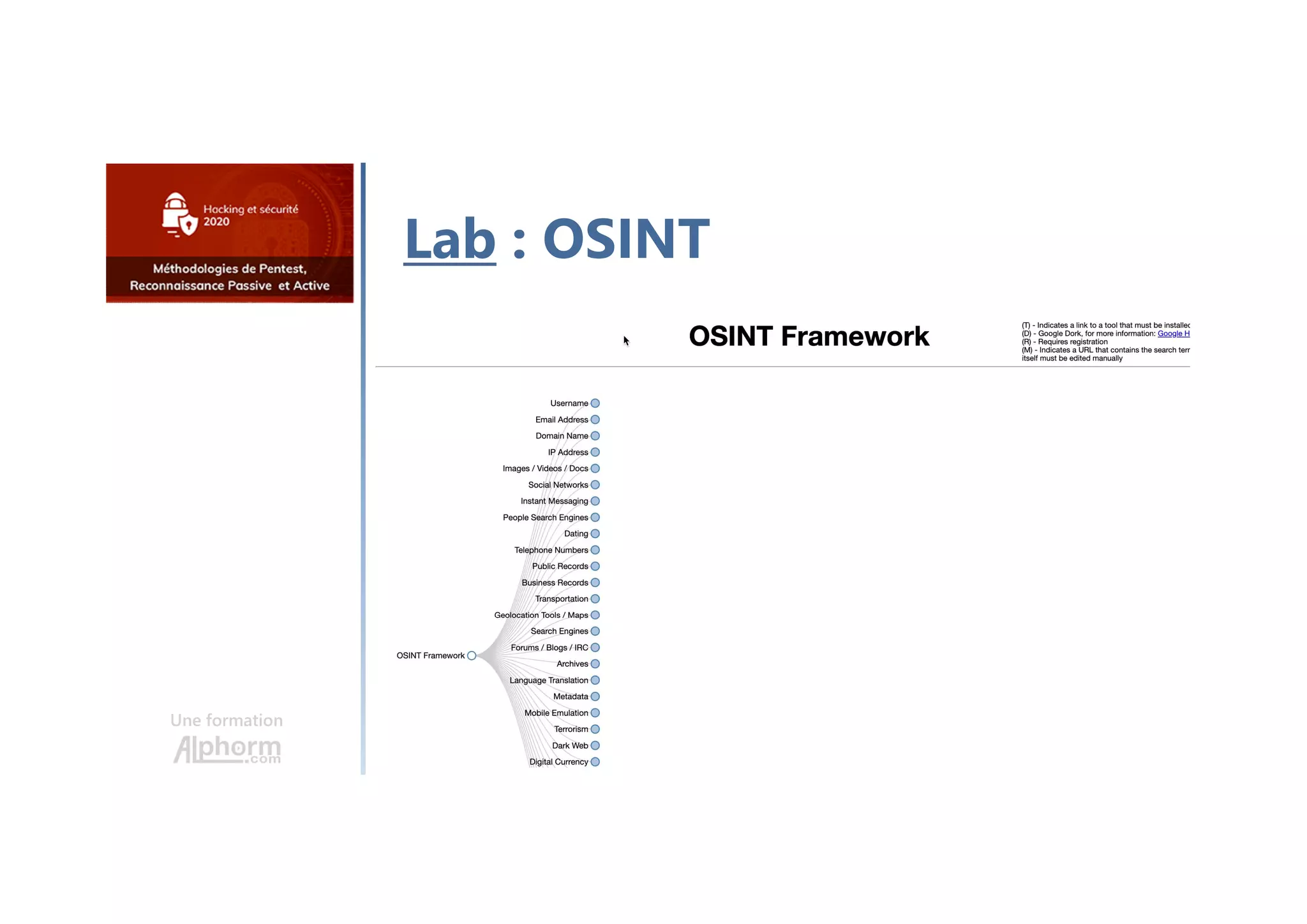

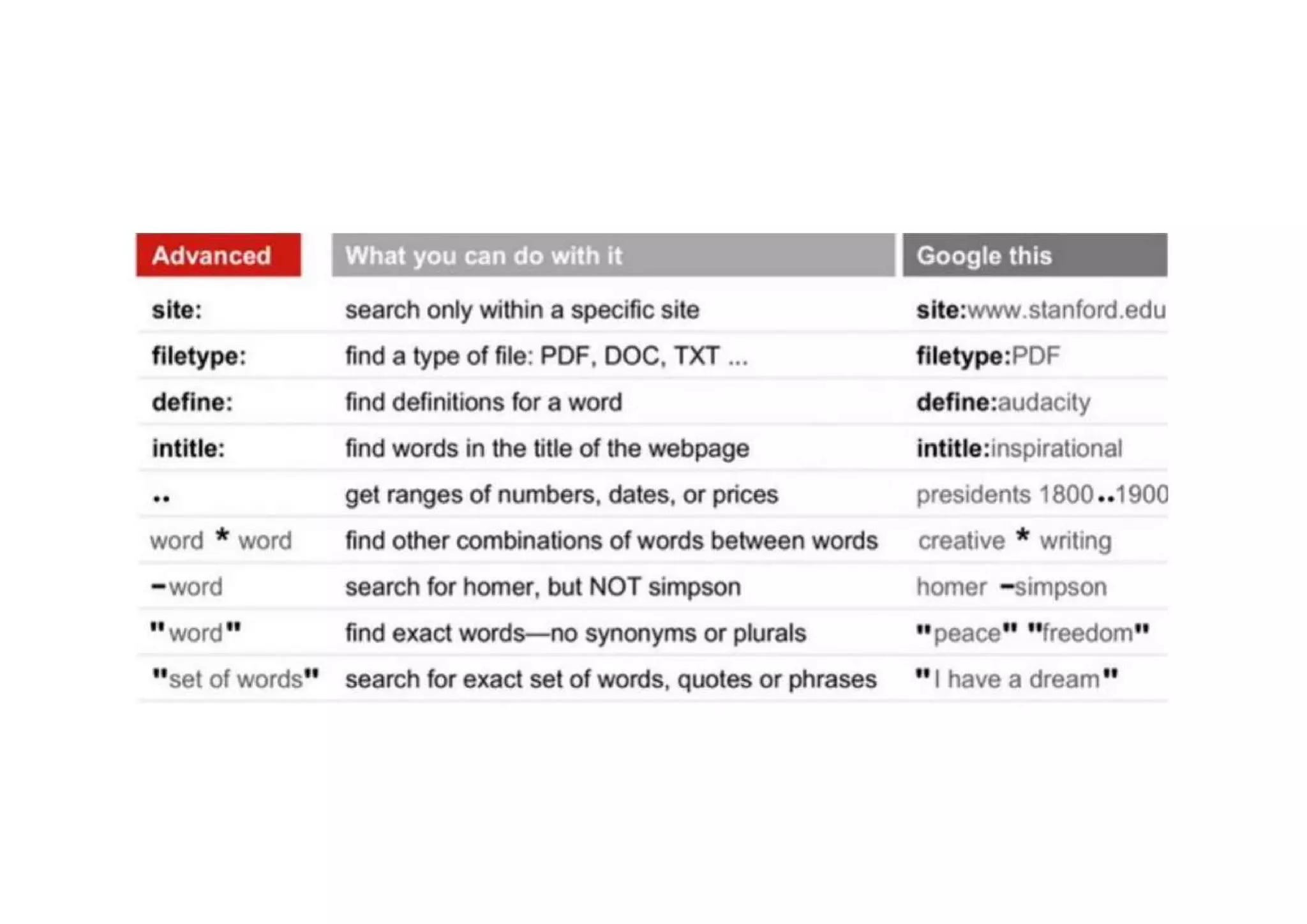

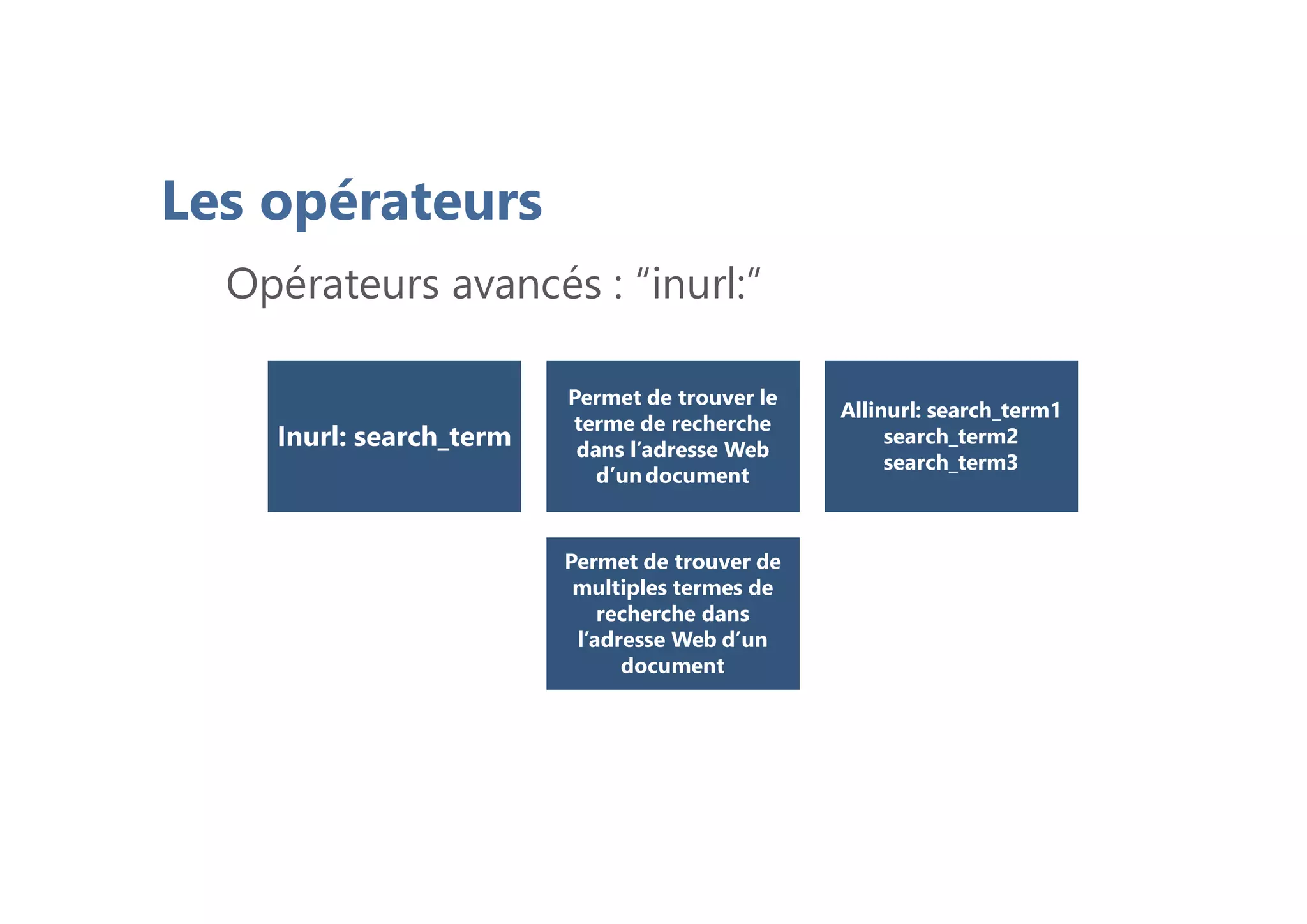

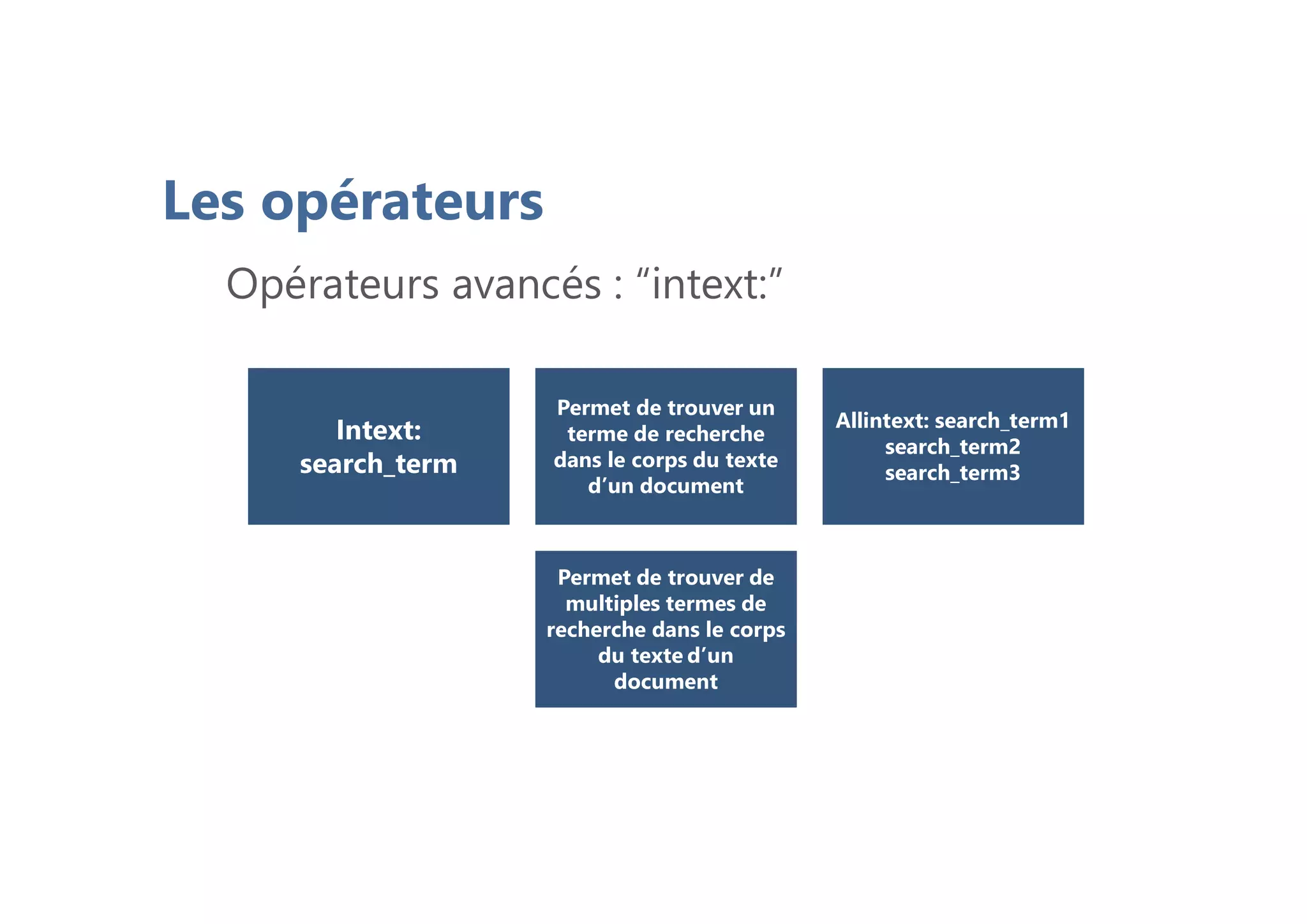

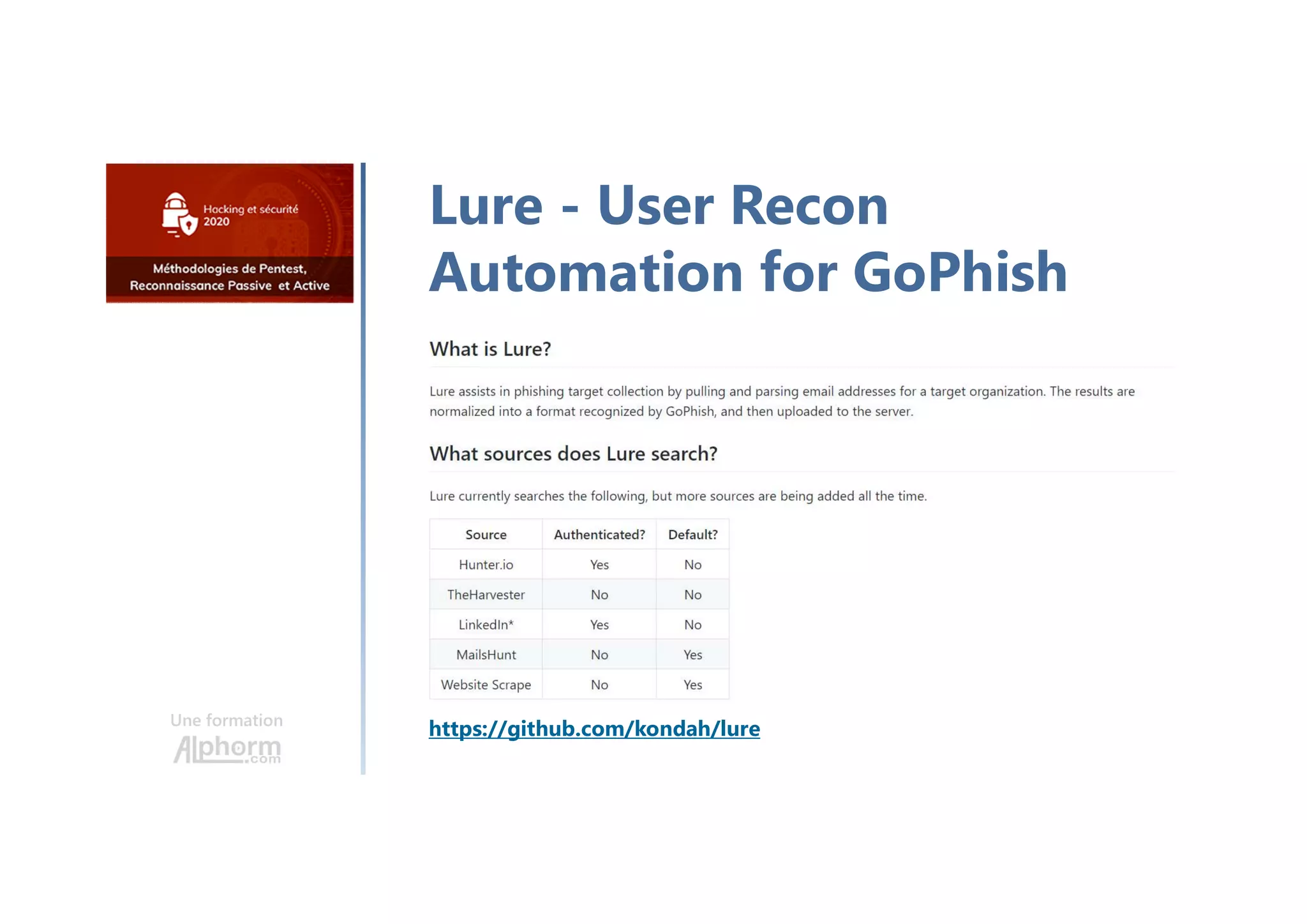

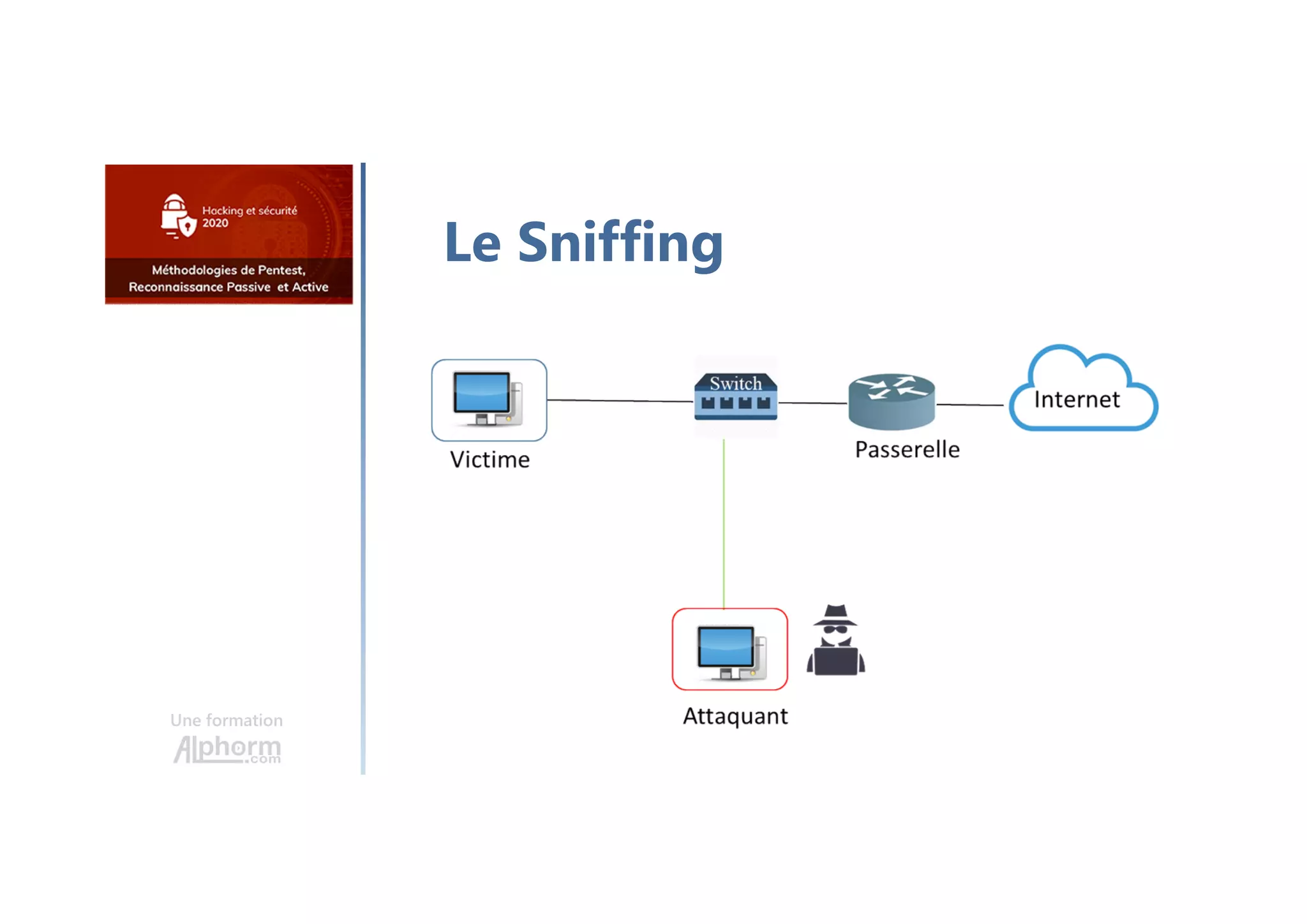

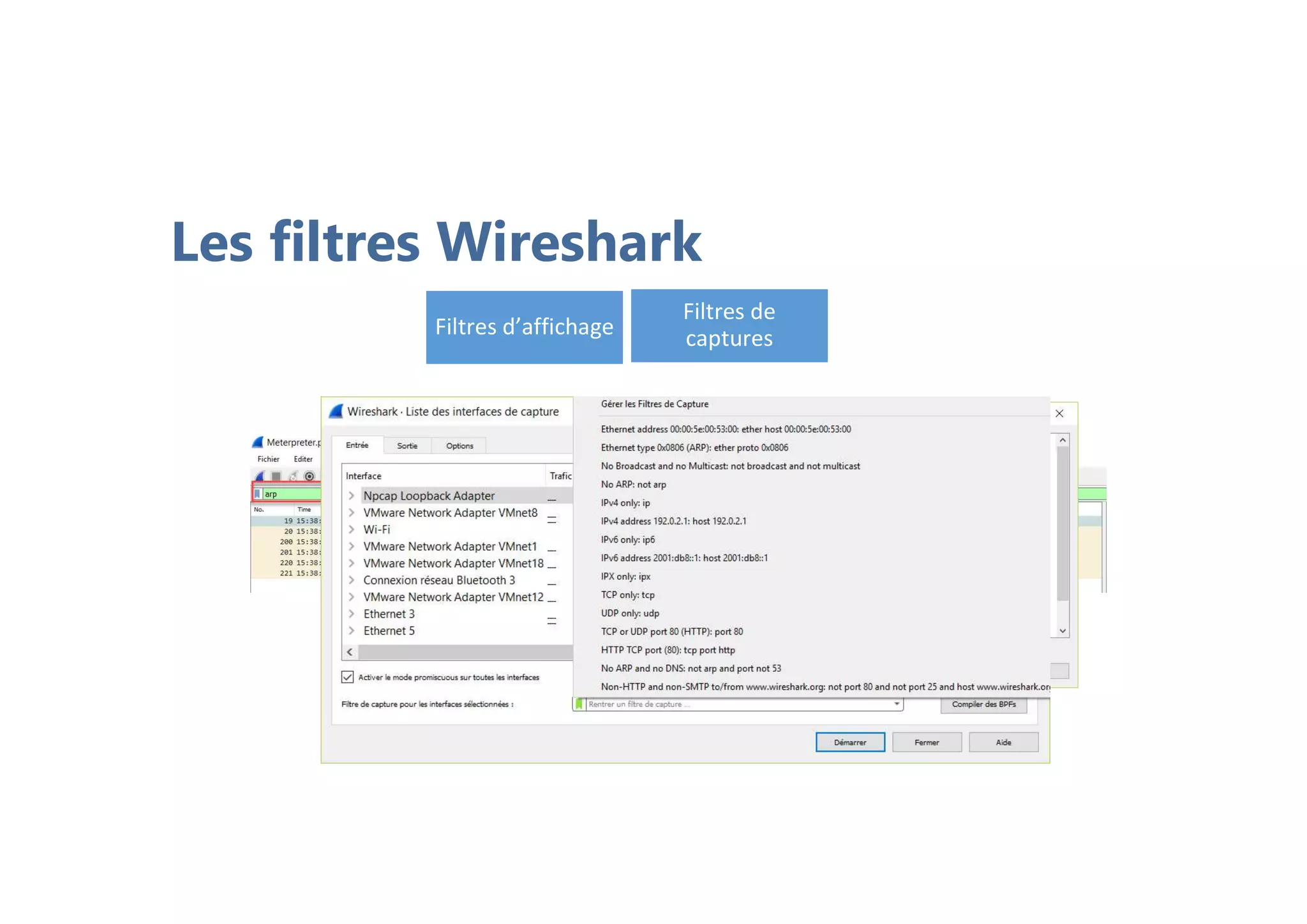

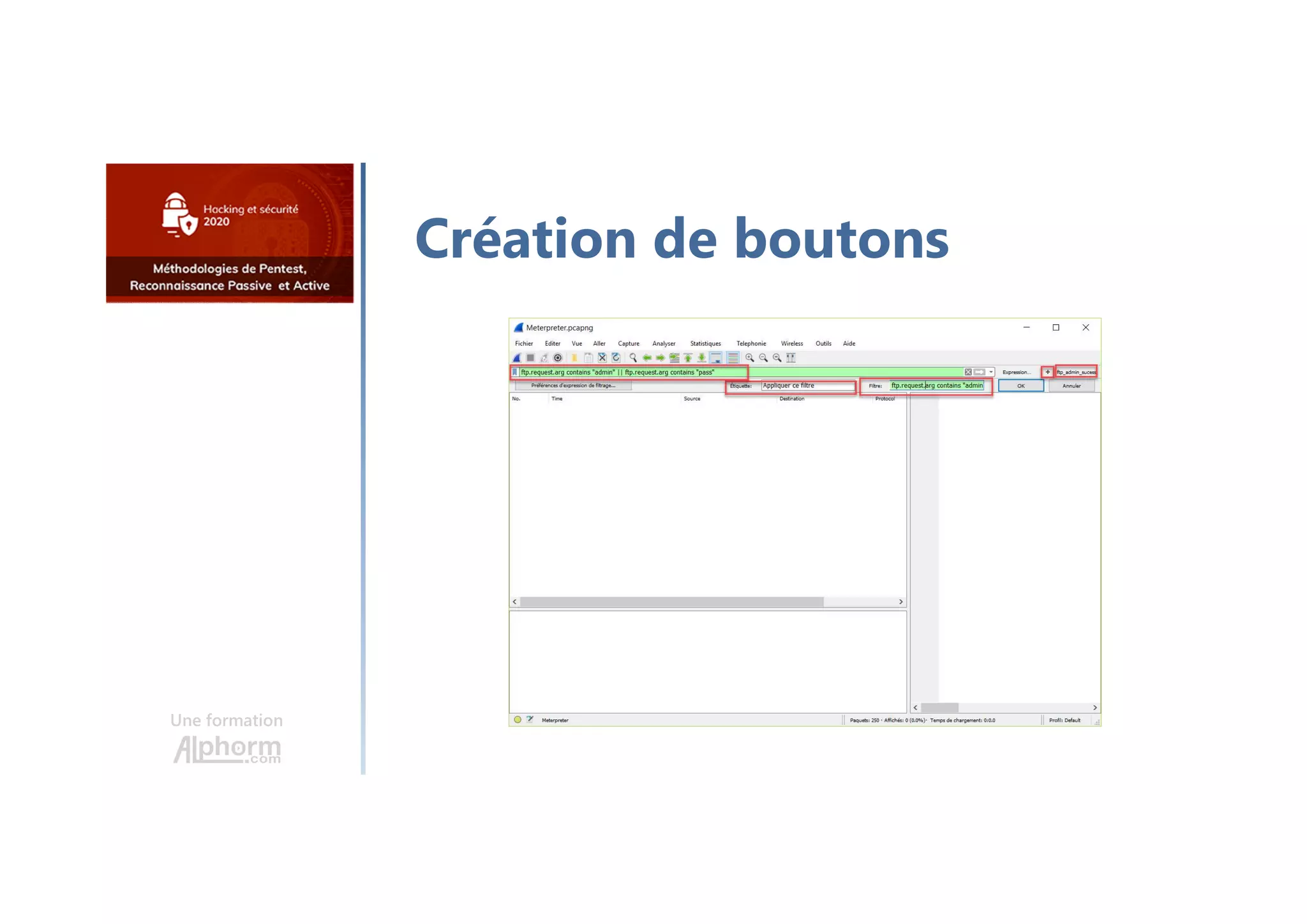

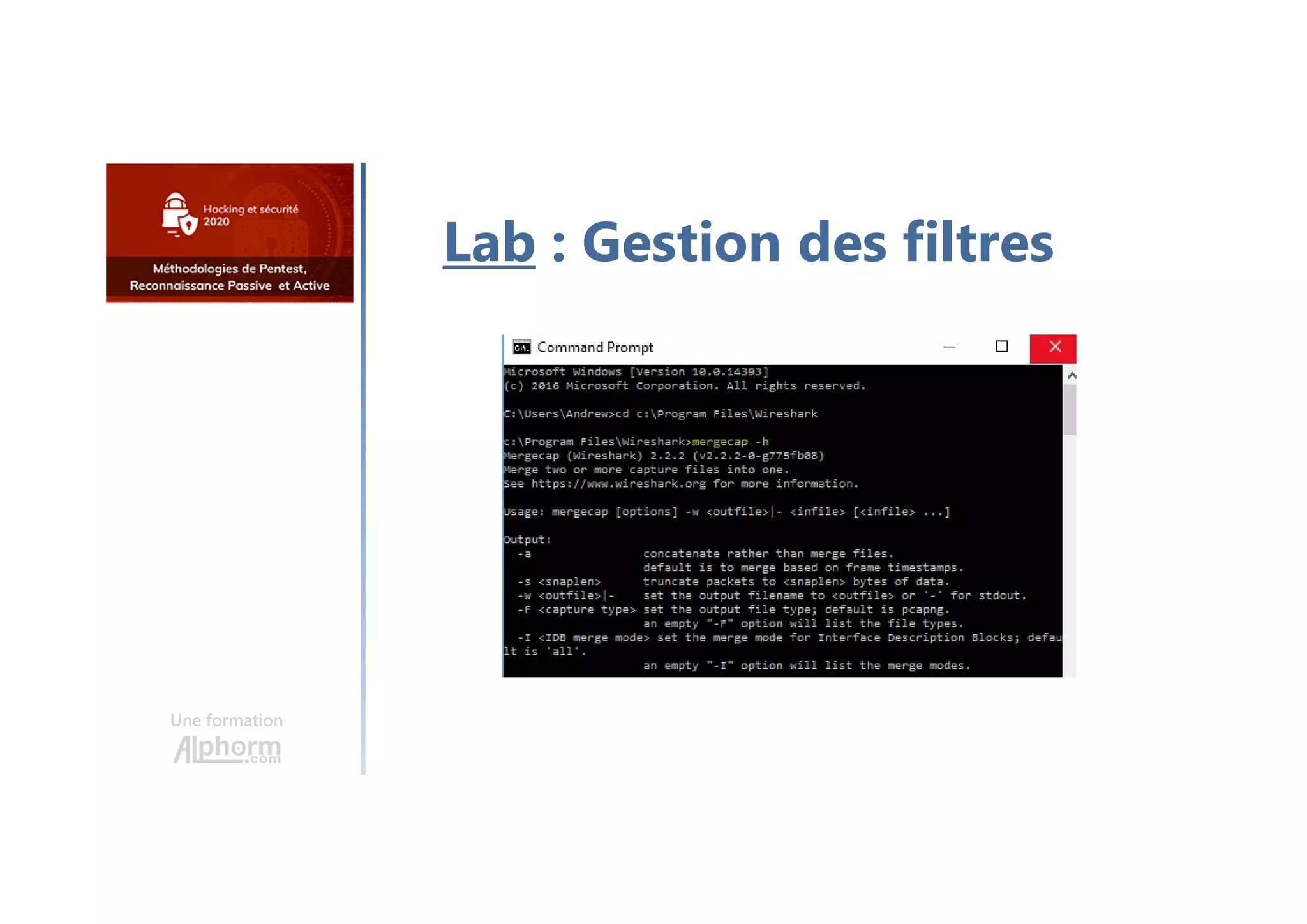

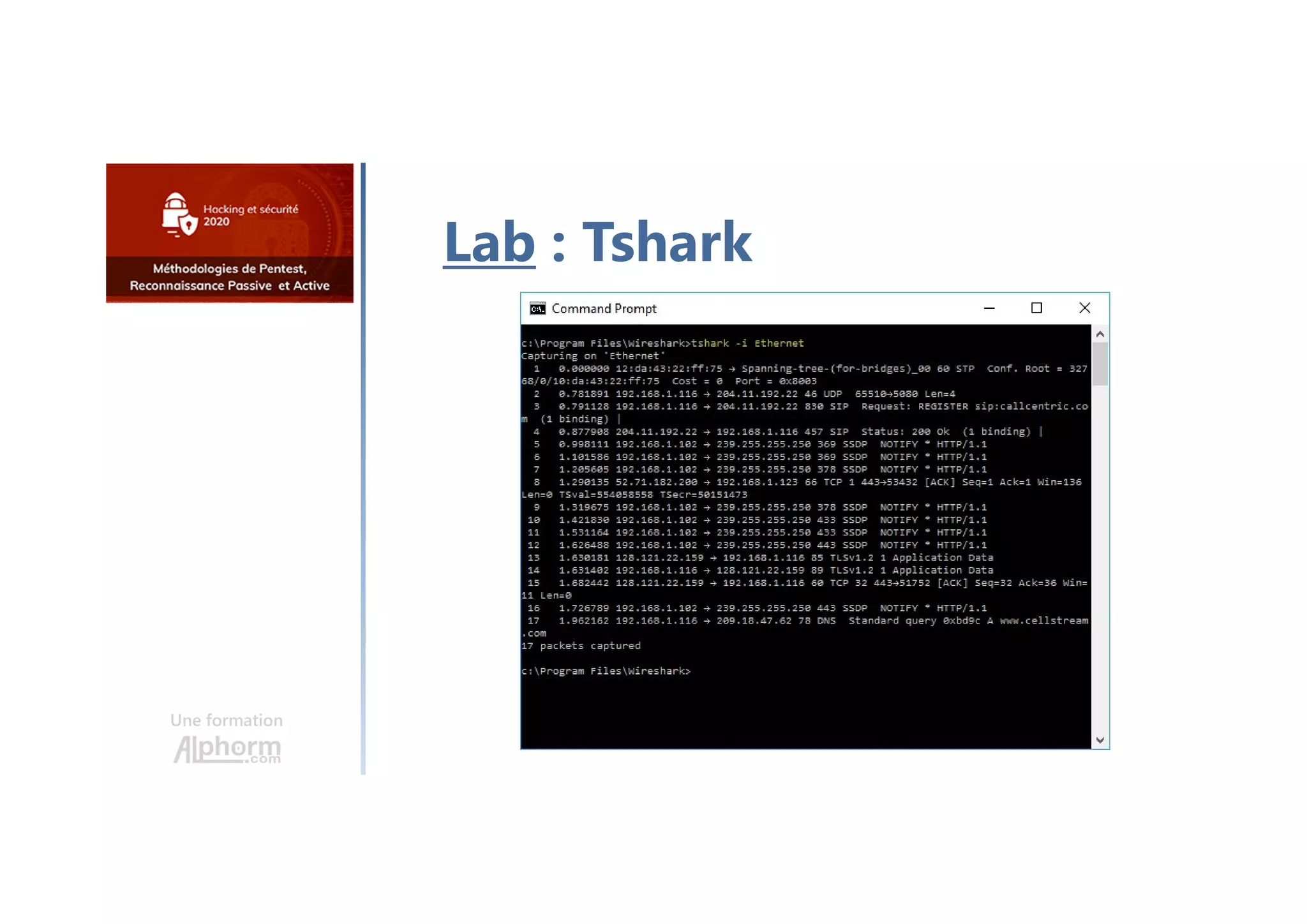

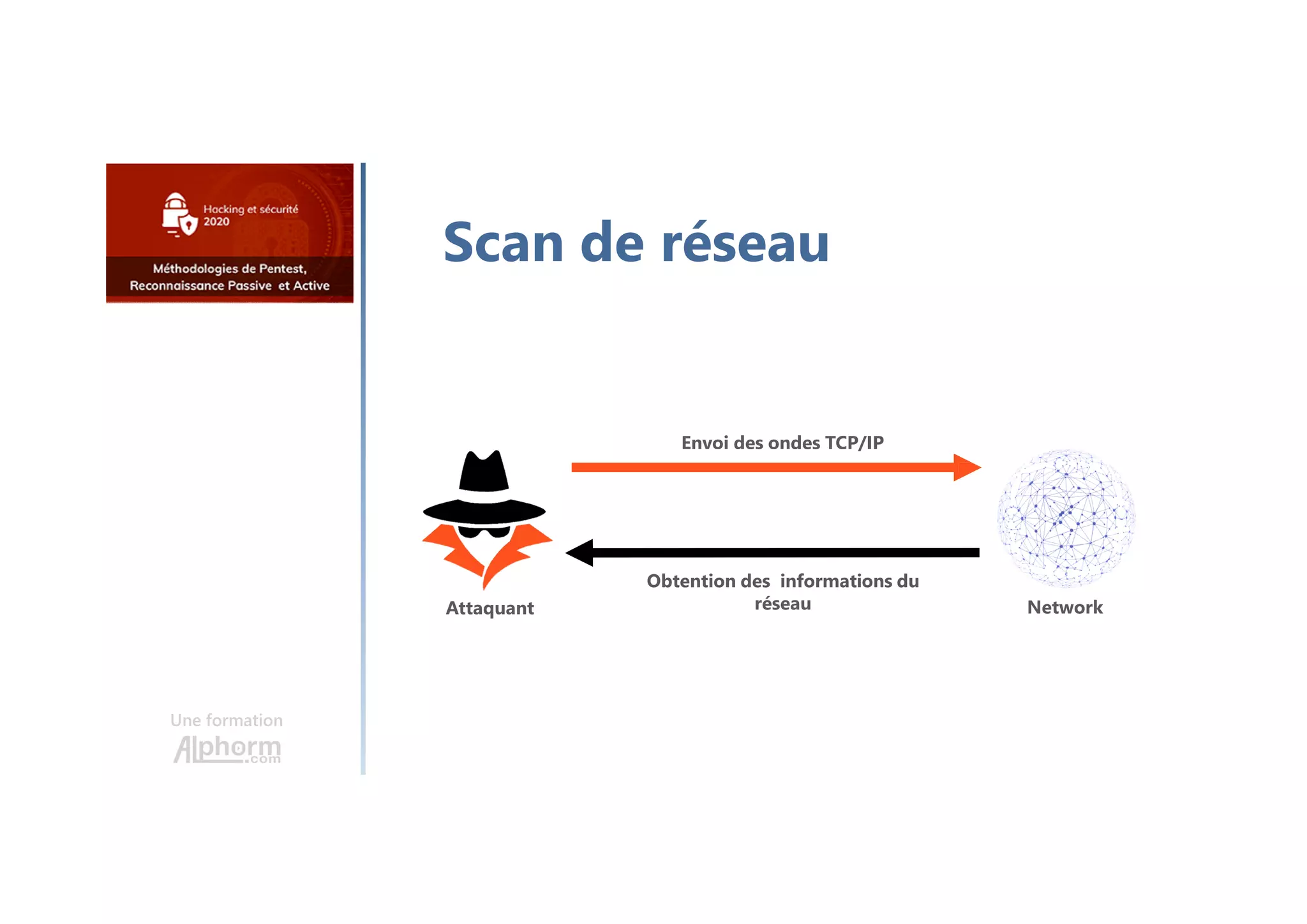

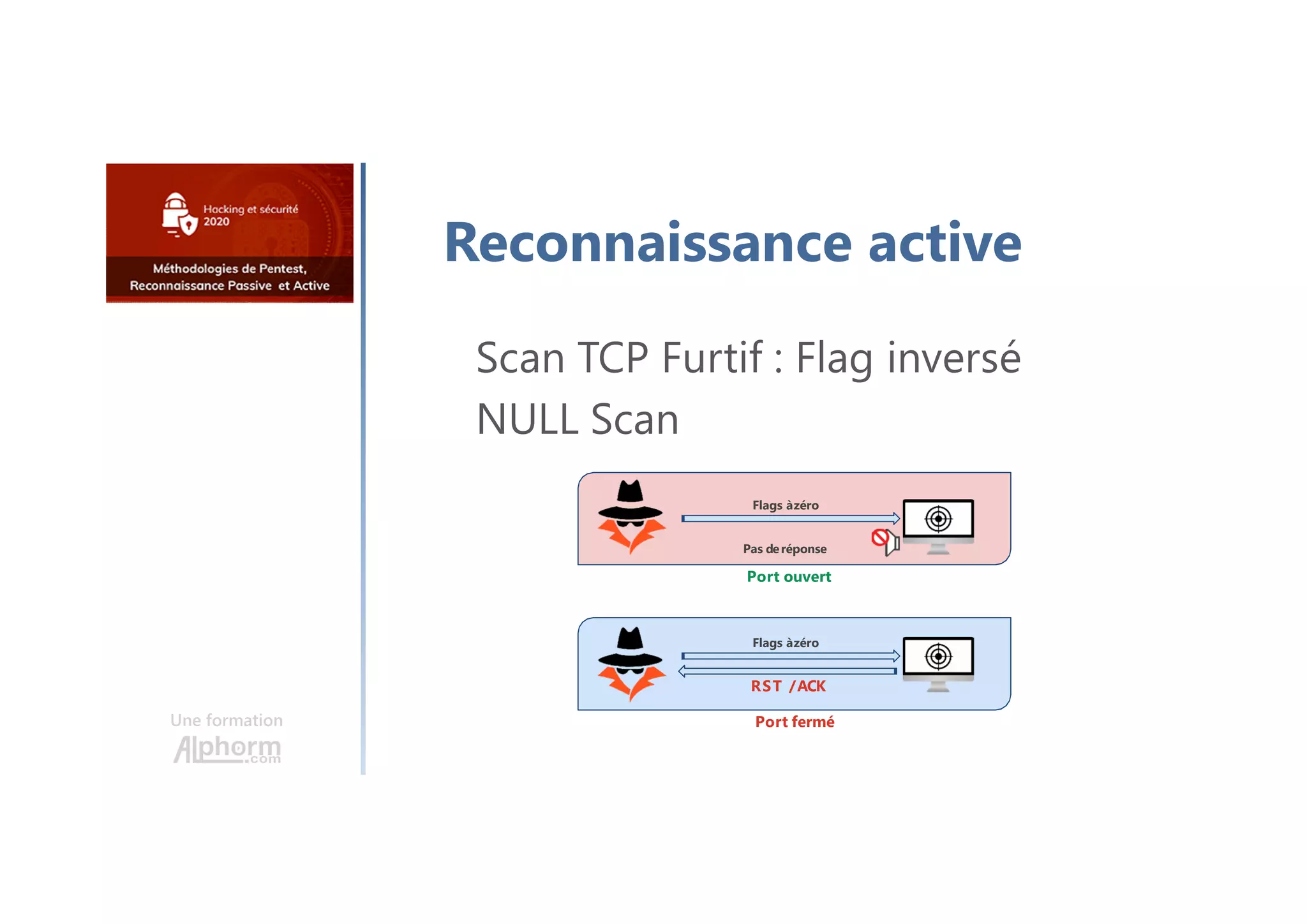

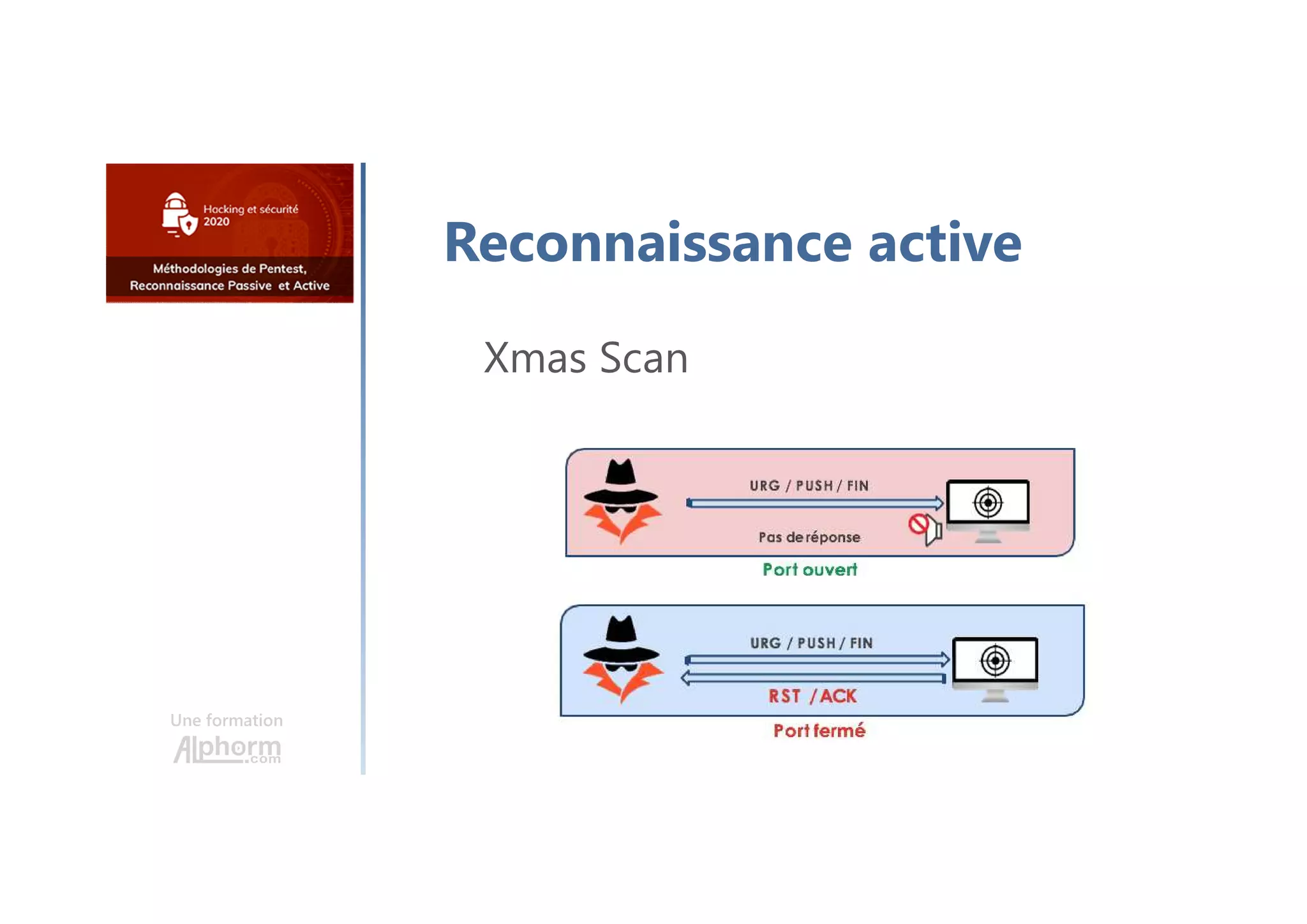

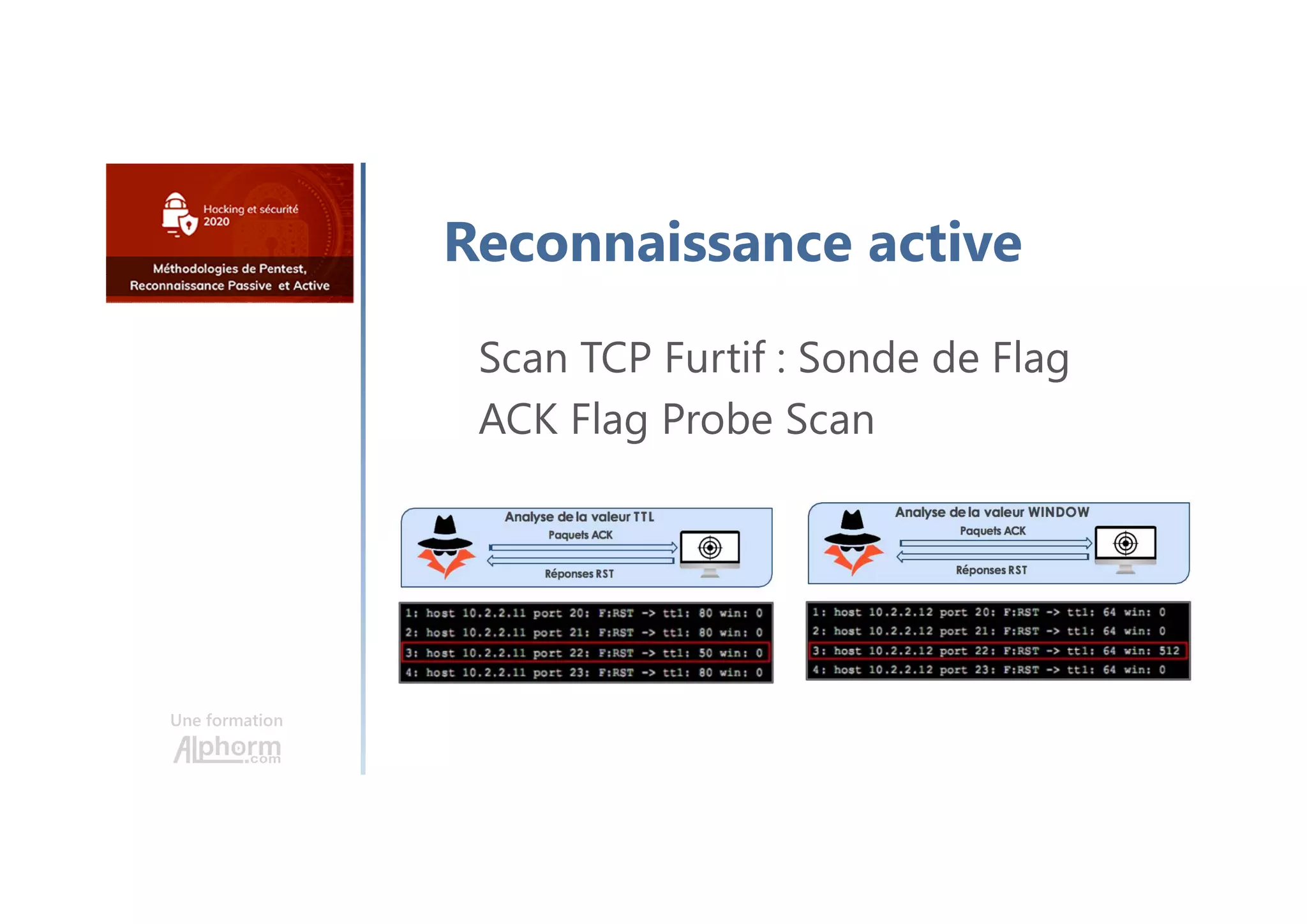

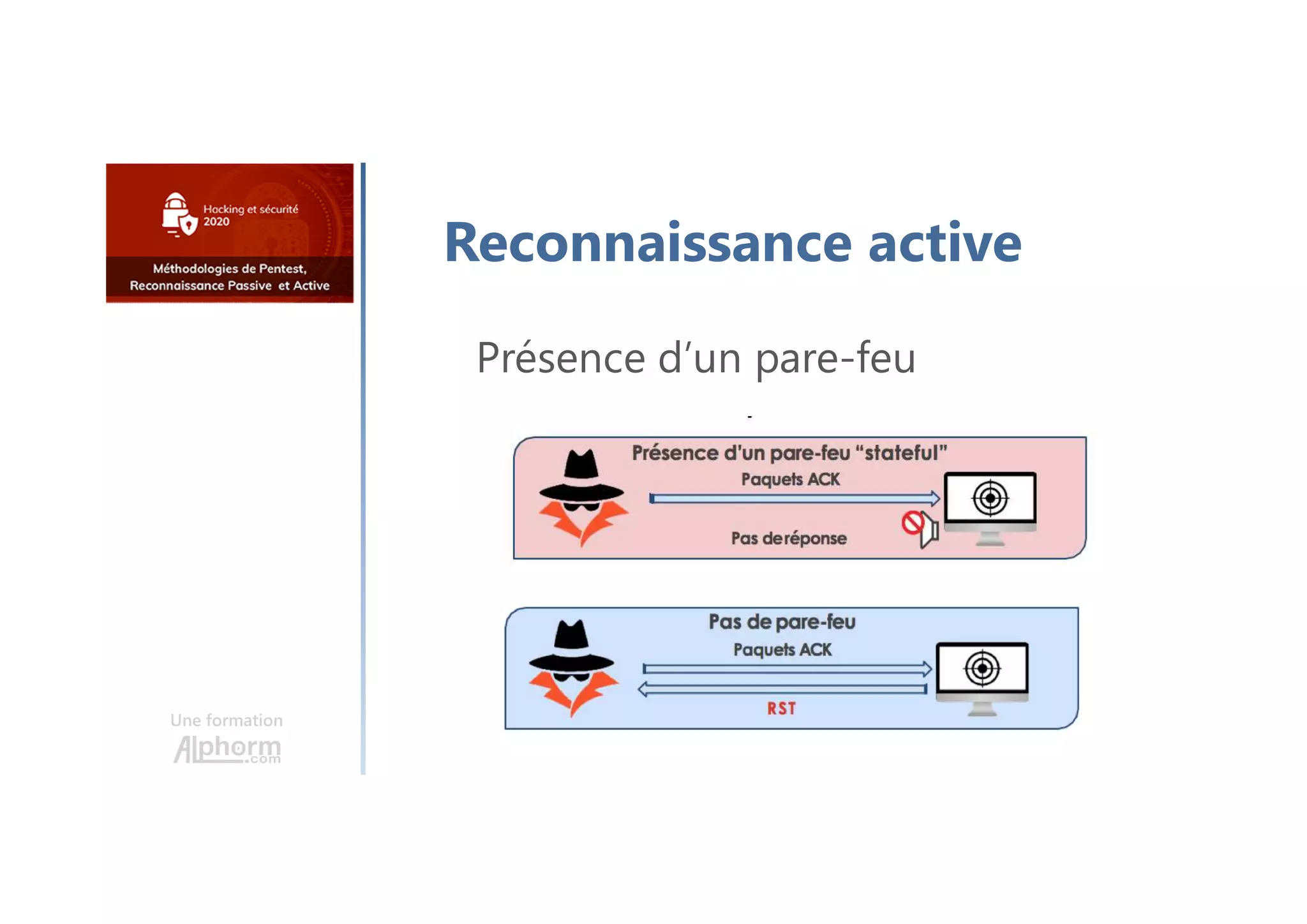

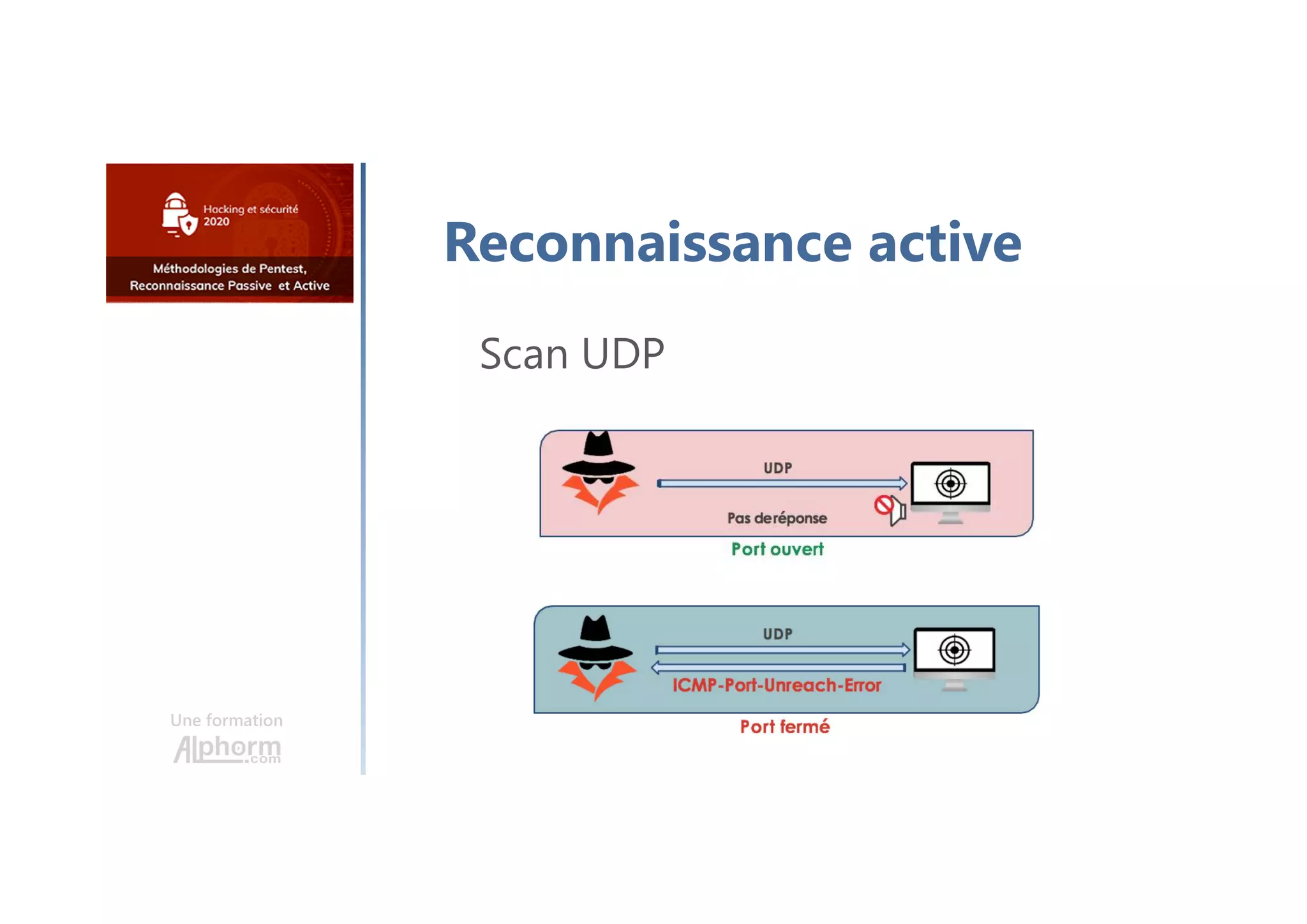

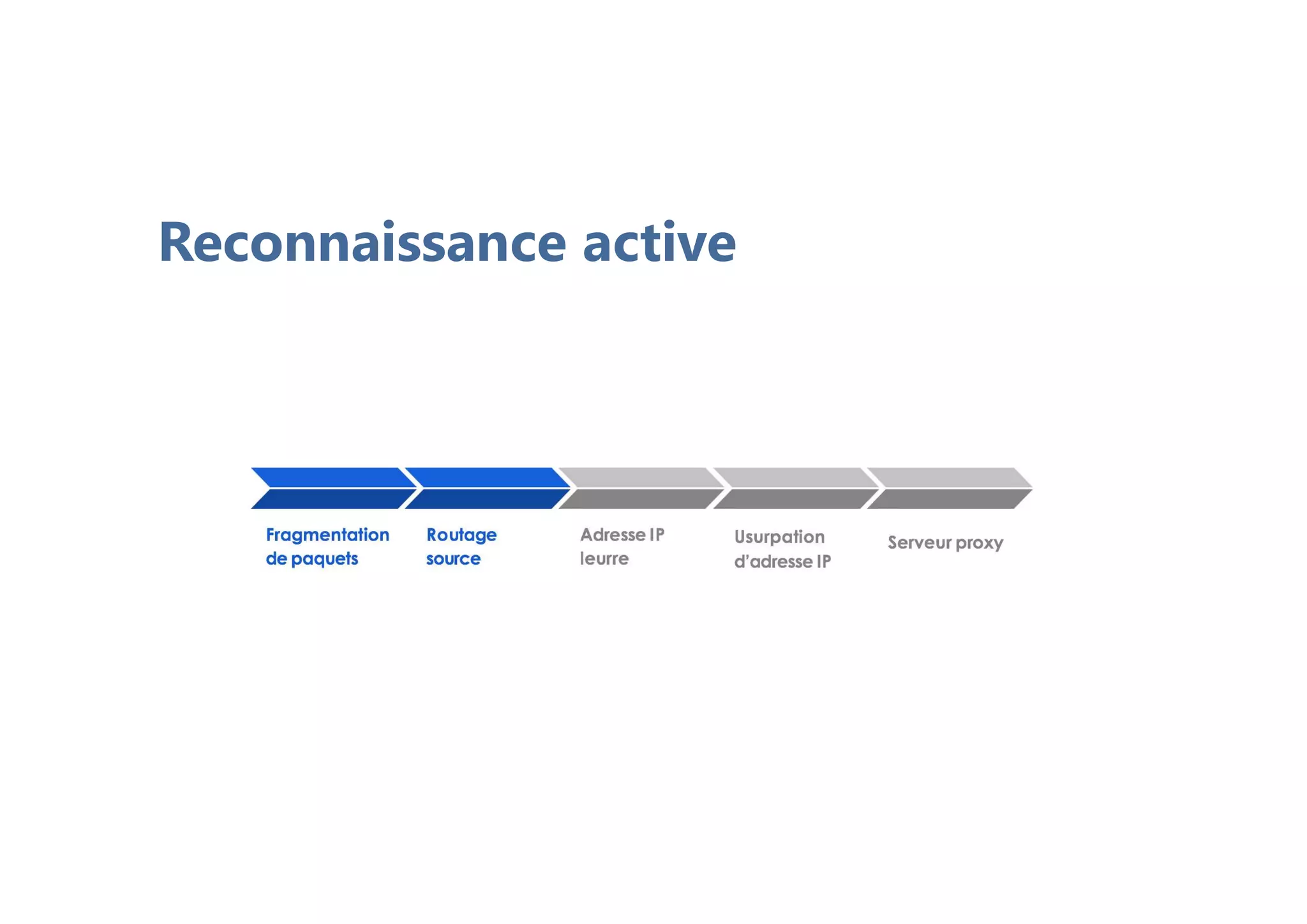

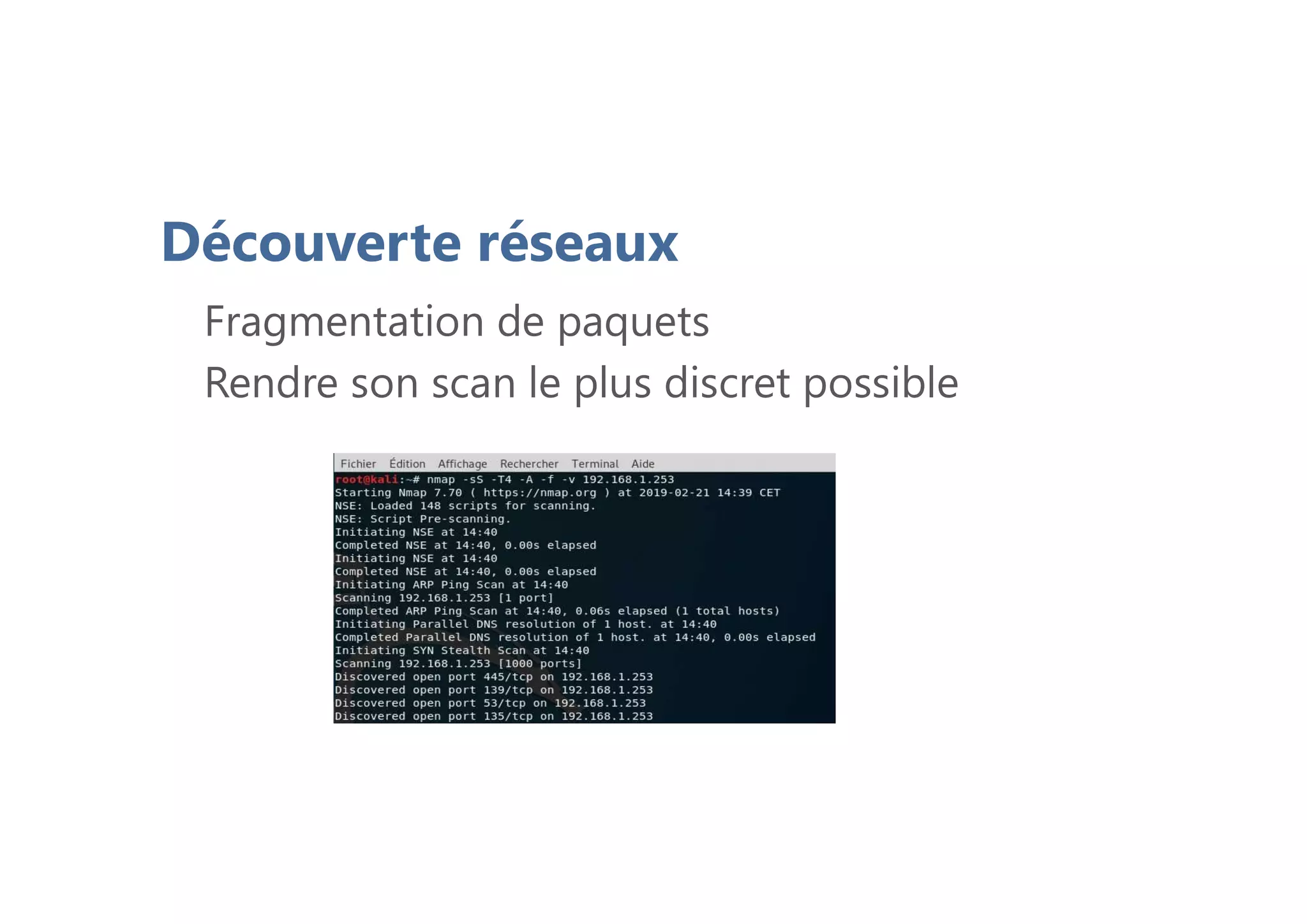

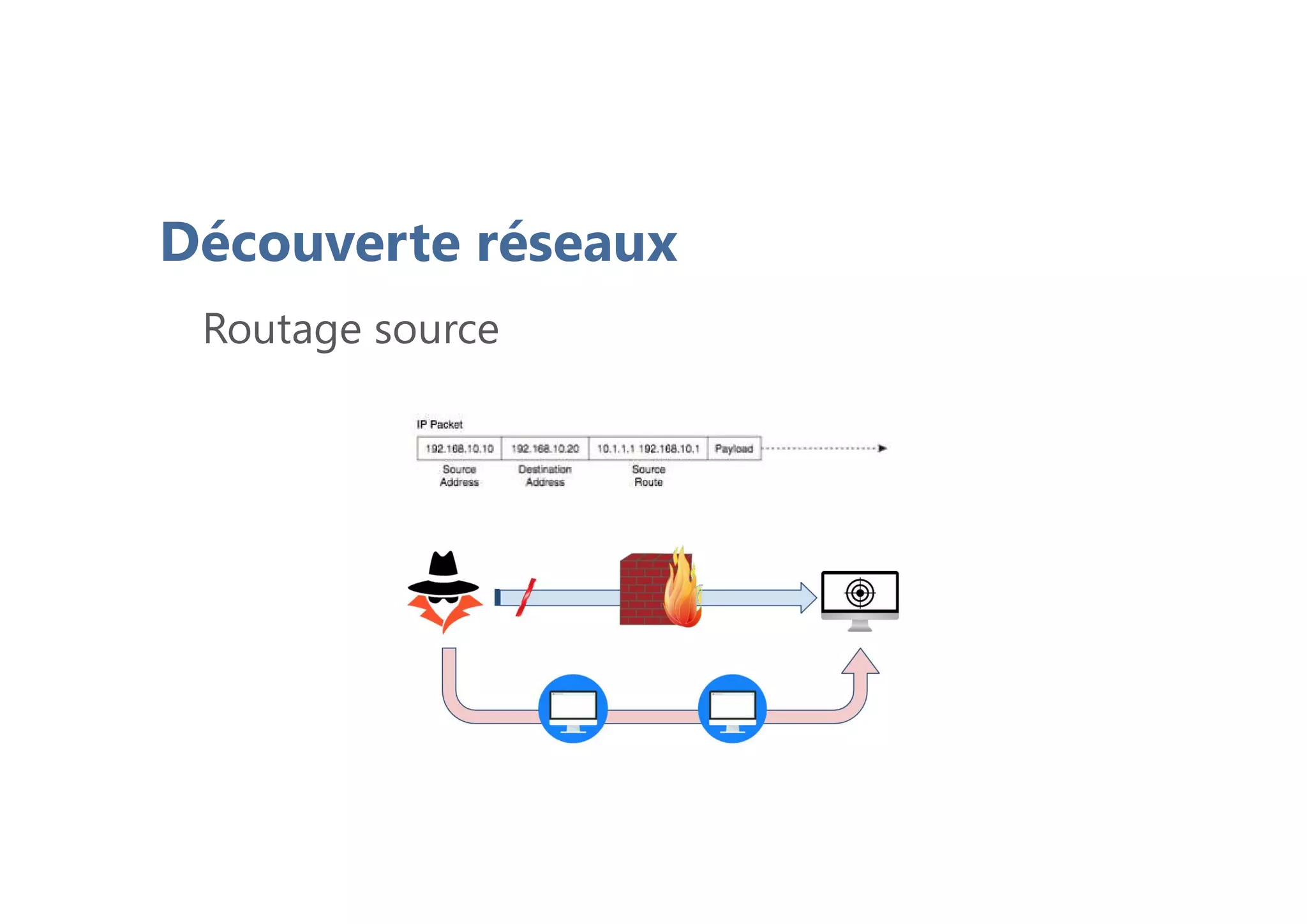

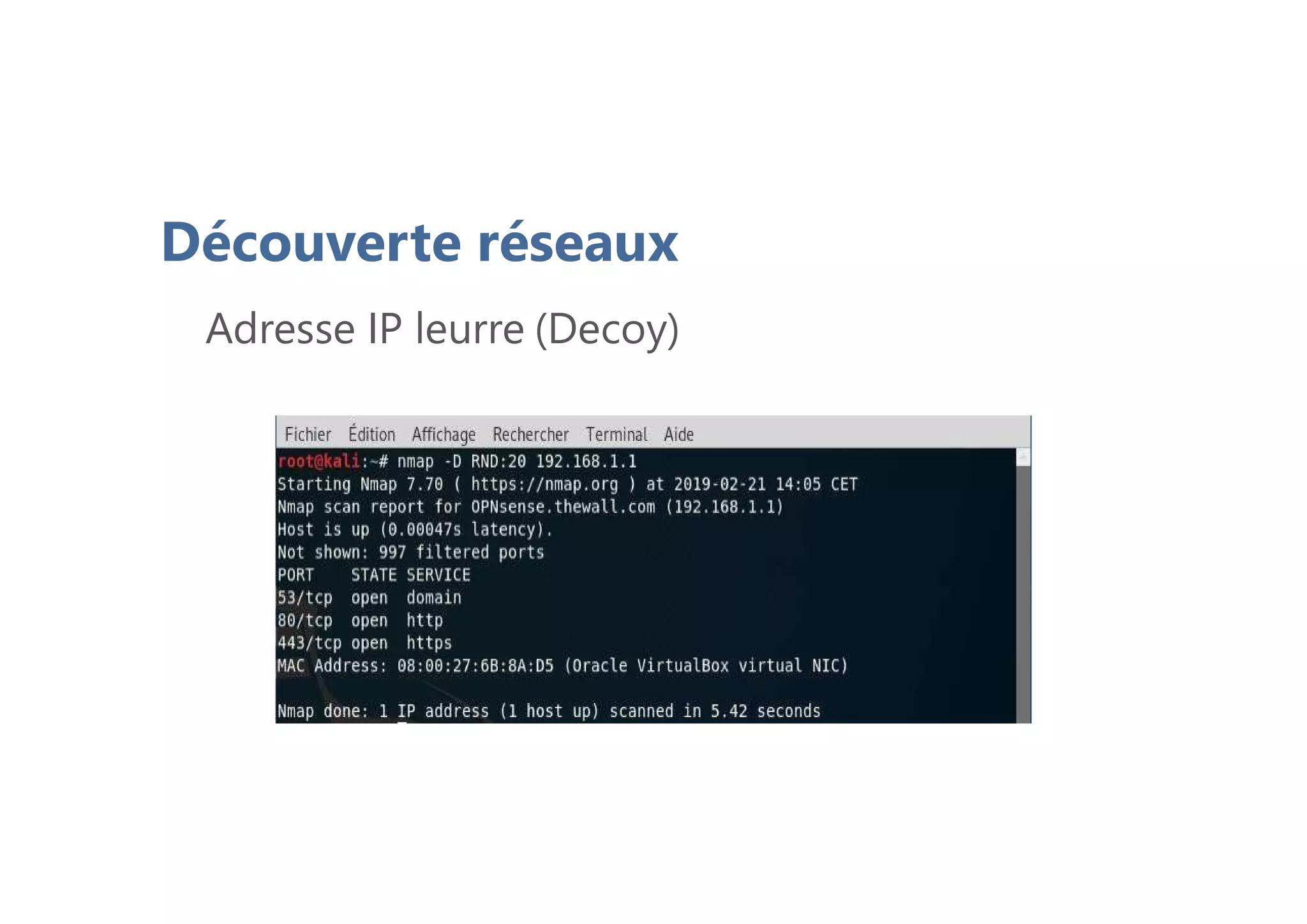

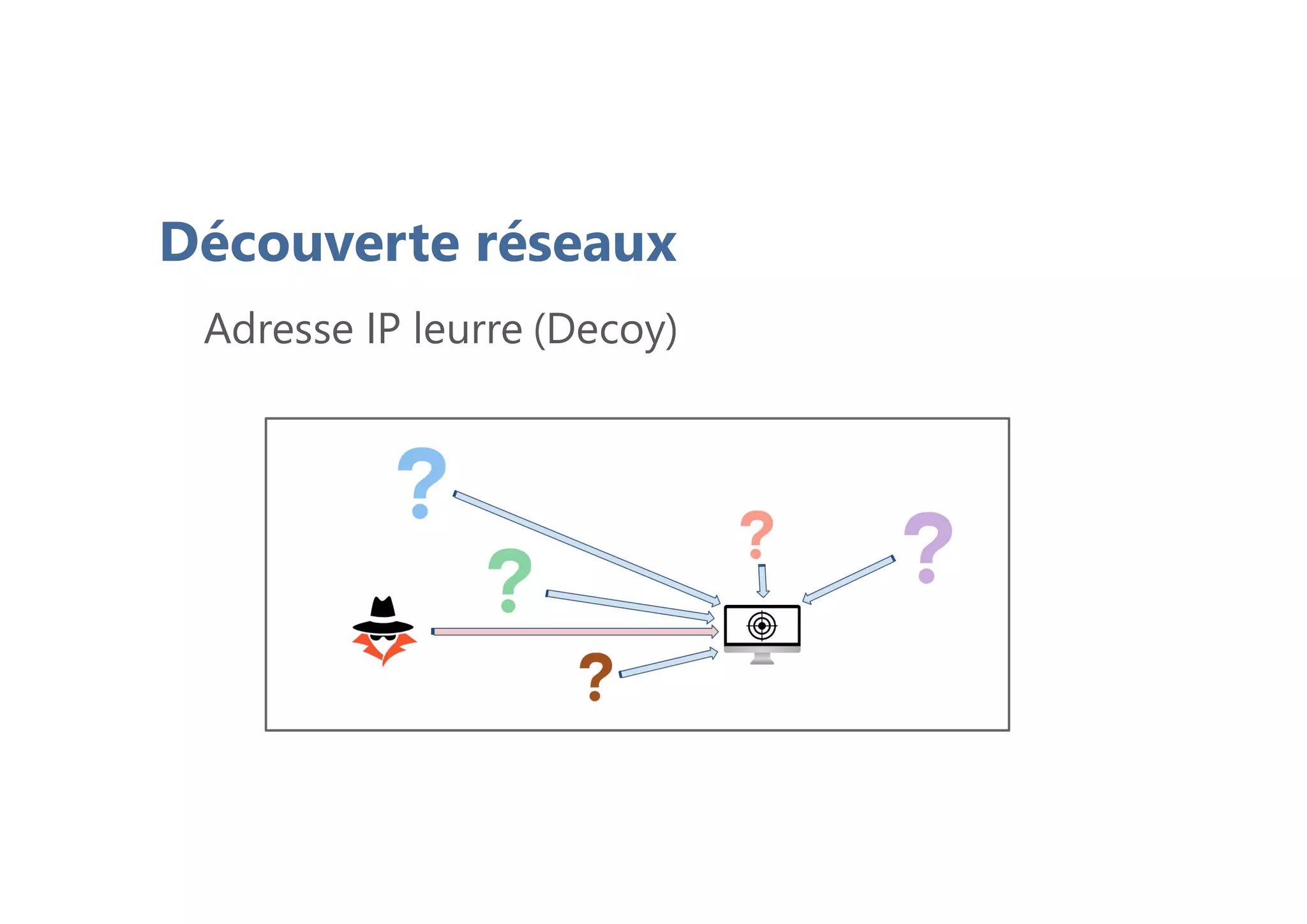

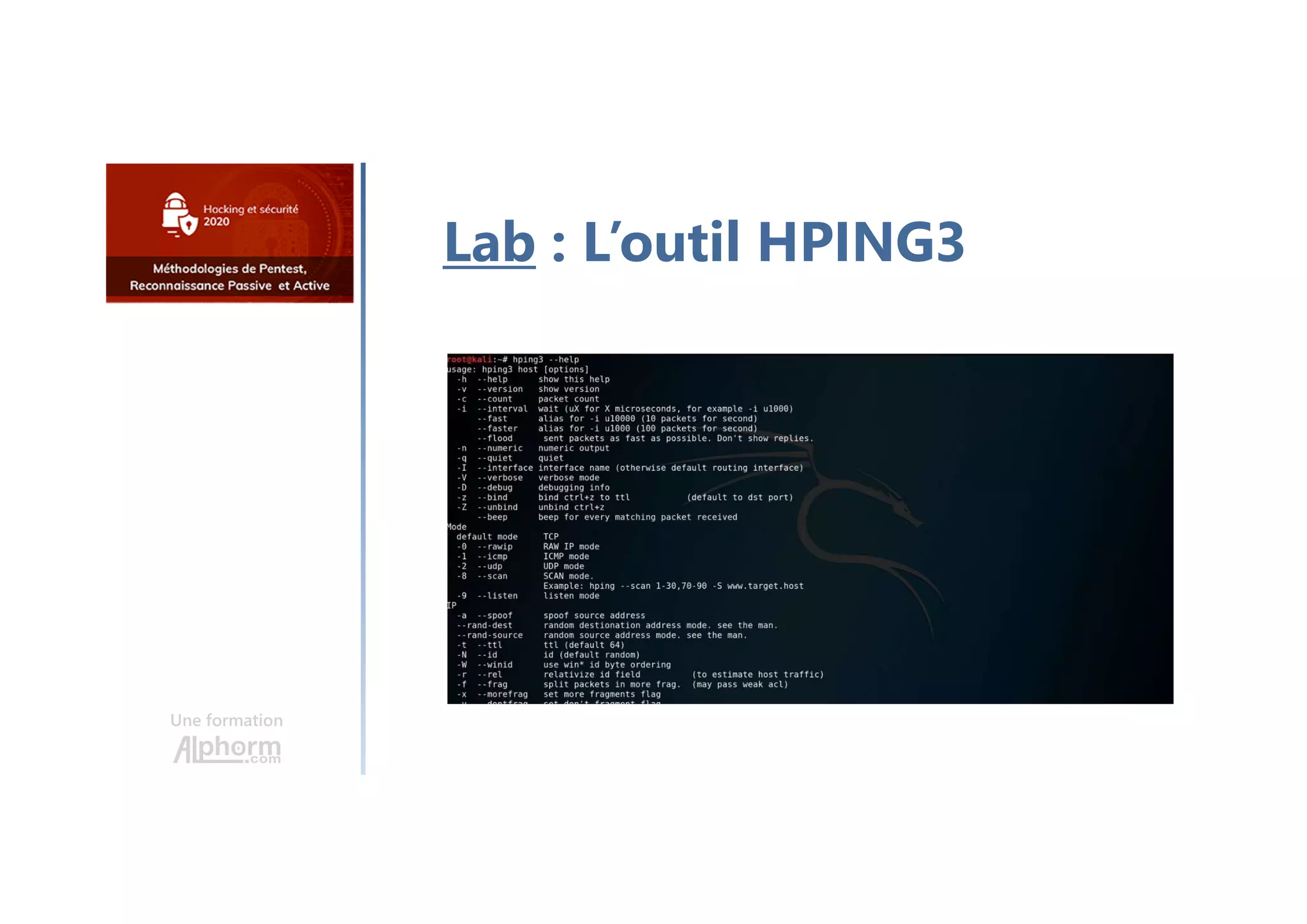

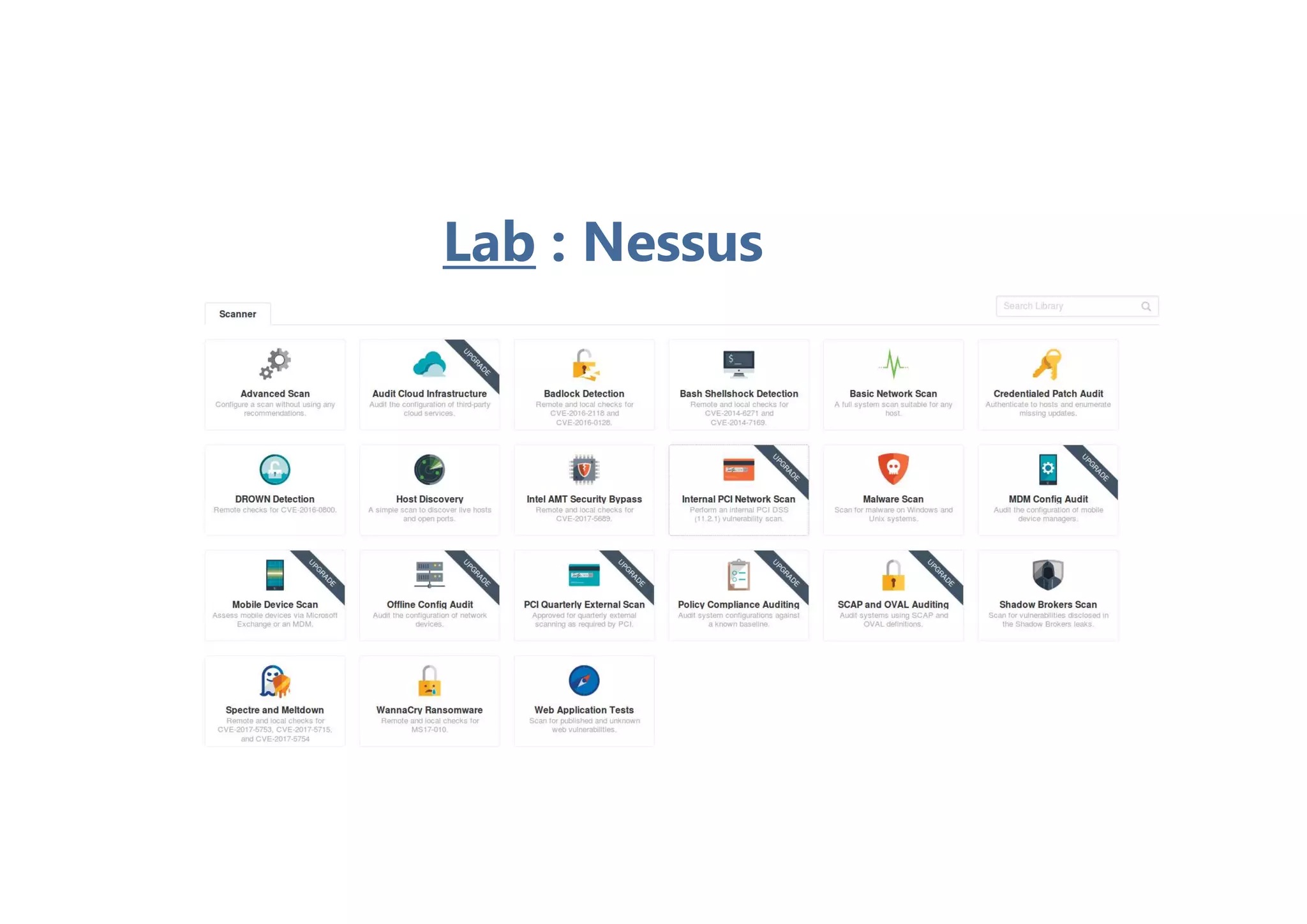

Ce document présente une formation sur le hacking éthique et la cybersécurité, couvrant les techniques de pentesting, la reconnaissance active et passive, ainsi que des méthodologies et cadres essentiels comme la Cyber Kill Chain et le modèle MITRE ATT&CK. Il aborde aussi des aspects clés de la cybersécurité, les types d'attaquants, et les certificats nécessaires pour avancer dans une carrière dans ce domaine. Enfin, des outils et techniques OSINT y sont décrits pour aider à la collecte et à l'analyse des informations ouvertes.