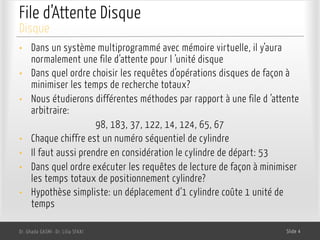

Le document traite de la gestion du disque dans les systèmes d'exploitation, en se concentrant sur l'ordonnancement des requêtes de lecture pour minimiser le temps total de positionnement des têtes de lecture. Plusieurs algorithmes, tels que FIFO, SSTF, SCAN et C-SCAN, sont présentés afin d’évaluer leur efficacité respectivement sur le mouvement total des cylindres. Des exemples concrets de files d'attente de requêtes sont également analysés pour démontrer l'impact de chaque méthode sur les performances du disque.