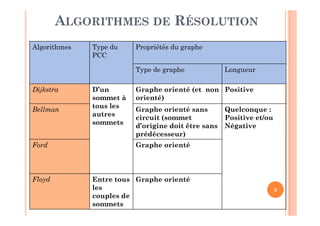

Ce document aborde le problème du plus court chemin (PCC) dans la théorie des graphes, en présentant des définitions, des conditions d'optimalité et divers algorithmes de résolution tels que Dijkstra, Bellman, Ford et Floyd. Chaque algorithme est expliqué avec des exemples pour illustrer leur utilisation dans la détermination du chemin le plus court entre des sommets dans des graphes orientés et non orientés, avec ou sans circuits. Des applications pratiques du PCC dans des domaines comme les réseaux routiers et les télécommunications sont également discutées.

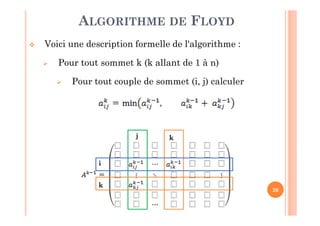

![10

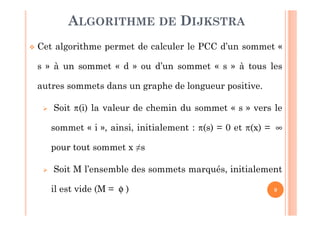

Tant qu’il existe un sommet non marqué (M≠X) ou on

n’a pas arrivé au sommet destinataire (x ≠ d) faire:

1. Choisir un sommet non marqué, soit x (x∈X-M),

ayant le plus petit π [π(x) = min {π(y) tq y∈X-M}]

2. Mettre à jour ses successeurs non encore marqués

comme suit: π(y) = min (π(y), π(x)+lxy) tel que y∈ Γ+ (x) ∩ (X-

M)

3. Marquer le sommet x [M = M ∪ {x}]

ALGORITHME DE DIJKSTRA](https://image.slidesharecdn.com/chapitre2pluscourtchemin-190207181859/85/Chapitre-2-plus-court-chemin-10-320.jpg)

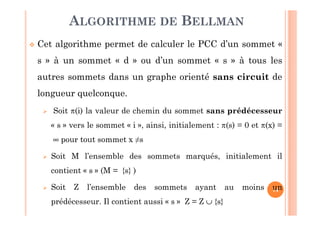

![15

Tant qu’il existe un sommet non marqué (M≠Z) ou on

n’a pas arrivé au sommet destinataire (x ≠ d) faire:

1. Choisir un sommet non marqué, soit x (x∈Z-M), dont

tous les prédécesseurs sont marqués [Γ-(x) ⊂ M]

2. Mettre à jour son poids π comme suit: π(x) = min

(π(y)+lyx) tel que y∈ Γ-(x)

3. Marquer le sommet x [M = M ∪ {x}]

ALGORITHME DE BELLMAN](https://image.slidesharecdn.com/chapitre2pluscourtchemin-190207181859/85/Chapitre-2-plus-court-chemin-15-320.jpg)

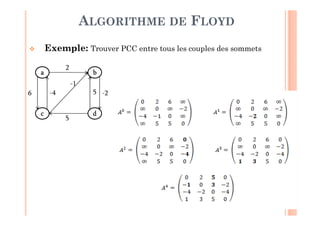

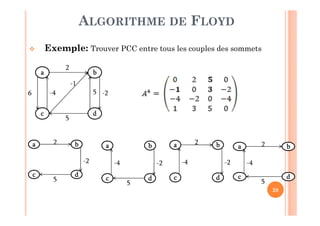

![25

Cet algorithme permet de calculer le PCC de la façon

suivante:

A l'itération n, la matrice An présente les valeurs du

PCC entre chaque couple (i, j).

S’il n’y a pas de circuit absorbant, ces valeurs sont

correctes.

S’il y a des circuits absorbants (de valeur négative),

ils sont détectés, puisque pour chaque sommet x

appartenant à un tel circuit, on aura A[x,x]<0.

ALGORITHME DE FLOYD](https://image.slidesharecdn.com/chapitre2pluscourtchemin-190207181859/85/Chapitre-2-plus-court-chemin-25-320.jpg)