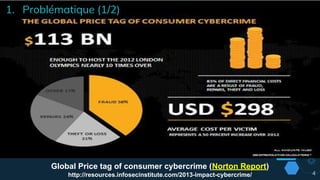

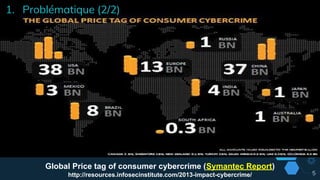

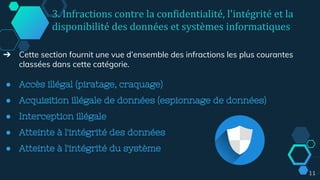

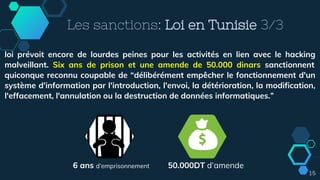

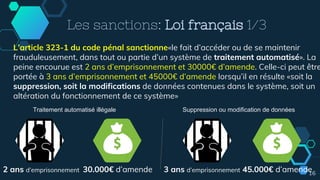

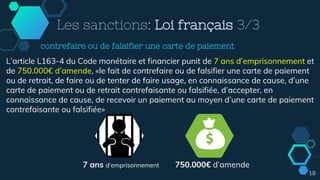

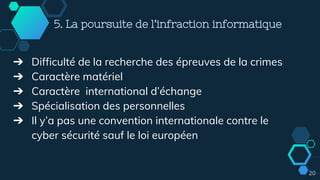

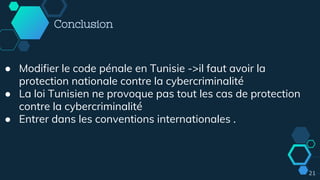

Le document aborde la lutte contre la cybercriminalité à l'échelle nationale et internationale, détaillant les problèmes, les services de sécurité informatique et les infractions majeures. Il souligne les sanctions prévues par la loi tunisienne et française pour diverses infractions, ainsi que les défis liés à la poursuite de ces crimes. En conclusion, il appelle à des modifications législatives et à l'adoption de conventions internationales pour renforcer la protection contre la cybercriminalité.