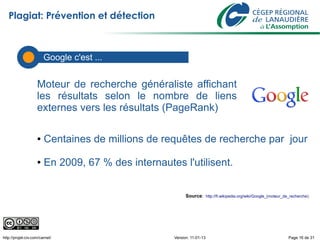

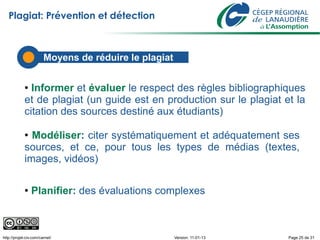

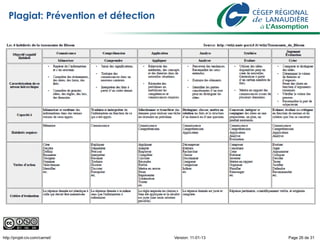

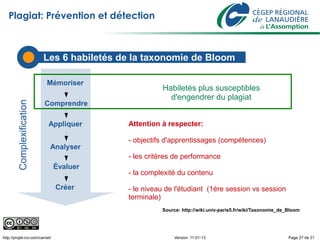

Le document présente des stratégies de prévention et de détection du plagiat, en définissant les différentes formes que celui-ci peut prendre et les responsabilités des enseignants. Il aborde également les outils de détection disponibles et propose des méthodes pour réduire les occurrences de plagiat par l'éducation et l'appropriation des règles de citation. Enfin, il souligne les défis posés par l'utilisation d'internet dans un contexte où l'accès à l'information est facilité.

![Plagiat: Prévention et détection

Définition du plagiat

C'est un «Vol littéraire. Le plagiat consiste à s’approprier les

mots ou les idées de quelqu’un d’autre et de les présenter

comme siens.» (Petit Robert 1, 2005). Ce vol est donc

passible de sanctions qui risquent de compromettre le bon

déroulement des études [...].

Source: http://www.bibliotheques.uqam.ca/recherche/plagiat/index.html

http://projet-civ.com/carnet/ Version: 11-01-13 Page 6 de 31](https://image.slidesharecdn.com/plagiat-110705090906-phpapp02/85/Plagiat-Detection-et-prevention-6-320.jpg)