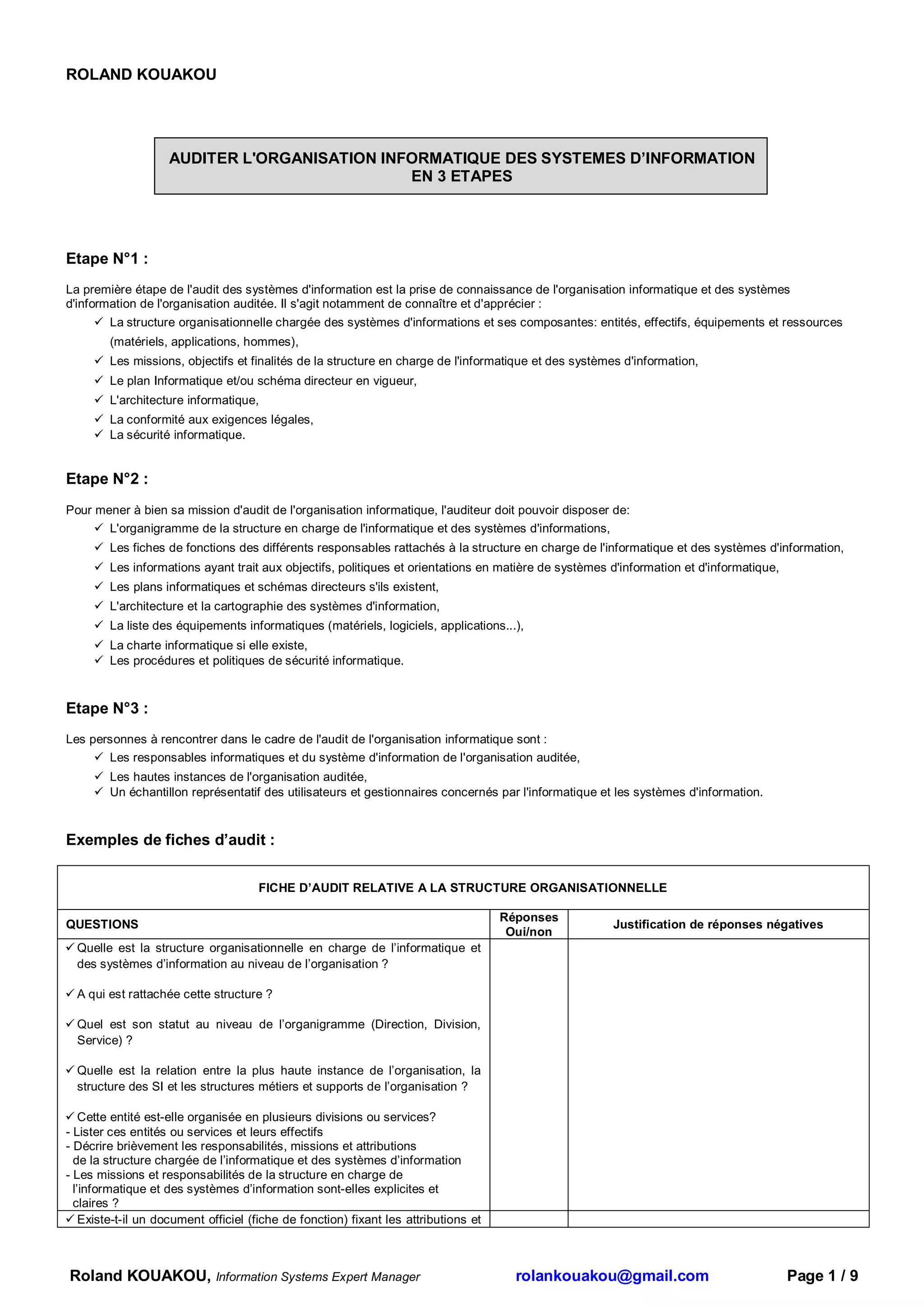

L'audit des systèmes d'information se déroule en trois étapes : d'abord, comprendre l'organisation et ses systèmes, ensuite, recueillir les documents nécessaires et, enfin, interviewer les parties prenantes. Des fiches d'audit structurent l'évaluation, en examinant la structure organisationnelle, l'architecture des systèmes d'information et la gestion des investissements informatiques. Enfin, le respect des exigences légales et la sécurité des systèmes sont des points critiques à aborder pour assurer la conformité et la sécurité.