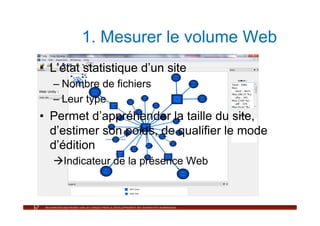

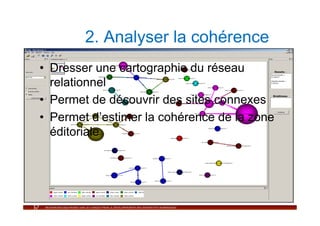

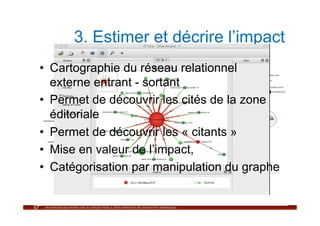

Le document présente le projet Ancaras, un prototype logiciel dédié à l'analyse webométrique, développé entre 2009 et 2010. Il permet de produire des indicateurs statistiques, de cartographier l'agencement hypertexte des sites et d'estimer leur impact médiatique. Bien qu'open-source, le programme souffre de limites dans l'interface utilisateur et l'automatisation des analyses.