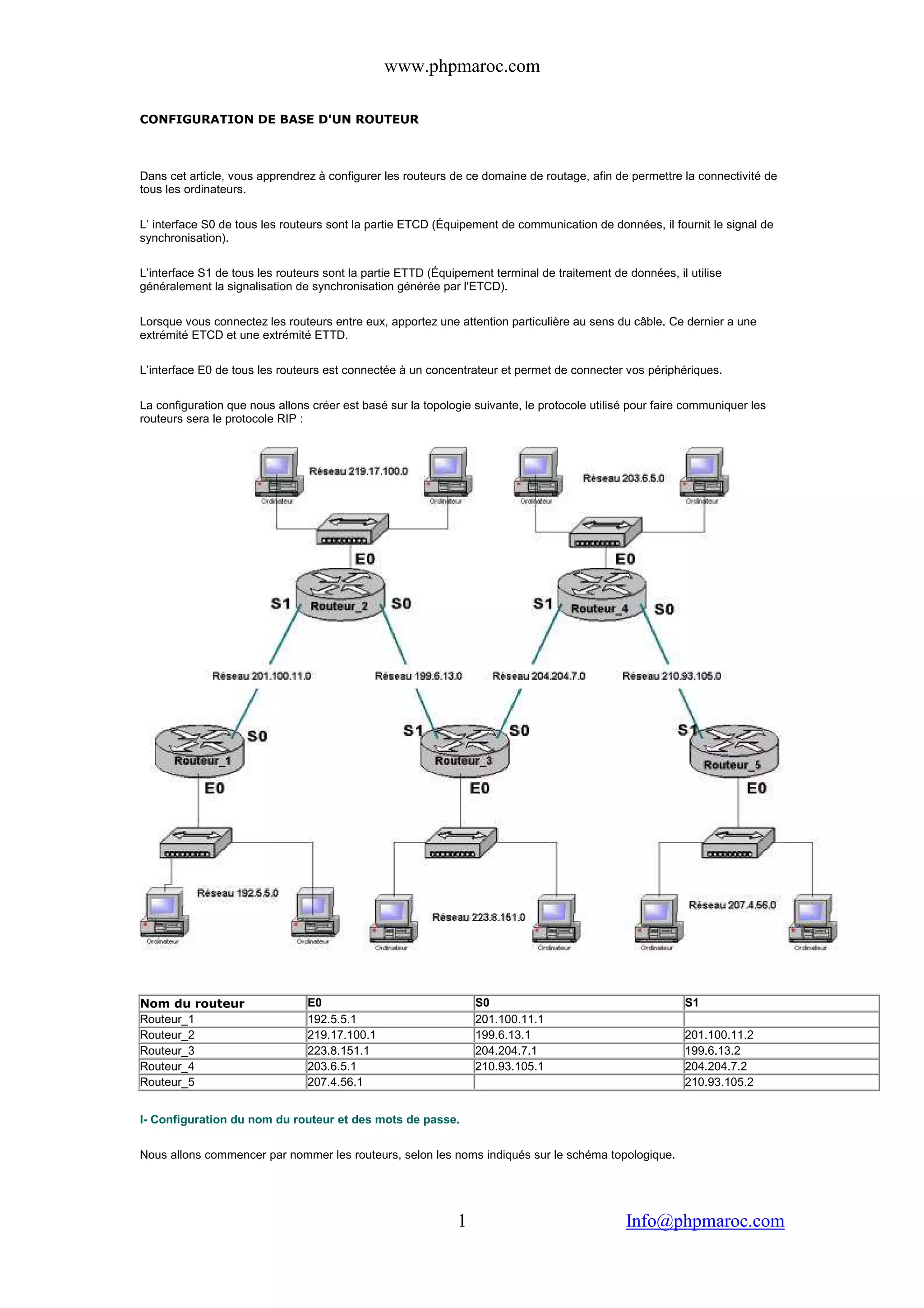

Cet article explique comment configurer des routeurs pour établir une connectivité entre ordinateurs à travers des interfaces spécifiques, en mettant l'accent sur la configuration des noms, des mots de passe et des adresses IP des interfaces. Il détaille le processus d'activation du protocole rip pour la communication entre les routeurs et la configuration des hôtes pour optimiser l'utilisation des noms de périphériques. Les instructions incluent également la sauvegarde de la configuration et la vérification de l'état des configurations en cours et de démarrage.