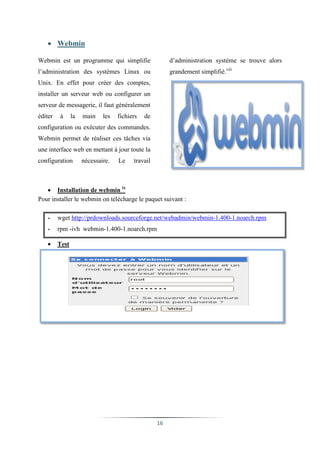

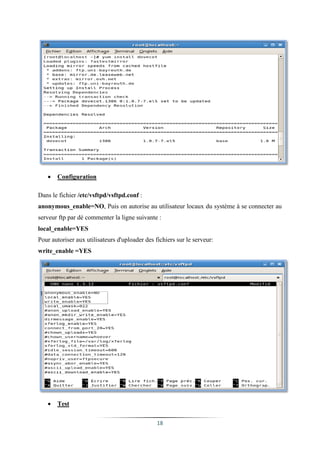

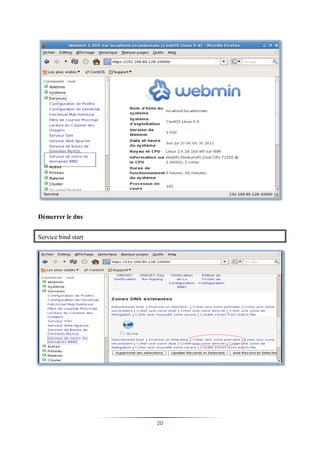

Ce document présente une formation sur la configuration des services du système d'exploitation CentOS, en passant par l'installation et la configuration d'Apache, MySQL, PHP, PHPMyAdmin, Webmin, FTP, DNS, SSH, et les services de messagerie comme Dovecot et Postfix. Il aborde également les avantages et inconvénients de CentOS ainsi qu'un projet final consistant en une application de gestion du personnel utilisant ces technologies. En conclusion, le projet a permis d'acquérir une connaissance approfondie de l'utilisation et de la configuration des services sous CentOS.

![Puis on extrait le tout dans notre répertoire web (on dira ici que c’est /var/www/)

cd /var/www/

tar xvzf phpMyAdmin-3.1.1-all-languages.tar.gz

On va utiliser leur fichier exemple comme fichier de configuration

Mv phpMyAdmin-3.1.1-all-languages phpmyadmin

cd phpmyadmin

cp config.sample.inc.php config.inc.php

vi !$

Ce qui est nécessaire dans ce fichier?

$cfg['blowfish_secret'] = '2454kndfjn0987'; //entrer ici une suite de caracteres

alphanumerique au hasard

$i=0;

$i++;

$cfg['Servers'][$i]['auth_type'] = 'cookie';

Test

15](https://image.slidesharecdn.com/configurationdesservicesweb-110728073239-phpapp02/85/Configuration-des-services-web-sous-CentOS-16-320.jpg)