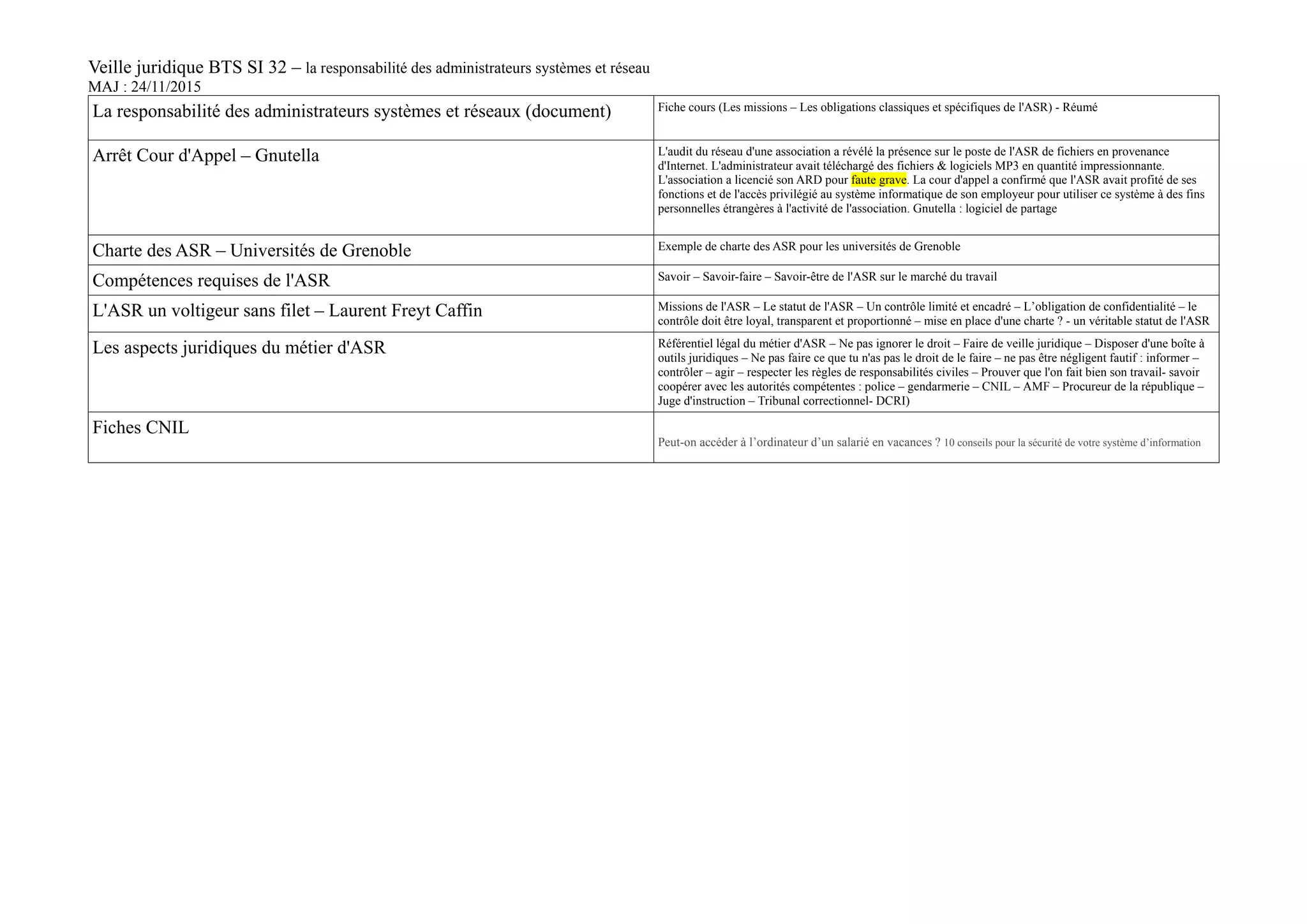

Le document traite des responsabilités légales des administrateurs systèmes et réseaux (ASR), illustrées par un cas de licenciement pour faute grave pour téléchargement personnel de fichiers. Il souligne l'importance de respecter les normes juridiques et les obligations de confidentialité, tout en suggérant des outils pour veiller à la conformité légale. Enfin, il évoque les compétences nécessaires pour le métier d'ASR et la nécessité de coopération avec les autorités compétentes.