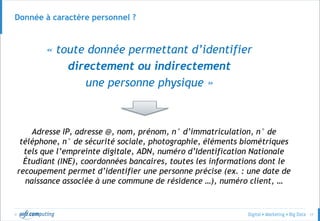

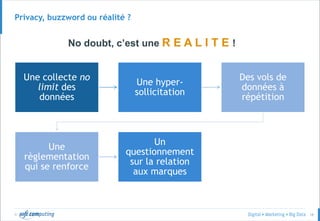

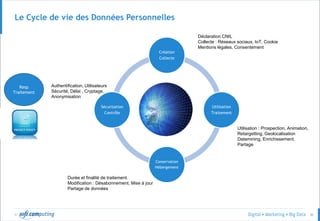

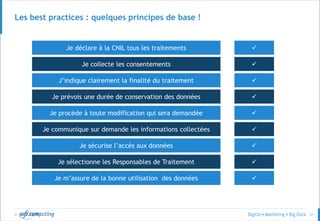

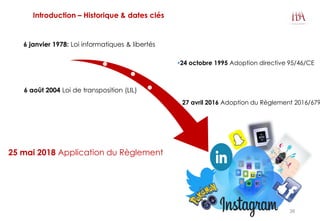

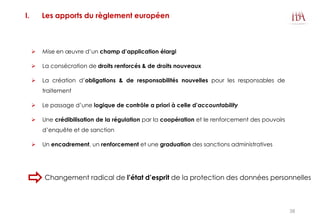

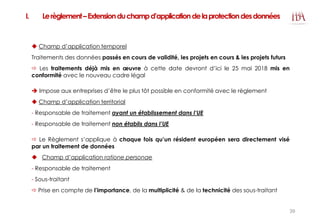

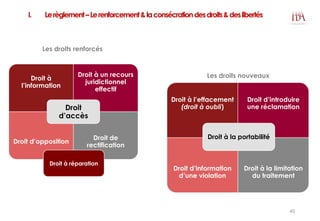

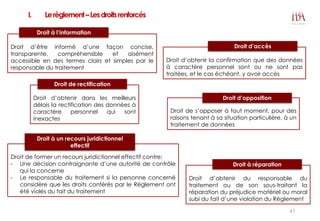

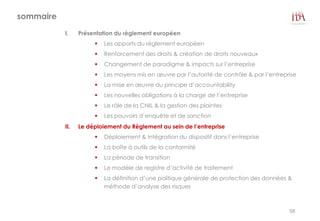

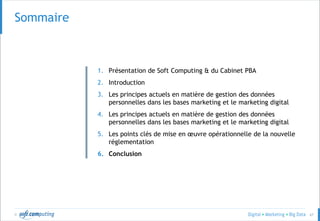

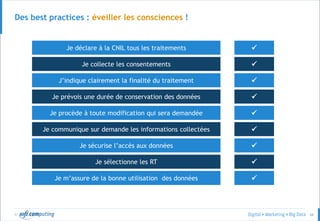

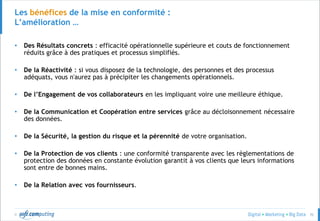

Le séminaire du 17 novembre 2016 abordait la protection des données personnelles dans un cadre réglementaire complexe, soulignant l'impact du nouveau règlement européen sur les processus marketing et digitaux. Il présentait des bonnes pratiques et des outils nécessaires pour se conformer à cette réglementation, ainsi que les changements attendus pour les entreprises. Soft Computing, expert en marketing digital, proposait d'accompagner les entreprises dans l'exploitation des données tout en assurant leur sécurité.