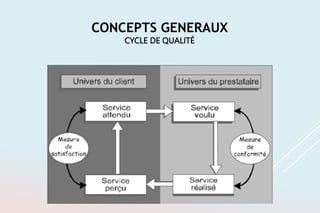

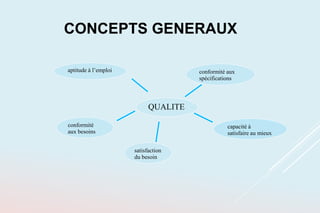

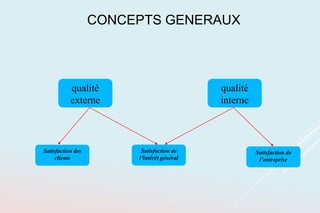

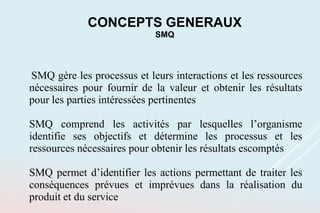

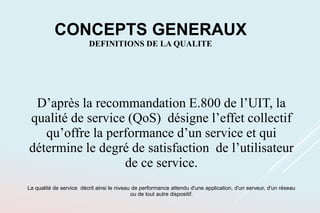

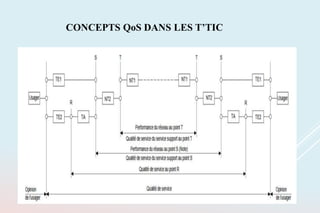

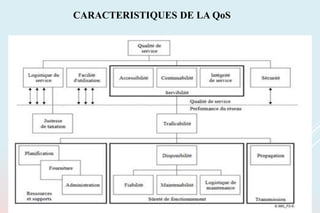

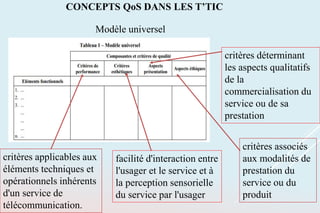

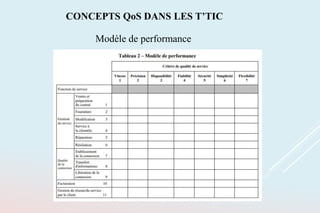

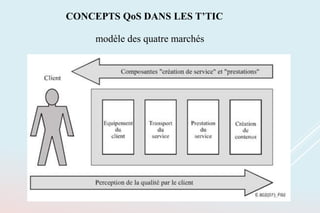

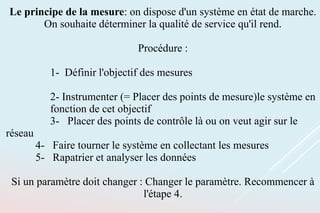

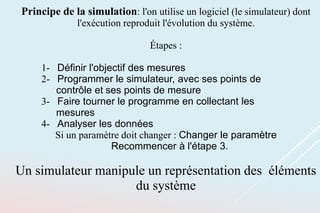

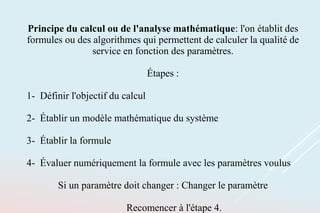

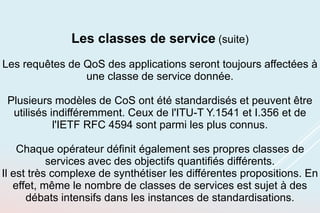

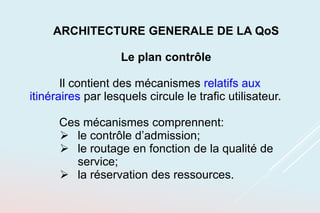

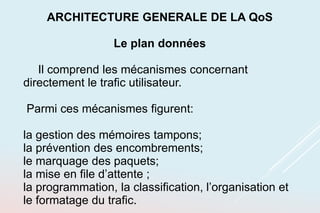

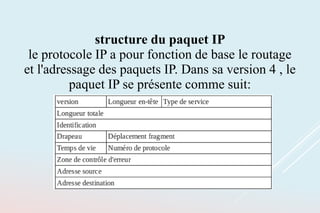

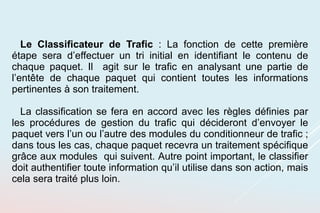

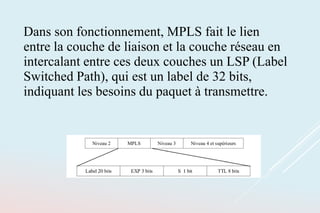

Ce document explique le concept de qualité de service (QoS) dans le secteur des télécommunications et des TIC, soulignant son importance dans un environnement concurrentiel. Il aborde les définitions, caractéristiques, exigences et outils de gestion liés à la QoS, ainsi que les mécanismes spécifiques tels que H.323, DiffServ et MPLS. Enfin, il présente des principes de qualité, des approches de contrôle et d'assurance qualité, ainsi que des éléments déterminants de la satisfaction des utilisateurs.