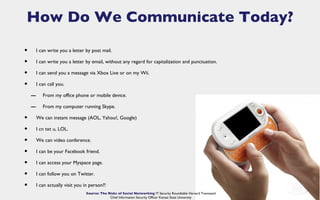

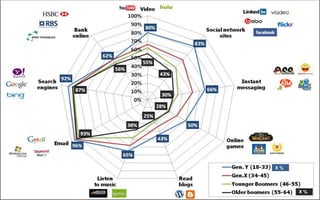

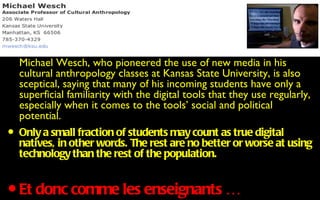

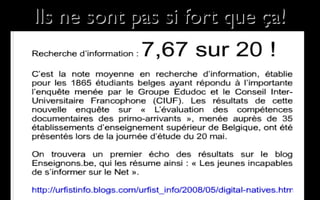

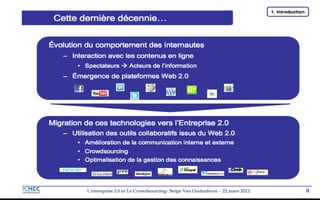

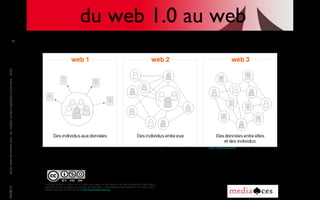

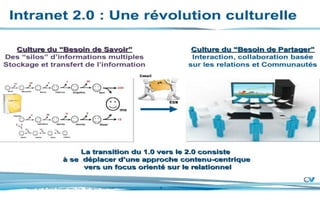

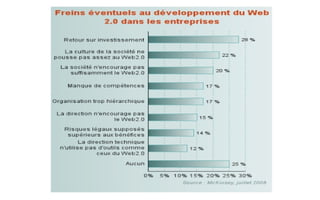

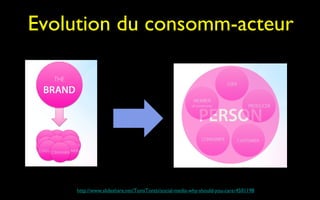

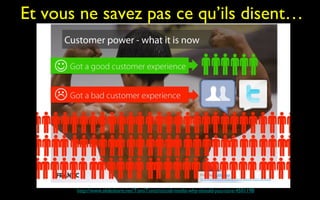

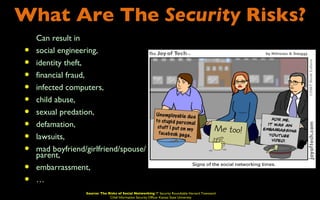

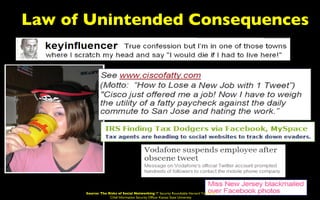

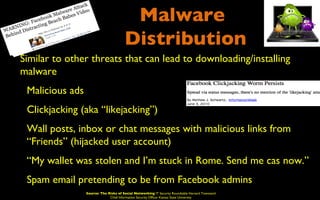

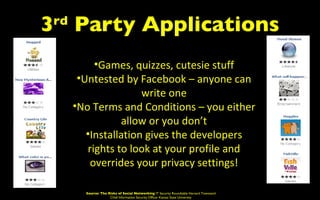

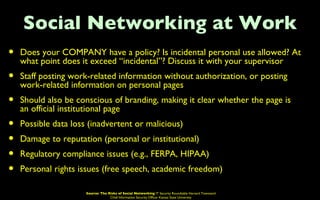

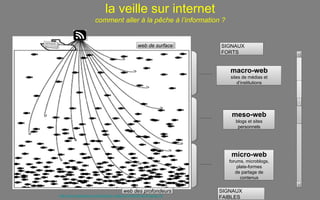

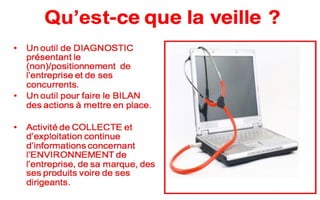

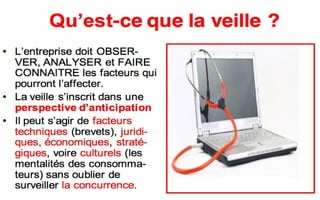

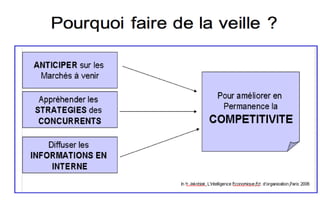

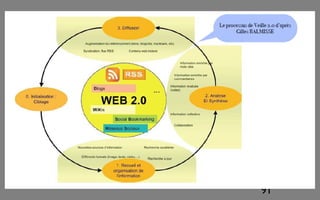

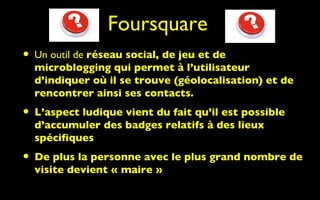

Le document traite des risques et de la sécurité liés aux médias sociaux et au web 2.0, abordant des sujets tels que la génération Y, l'évolution du consommateur et les enjeux de la communication moderne. Il souligne les dangers associés à l'utilisation des médias sociaux, notamment le vol d'identité, le cyberharcèlement et les préoccupations en matière de confidentialité. Finalement, il insiste sur l'importance de la veille et de l'éducation pour naviguer en toute sécurité dans cet environnement numérique.